APT/インシデントレスポンス

2020.09.17

EDRとは?

-

│

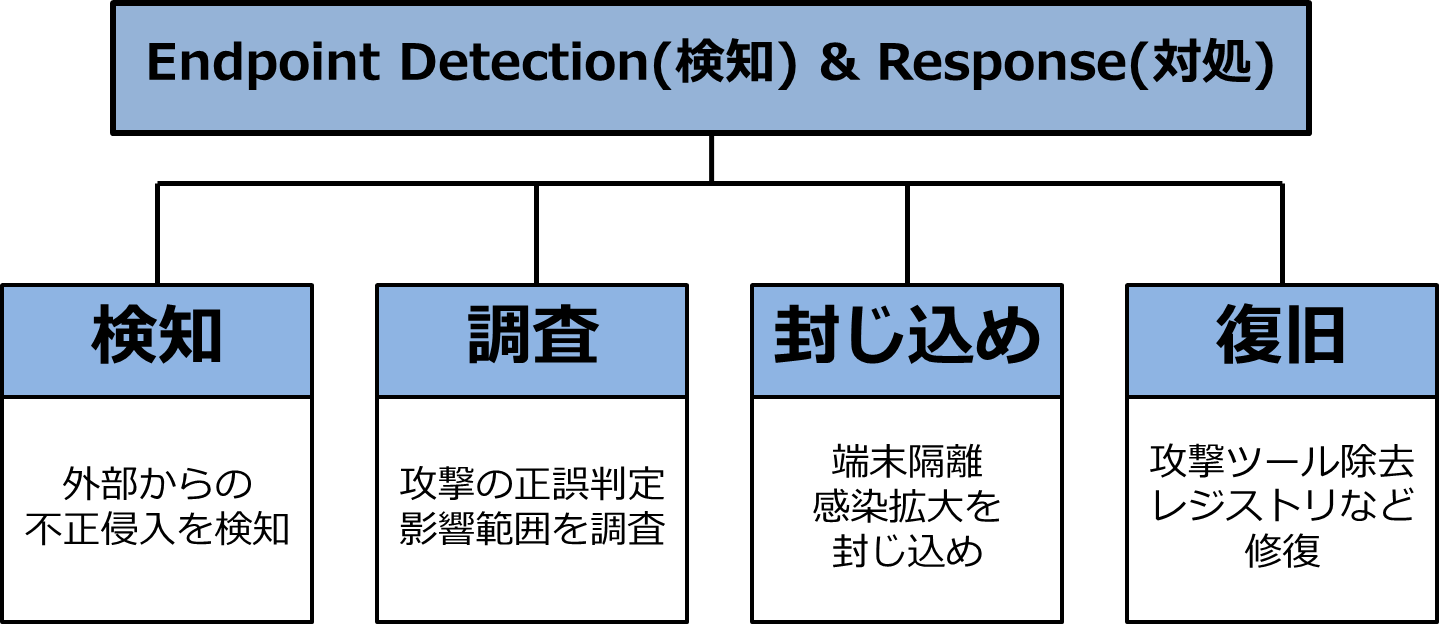

EDRとはEndpoint Detection & Responseの略で、サーバやクライアントといったエンドポイントに対する標的型攻撃対策手法の一つです。保護対象の端末にエージェントをインストールすることによって、検知~調査~封じ込め~復旧の一連プロセスを脅威に対して実行することが可能です。

アンチウィルスとの違いは?

従来のエンドポイントセキュリティ製品としてよく知られているアンチウィルス製品はシグネチャ型の検知方法を採用しています。パターンマッチすることによって既知のマルウェアを侵入させないことが目的です。また、NGAVと呼ばれる次世代型のアンチウイルスは、機械学習/AIといったシグネチャレス型の検知方法を採用しておりますが、従来型アンチウイルスと同様、マルウェアを侵入させないことが目的です。一方でEDR製品は侵入を検知、調査して対処するためのソリューションのため、対象の範囲が異なります。その検知方法は振る舞い型を採用しており、シグネチャとして登録されていない攻撃も検知することができます。一般的にはシグネチャ型よりも振る舞い型の検知方法がセキュリティ強度は高いと認識されています。

なぜEDRは必要なの?

それではなぜ、わざわざ追加で費用が発生するEDR製品を導入する必要があるのか?

一つの要因はファイルレス攻撃のような高度な攻撃が増加したことです。ファイルレス攻撃はアンチウィルスで防ぐことが難しく、アンチウィルスをすり抜けてしまった脅威については何が起こっているか把握できません。

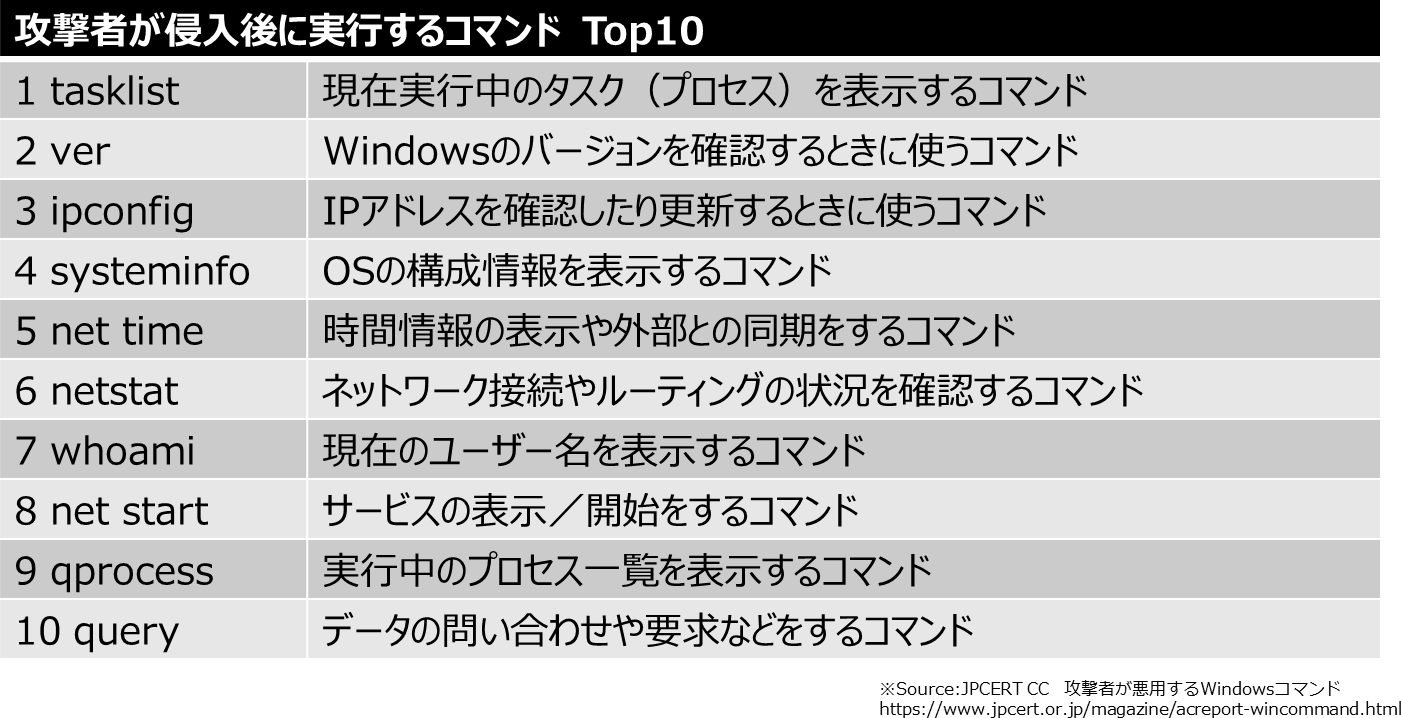

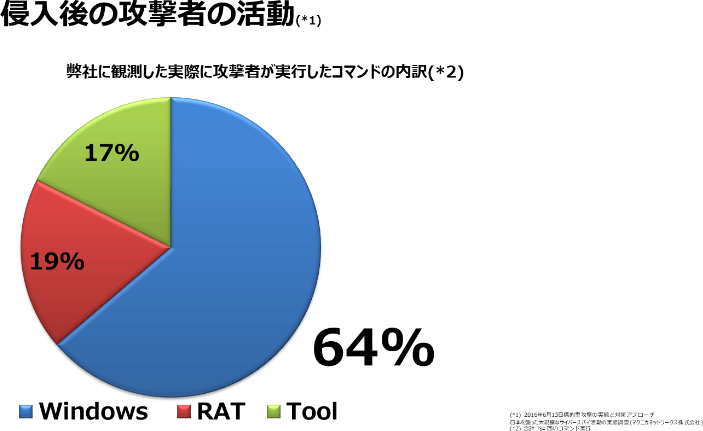

弊社で実際に攻撃者が実行したコマンドについて調査を実施しました。そのところWindowsコマンド実行が全体の64%を占めていました。しかもコマンドはtasklistやipconfigなど一般的にシステム運用者が使用するコマンドが利用されているとのレポートもあります。このような攻撃をシグネチャ型では検知することができず、従来のアンチウィルス製品では検知することができません。

ここで登場したのが振る舞い検知型手法であり、EDRです。攻撃者が高度化してシグネチャ型では検知できない攻撃を、振る舞いでにじみ出る悪意を見抜くことができます。