データサイエンスを使用した内部不正への対応

-

│

UEBA(ユーザとエンティティの行動分析)が組み込まれたSIEM(Security Information and Event Management)プラットフォームの主なメリットの1つは、データサイエンティストでなくてもセキュリティのユースケースを解決できることです。このプラットフォームは「データサイエンスの実行」の根底にある複雑さを隠して、SOC(セキュリティオペレーションセンター)が攻撃からの組織の防衛に集中できるようにします。しかし、実際に内部でどのような処理が行われているか知りたい方もいらっしゃるでしょう。そこで、この記事では、Exabeamセキュリティマネジメントプラットフォーム(SMP)がデータサイエンスを使用して、最も重要で見つけにくいユースケースの1つである「内部不正の検出」に対応する方法の概要を示します。

内部関係者とは、組織に信頼されている人です。そのような人が業務をサボタージュするか知的財産または機密データを盗んだ場合、財務、法令遵守、評判への悪影響によって重大な結果をもたらすおそれがあります。SOCにとっての大きな問題は、内部関係者がITリソースの使用を許可されていることです。従来型の相互関連付けルールを使用するこれまでのセキュリティツールは、許可されているように見える行動に悪意があることを識別して検知する能力が貧弱です。

静的な相互関連付けルールにはどうしても制約があるため、ITセキュリティおよびマネジメントソリューションは機械学習に移行することになりました。このアプローチは、業務とセキュリティに関する大量のログデータをデータエンリッチメントと連携させて、悪意のあるアクティビティを特定します。セキュリティ業界では、このデータ中心のアプローチを「UEBA(ユーザとエンティティの行動分析)」と呼んでいます。内部不正ユースケースに対処するためにどのようにデータサイエンスを利用しているか、いくつかの側面を見ていきましょう。

統計分析を使用した異常検知

内部不正ユースケースについて、Exabeamでは教師なし学習方式を用いてユーザの通常行動のプロファイリングを行い、通常からの逸脱があるとアラートを送信します。この手法を用いるのは内部不正に関連するデータの量が少ないためで、従来型の教師あり機械学習で正確な結果を得るには、はるかに多くのデータが必要になります。統計と確率分析に基づいた教師なし学習は、UEBA実装における主要な技術的手段となっています。

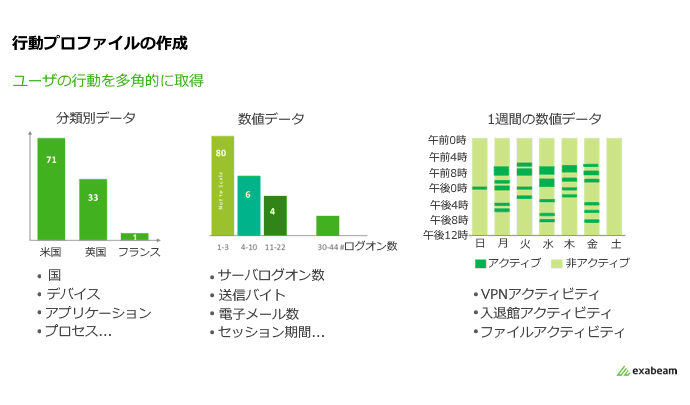

統計分析は、UEBAソリューションがイベントの通常状態のプロファイリングを行うのに役立ちます。3種類のプロファイリング済みデータの例を、ヒストグラムとして図1に示します。プロファイリング済みヒストグラムまたはクラスタ分析から判定された高確率イベントは良性とみなされます。 逸脱した低確率イベントは異常とみなされ、セキュリティイベントと相互に関連付けられます。 これは、SOCアナリストが大量のログデータを手作業でふるい分けて意味を見いだそうとする作業に似ています。ただし、機械は、同じ作業をより多くのデータに対して高速かつ高精度で自動的に実行します。統計と確率分析を基に、UEBAは通常行動を特定し、内部関係者による異常で悪意のあるおそれがある行動を示す逸脱を判定します。

図1:様々な種類のデータによるヒストグラム

コンテキスト情報の導出によるネットワークインテリジェンスの実現

コンテキスト情報は、ネットワークユーザとエンティティのラベル付けされた属性とプロパティで構成されています。この情報は、異常イベントのリスクの測定と、アラートのトリアージおよび確認のためにきわめて重要です。

コンテキスト導出のユースケースの例には、サービスアカウントの推定、アカウントの問題解決、個人メールの識別などがあります。サービスアカウントは、アセットや権限の管理に使用するものです。その権限の大きさから、悪意のある内部関係者にとって高い価値がありますが、大規模なIT環境ではサービスアカウントを頻繁に追跡することはありません。 サービスアカウントと一般スタッフユーザのアカウントが示す行動は異なります。データサイエンスでは、アクティブディレクトリ(AD)のテキストデータを分析するか、行動キューに基づいてアカウントを分類することで、未知のサービスアカウントを見つけることができます。このようにデータサイエンスは、悪意のある内部関係者によって用いられるリスクの高い手法を可視化するために役立ちます。

アカウント解決機能は、複数アカウントを持つユーザのセキュリティビューを提供します。個々のアカウントのアクティビティストリームが従来型のセキュリティツールで正常と認識された場合でも、同じユーザに属する複数アカウントのアクティビティを統合すると興味深い異常が明らかになる場合があります。これは、内部関係者が通常のアカウントにログインしてから別のアカウントに移動して、関連性のない異常な行動を取るような場合によく起こります。データサイエンスによって実現するアカウント解決では、アクティビティデータを参照し、2つのアカウントが実際には1つのユーザのものであるかどうかを判定できます。

個人メールアカウントを介したデータエクスフィルトレーションは、悪意のある内部関係者がよく用いる攻撃手法です。 例えば、あるユーザが個人用のウェブメールアカウントにリンクし、異常に大きな添付ファイルを送信したとします。 過去の行動データに基づいて外部メールアカウントを社内ユーザにリンクすると、それ以降は悪意のある内部関係者によるデータエクスフィルトレーションが可視化されます。

誤検知コントロールのためのメタ学習

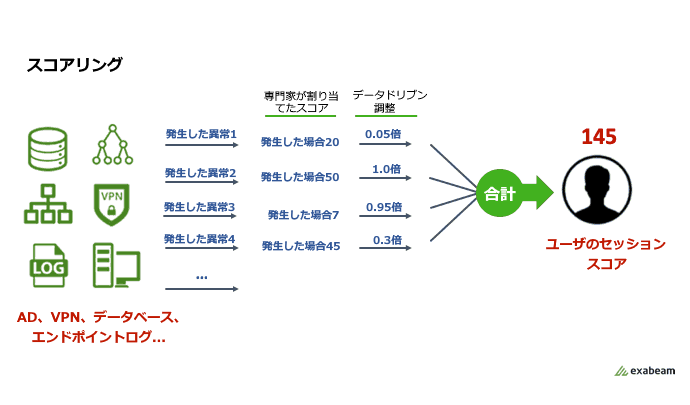

誤検知は時間を浪費し、時間に余裕のないセキュリティアナリストがアラート疲れを起こす原因になります。指標には他の指標よりも正確な指標がありますが、そのような指標が統計上弱いと、誤検知アラートを起こす傾向があります。データサイエンスによるメタ学習では、UEBAシステムが自分自身の行動から自動的に学習し、検知パフォーマンスを向上させます。方法の1つに、図2に示すように、最初に専門家が割り当てたスコアにデータドリブン調整を適用する方法があります。スコア調整機能は、集団全体とユーザの履歴内のそれぞれについてアラートの発生と頻度を調べます。

もう1つの誤検知コントロール方法は、一部の頻繁なアラートをインテリジェントに抑制します。この履歴からのメタ学習により、UEBAシステムは、アセットへのユーザの初回アクセスが予測されたものかどうかを判定するリコメンダシステムを自動的に構築します。予測されたものである場合、対応するアラートはスコアが加算されずに抑制されるため、誤検知によるノイズが最小限に抑えられます。

図2:専門家の知識とデータドリブン調整に基づくスコア付け

まとめ

内部不正検知に特有の課題は、従来の手段である相互関連付けルールでは対応できません。統計と確率に基づくUEBAのアプローチは、そのような脅威を検知するために最も有望なソリューションを提案します。しかし、万能のアルゴリズムは存在しません。前述した側面を持つ内部不正を見つけるには、多角的なデータ中心のアプローチが必要です。データサイエンスを使用した、エンタープライズSIEMで利用可能な既存データを分析する最新の手法は、効果的な内部脅威検知の新たな可能性を拓きます。

Derek Lin

Exabeam, Inc. チーフデータサイエンティスト