SIEMセキュリティ入門:進化と次世代機能

-

│

SIEMは、ネットワークトラフィックの監視と、アプリケーションによって生成されるセキュリティアラートのリアルタイム分析を提供できるようにするツールです。SIEMで苦労することは少なくありません。そのため、この入門を作成しました。ここでは、高度な攻撃の検知にSIEM製品が不可欠である理由を説明し、SIEM用語を解説し、主なSIEMのツールとソリューションを紹介します。

- SIEMセキュリティとは何か

- SIEMとその機能

- SIEMセキュリティの進化

- SIEMの重要性

- SIEMの価値

- 最新のSIEMセキュリティにおけるUEBAとSOAR

- SIEMソフトウェアの評価

- SIEM実装の3つのベストプラクティス

- UEBAとSOARが組み込まれた次世代SIEMの例

SIEMセキュリティとは何か

SIEM(Security Information and Event Management)システムは、現代のセキュリティオペレーションセンター(SOC)におけるほとんどのセキュリティプロセスの礎となっています。SIEMがあれば、セキュリティアナリストが各種の異なるシステムを監視し、大量のログデータをまとめて筋の通ったイメージを作成するための労力を省くことができます。

SIEMセキュリティとは、SIEMをセキュリティツール、ネットワーク監視ツール、パフォーマンス監視ツール、重要なサーバやエンドポイント、およびその他のITシステムと統合することです。また、SIEMはログとイベントデータを取り込んで分析し、セキュリティインシデントの可能性があると認識されたアクティビティに対してアラートを生成します。

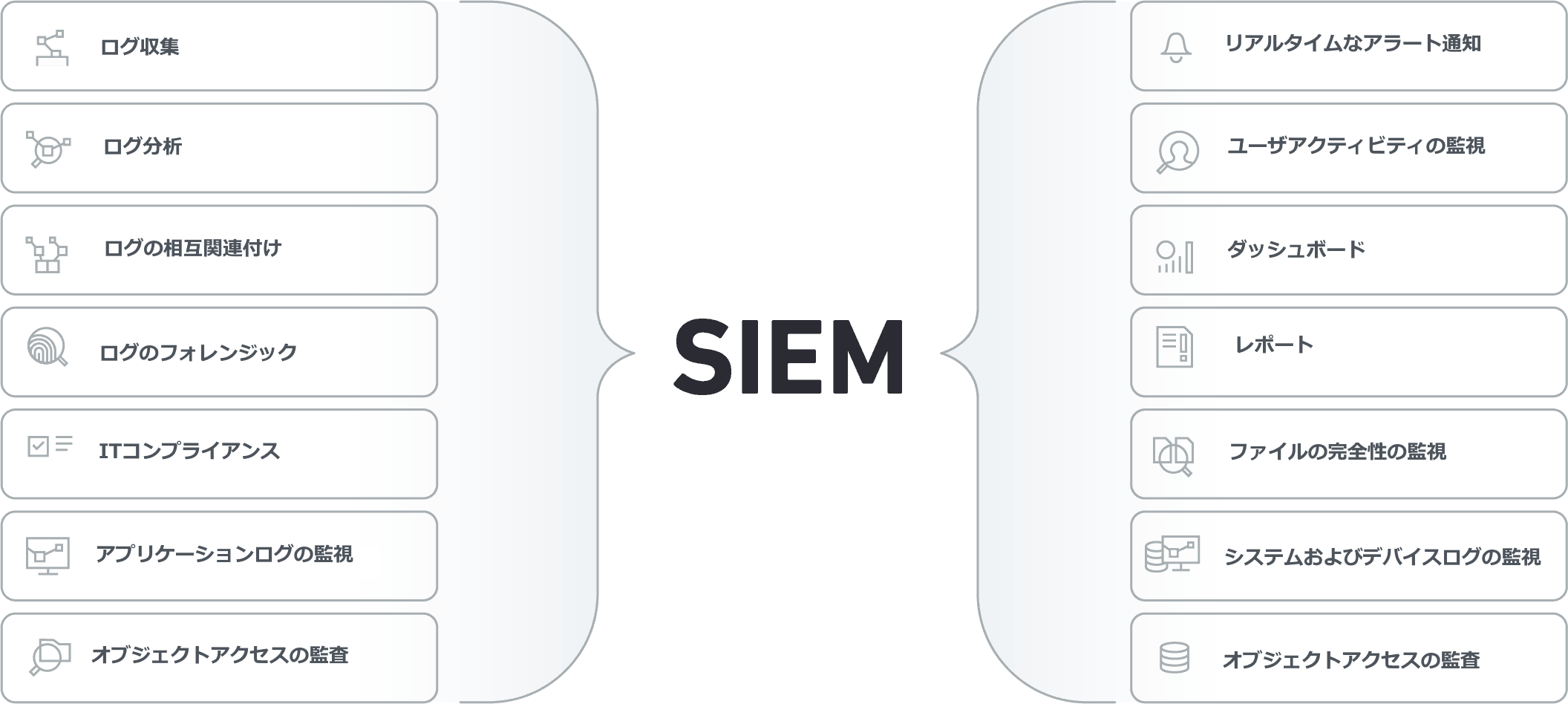

図1:SIEM構造とSIEMセキュリティ

SIEMとその機能

SIEM(Security Information and Event Management)ソリューションは、アラート、ログ作成、コンプライアンスを一元化するために利用できるツールです。SIEMツールは、収集したデータを相互に関連付け、複数のシステムにわたるアラートやイベントのコンテキストを明らかにすることができます。

SIEMツールは、あらゆるセキュリティツールやセキュリティソリューションからログ、レポート、アラートを収集して集約します。次に、この情報を一元化された場所で提示します。これにより可視性が向上し、インシデントの分析と応答がスピードアップします。

SIEMソリューションは、3段階のサイクルに従って動作します。

- データ収集:デバイス、アプリケーション、システム、既存のセキュリティツールから、データログを収集します。

- データ統合:SIEMソリューションが、このデータを分析用に正規化して分類します。分類には、ユーザ元の情報、使用した認証情報、アクセスしたシステム、実行したプロセスなどが含まれます。

- データ分析:分類したデータを分析し、ルール(許容される行動の定義)と比較します。イベントが疑わしいとみなされると、セキュリティチームにアラートを送信します。

SIEMセキュリティの進化

SIEMセキュリティの機能とテクノロジーには3つの世代があると、アナリストは指摘しています。

- 第1世代のSIEMは2005年に導入され、これまで別々だったログ管理システムとイベント管理システムを統合しました。ただし、処理できるデータの量は限定されていて、生成可能なアラートと可視化の洗練度の面にも制約がありました。

- 第2世代のSIEMでは、ビッグデータ、つまり大量のログ履歴を処理するための機能が改善されました。この世代のSIEMは、履歴ログデータを、脅威インテリジェンスフィードのリアルタイムなイベントやデータと相互に関連付けることができました。

- 第3世代のSIEMは、ガートナー社によって2017年に提唱された概念で、従来型のSIEM機能を2つの新しいテクノロジーと統合しています。まず、UEBA(ユーザとエンティティの行動分析)です。この機能では、機械学習を利用してユーザやITシステムの行動の基準を定義し、異常を特定します。次に、SOAR(Security Orchestration, Automation, and Response)です。この機能は、アナリストによるインシデントのすばやい分析を支援するとともに、セキュリティツールを有効化してインシデントに自動的に応答することができます。

過去20年にわたり、SIEMはセキュリティチームにとっての強力かつ効果的なインフラであることを自ら証明してきました。しかし同時に、高価で、実装と利用が難しく、規模の拡大縮小も困難であるという厳しい評価もついて回っています。そのため、当初のSIEMは、スキルが十分にある大手のセキュリティ企業にしか検討の余地がありませんでした。

新しい世代のSIEMは前述の課題に対応し、導入と利用がしやすく、必要な計算資源も少なく、低価格ストレージを活用するものになっています。また、SIEMセキュリティソリューションはクラウド内のサービスとしても提供され、MSSP(マネージドセキュリティサービスプロバイダー)から、コストと実装のしやすさのバランスが取れた各種のデプロイメントオプションが提案されています。

SIEMの重要性

企業はSIEMテクノロジーを以下のような目的に利用しています。

- ログの管理と保持

- 継続的なセキュリティ監視とインシデントレスポンス

- ケース管理

- ポリシーの施行と違反への対応

- HIPAA、PII、NERC、SOX、COBIT 5、PCI、FISMAなど政府による要件への準拠

これらの目的以外にも、SIEMの存在が重要なのはなぜでしょうか。セキュリティ侵害を受信する担当者は、何が発生したか説明を求められたときに、答えが用意されていてほしいものです。

また、多くの企業では機密データを保護しつつ、保護プロセスの証拠を保存するためにSIEMを実装しています。監査で不合格になると、従業員の退職、ビジネスの損失、高額な罰金など、大変な結果を招く可能性があるからです。

SIEMの価値

セキュリティイベントの相互関連付け

SIEMは、ログ管理機能から得たすべてのデータをまとめて分析し、脅威の侵入やデータのセキュリティ侵害の形跡を探します。例えば、ログイン失敗は一般的には懸案事項ではありません。しかし、IT環境全体にわたる複数のアプリケーション上で1人のユーザがログインに失敗している場合は、脅威を示していることがあります。各アプリケーションのデータの関係は、SIEMの機能を通じて初めて把握できるのです。

脅威インテリジェンス

SIEMの機能の中には、脅威インテリジェンスフィードへの接続があります。これには、サードパーティやソリューションプロバイダーからのフィードが含まれます。独立した各フィードは一般的に、独自の脅威データを保持しています。多くのフィードからの情報を利用することで、ソリューションを最適に利用できるようになります。

セキュリティアラート

SIEMは、ダッシュボードの更新、テキストアラート、メールアラートなどにより、脅威の可能性について、セキュリティチームに継続的に最新情報を通知する必要があります。最新情報が通知されなければ、セキュリティチームが脅威を見逃し、サーバに常駐させてしまうおそれがあります。

次世代SIEMソリューションの価値

SIEMはいまや確立したテクノロジーとなりましたが、次世代SIEMには以下の新たな機能が備わっています。

UEBA(ユーザとエンティティの行動分析):最新のSIEMは、相互関連付けのさらに先を行き、機械学習とAIの手法を活用して人間の通常行動と異常行動を特定し探索できるようになっています。この分析情報により、企業は悪意ある行動、内部不正、なりすましを発見することができます。

SOAR(Security Orchestration, Automation, and Response):次世代SIEMには、自動化されたインシデントレスポンスシステムが搭載されています。例えば、ランサムウェアのアラートを識別し、その応答として、影響を受けたシステムに対してハッカーがデータを暗号化する前に封じ込め手順を自動的に実行することができます。

最新のSIEMセキュリティにおけるUEBA

UEBA(ユーザとエンティティの行動分析)は、行動の基準を識別し、セキュリティインシデントを示すおそれのある異常行動を発見することができる、新しい分野のセキュリティソリューションです。UEBAでは、事前定義済みのパターンや静的な相互関連付けルールに依存しているツールでは見つからないセキュリティインシデントを検知できます。第3世代のSIEMソリューションには、UEBA機能が組み込まれています。

UEBAテクノロジーを組み込んだSIEMの一般的なユースケースには、以下のようなものがあります。

- 悪意のある内部関係者:

ITシステムへの特権的なアクセス権があるユーザアカウントの所有者が、自分の利益のためにアカウントを悪用する場合です。内部関係者による攻撃は壊滅的な影響を及ぼす場合があり、しかもほとんどのセキュリティツールからは認識できません。UEBAでは各ユーザの行動に対して基準(ベースライン)を定義し、悪意を示すおそれのある疑わしいイベントを検知することができます。 - 侵害された内部関係者:

攻撃者がユーザアカウントのコントロールを得て、組織のシステムの偵察、攻撃の計画、または実際の攻撃を行う場合です。UEBAでは、ユーザが通常と異なる行動を取っていることを識別し、セキュリティ担当者にアラートを送信することができます。 - インシデントとアラートの優先順位付け(アラートのトリアージ):

SIEMセキュリティアラートはセキュリティアナリストに大きな負担がかかるため、アラート疲れが問題になっています。UEBAでは、アラートの優先順位付けの負担を軽減することができます。これを行うため、UEBAは多くのツールから得られるアラートと信号を組み合わせ、アラートやインシデントを異常行動の量(リスクスコア)に応じてランキングし、組織に関するコンテキストデータの層(機密データにアクセスするサービスやユーザアカウントなど)を追加します。 - DLP(データ損失防止):

従来型のSIEMなどのDLPツールは、組織の機密データに関するすべての異常イベントについて、大量のアラートを生成します。UEBAツールでは、複数のツールからのデータを用いてリスクスコアを計算することでDLPアラートに優先順位を付けて整備し、異常行動を表しているイベントを示すことができます。また、UEBAではインシデントタイムライン上にDLPアラートを配置することもできます。これはインシデントの検証と調査に役立ちます。

最新のSIEMセキュリティにおけるSOAR

第3世代のSIEMソリューションに組み込まれたもう1つの新しいテクノロジーであるSOAR(Security Orchestration, Automation, and Response)システムには、以下の主な機能があります。

- オーケストレーション:

SOARと他のセキュリティソリューションとの統合により、これらのソリューションでデータを取得したり、先回りして対処したりすることができます。例えば、DNSツールを使用してメッセージの送信元を確認することで、メールの送信者に悪い評価があるかどうかを調査できます。 - オートメーション:

ユーザはSOARを用いてセキュリティプレイブックを定義できます。これは、セキュリティオペレーションのワークフローをコード化した対応手順書です。既知のタイプのセキュリティインシデントが発生した場合、プレイブックを有効にしておくと自動的に緩和操作を実行できます。例えば、マルウェアとして識別されたファイルをスキャンし、サンドボックス内で破壊するような操作を実行できます。 - インシデントの管理とコラボレーション:

SIEMがセキュリティアラートを生成すると、SIEMのSOARコンポーネントは、アナリストによる問題調査に役立つコンテキスト情報やエビデンスを追加し、この情報をインシデントタイムラインに整理して理解しやすくすることができます。また、アナリスト同士が協力して、調査の中で発見した分析情報やデータを追加することもできます。

SIEMソフトウェアの評価

SIEMソリューションの評価には、以下の段階を設けることをお勧めします。

1.次世代SIEMの機能

第3世代のSIEMセキュリティソリューションは、最も大きな価値を実現し、実装コストとオペレーションコストも削減されています。ソリューションが以下の機能を備えているかどうかをチェックしてください。

- UEBA:異常行動を判定するための高度な分析

- SOAR:インシデントレスポンスの自動化とオーケストレーション

- ダッシュボードと可視化

- 柔軟な検索、クエリ、データ探索

- データの長期保持と無制限のスケーラビリティ

- 脅威ハンティングインターフェイス

2.オープンソースSIEMと商用SIEM、インハウスSIEMとホスト型SIEMの比較

どのタイプのSIEMセキュリティソリューションがお客様の組織に最も適しているかをご検討ください。

- オープンソースと商用:

オープンソースツールは初期費用が割安ですが、継続的なメンテナンス費用が高くなり、機能も限定されます。 - 構築と購入:

ELKスタック(Elasticsearch、Logstash、Kibana)などのオープンソースツールを使用してSIEMソリューションを開発する組織もあります。この方法は、セキュリティコンテンツの実装、メンテナンス、チューニング、統合に大きなコストがかかります。これは、ELKが主としてログ管理インフラであり、セキュリティシステムではないことに起因します。 - インハウスとマネージド:

4つのデプロイメントモデルから選択できます。(1)自社ホストで自社管理(従来型モデル)、(2)クラウドホストで自社のセキュリティ担当者による管理、(3)自社ホストだが、自社のセキュリティ担当者とMSSP(マネージドセキュリティサービスプロバイダー)とで共同管理、(4)SIEMをクラウド内サービスとして利用し、ローカルでセキュリティ管理

3.TCO(総保有コスト)の評価

SIEMは、調達とオペレーションに大きなコストがかかる可能性のある、複雑なセキュリティインフラです。一般的に、SIEMは以下の予算項目に関係します。

- CAPEX(資本的支出)予算項目:

ライセンス、開発、トレーニング、ハードウェア、ストレージ。 - OPEX(運営費)予算項目:

SIEMアラートを確認するセキュリティアナリスト、ITメンテナンス、新しいITシステムとの統合、ストレージコスト。

SIEM実装のTCOを正確に見積もるヒントをいくつかご紹介します。

- ライセンス:

利用可能なSIEMソリューションのライセンスモデルをチェックします。通常は、取り込みデータ量や速度に基づいてライセンスされています。市場の後発組では、ライセンスコストが抑えられるユーザベースの価格設定を提供している場合もあります。 - ハードウェアのコストと規模:

通常イベント負荷とピーク時イベント負荷の推計を用いて、1日当たりのイベント数を計算します。イベントの量により、SIEMのデプロイに必要なサーバの数とタイプが決まります(社内デプロイメントの場合)。 - ストレージコスト:

クラウド管理またはマネージドSIEMのデプロイメントであっても、通常はスケールアップに応じてストレージ料金を支払い、過去データの保持には追加料金を支払う必要があります。 - 社内アナリスト:

SIEMにかかる最大の運用費は、アナリストの時間です。SIEMアラートを確認して調査するための経験豊かな人員が在籍しているかどうかを判断し、在籍していなければMSSPへのアウトソーシングをご検討ください。UEBAとSOARテクノロジーを搭載した最新のSIEMなら、運用費が安くなる場合があります。

SIEM実装のベストプラクティス

1.データを知り、その役立て方を知る

これには、デプロイメント前のログデータのサイズ、動作、頻度、タイプを理解することが含まれます。どのようなデータが利用可能か、データがどこから来るのか(システム、スイッチ、ルータなど)、どのように転送されるのかを把握する必要があります。

また、SIEMシステムを実装する理由と、プロジェクトの目的も明確にします。お客様のSIEM戦略の目的は、日常業務の支援でしょうか。セキュリティ対策や、脅威を発見するためのログの保持でしょうか。それとも、コンプライアンスへの準拠でしょうか。

2.コンプライアンスに必要なルールを定義する

どの業界標準や法規制が適用されるか、そしてSIEMがコンプライアンス監査とレポートにどのように役立つかを明らかにします。基本のコンプライアンス要件を捉えるため、基準(ベースライン)となる相互関連付けルールを定義しますが、ここで終わってはいけません。次世代SIEMのテクノロジー、特にUEBAを活用すれば、脅威の検知が改善され、継続的なメンテナンスが容易になります。

3.相互関連付けルールをUEBAで強化する

従来型のSIEM相互関連付けルールは、人間が検索を命じたものしか検索しません。基本的な攻撃シナリオを捉えるルールを定義することは重要ですが、現代のセキュリティ環境においては、関連する脅威をすべて捉えるにはルールだけでは不十分です。さらに、相互関連付けルールは誤検知が大量に発生するため、セキュリティアナリストにとって負担になります。

弊社では、相互関連付けルールを定義して、誤検知が多すぎないかどうかを監視することをお勧めしています。誤検知が多い場合は、そのルールを削除し、UEBAを使用して関連するシステムオペレーションの行動の基準(ベースライン)を定義し、その基準から大きく外れた異常を特定することを検討してください。内部不正のように、ルールでは簡単に定義できないセキュリティシナリオについては、最初からUEBAを使用してください。

UEBAとSOARが組み込まれた次世代SIEMの例

Exabeamは、実装しやすく使いやすい第3世代のSIEMプラットフォームです。改正版のガートナーSIEMモデルに従った高度な機能が搭載されています。

- 高度な分析とフォレンジック分析:

機械学習に基づく行動分析を備えた脅威識別、ピアやエンティティの動的グループ化による疑わしい個人の識別、ラテラルムーブメント検知。 - データの探索、レポート、保持:

最新のデータレイクテクノロジーを活用した、定額で無制限のログデータ保持。コンテキストを意識したログ解析により、必要なデータをセキュリティアナリストがすばやく発見できます。 - 脅威ハンティング:

マウスで操作できる脅威ハンティングインターフェイスにより、アナリストが積極的に脅威を検索して発見できます。SQLやNLP(自然言語処理)なしで、自然言語を使ったルールやクエリを構築できます。 - インシデントレスポンスとSOC自動化:

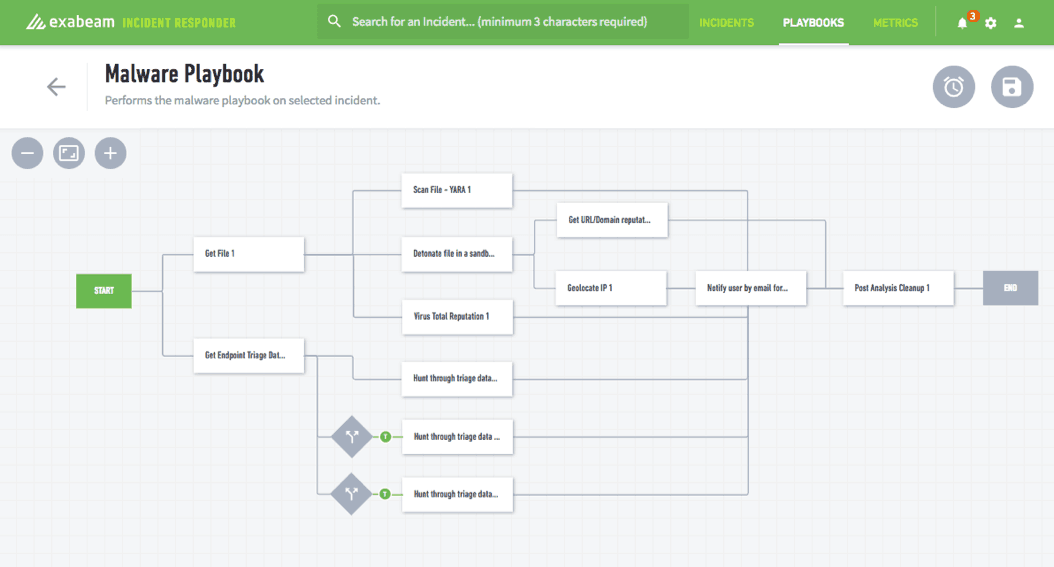

インシデントレスポンスへの一元化されたアプローチにより、数百種類ものツールからデータを収集し、セキュリティプレイブックを介して応答を様々なタイプのインシデントにまとめることができます。Exabeamでは、調査、封じ込め、および緩和のワークフローを自動化できます。

図2:Exabeamのマルウェアプレイブック

ORION CASSETTO

Exabeam, Inc. ディレクター、プロダクトマーケティング

セキュリティ運用自動化(次世代SIEM・SOAR)個別相談会

近年、標的型攻撃などのサイバー脅威がますます巧妙化しセキュリティ運用の負荷が増しています。そんな中で「従来のSIEMが使いこなせていない」「セキュリティエンジニアやIT担当者の人材不足、スキル不足も深刻化している」などの声をよくお聞きします。

そんな中で注目されているのが「次世代SIEM」の活用や「SOAR」によるセキュリティ運用の自動化です。次世代SIEMやSOARの導入で、企業は「運用自動化」「インシデント対応のスピードアップ」「スキル不足の解消」など多くのメリットを得られます。

こちらの相談会では期間限定で御社のお悩みや要望に合わせたなんでも相談会を実施します。