テレワーク時代のモバイルを狙うサイバー攻撃 後編: 攻撃の実例と重要データを保護する対策

-

│

前編では、モバイルのビジネスにおける利用ケースの歴史を振り返りセキュリティリスクについて解説をしました。後半の本記事では、モバイルを狙うサイバー攻撃を考察し、それに対するソリューションを解説します。

モバイルを狙うサイバー攻撃と事例

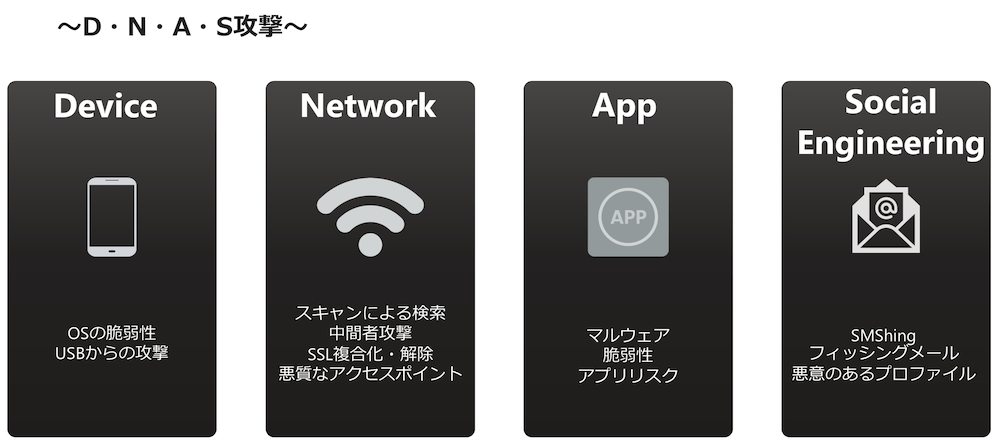

モバイルを狙うサイバー攻撃は、大きく4つの種類に分けられます。1つ目は、デバイスに対する攻撃です。これはOSの脆弱性やUSB経由でデバイスを侵害する攻撃です。2つ目は、ネットワーク攻撃です。不正なアクセスポイントを設置し、通信内容を傍受する攻撃等がこれに当たります。3つ目は、アプリによる攻撃です。いわゆるマルウェアと呼ばれる悪意のあるアプリのインストールやアプリの脆弱性を悪用する攻撃です。4つ目の攻撃は、ソーシャルエンジニアリングです。巧みな文面や偽サイトを使い、人間の心理的な隙をつき認証情報の窃取やマルウェアをインストールさせる攻撃です。

ここからは、各攻撃の事例について解説をしていきます。

iOSの脆弱性を悪用

2016年8月に観測された攻撃では、ターゲットに悪意のあるURLを記載したSMSメッセージが送られました。このURLをクリックすると当時ゼロデイだった3つの脆弱性 CVE2016-4657(iOSに付属しているブラウザSafariの脆弱性)と、CVE-2016-4655、CVE-2016-4656(これらは、iOSカーネルの脆弱性)が悪用されURLにアクセスしたiPhoneが脱獄状態(Jail Break)になり、Peagusと呼ばれるスパイウェアがインストールされます。つまり、リモートからターゲットの端末が強制的にJail BreakとなりPeagusがインストールされて、写真、マイクロフォン、連絡先、SMS等のデバイスの全データのアクセス・窃取が可能となる攻撃でした。(参考: https://blog.trendmicro.com/trendlabs-security-intelligence/operation-poisoned-news-hong-kong-users-targeted-with-mobile-malware-via-local-news-links/)

また、2020年の7月と8月に同じくPeagusに感染させる為にiMessageの当時ゼロデイであった脆弱性が悪用されたという情報も公開されています。(参考: https://citizenlab.ca/2020/12/the-great-ipwn-journalists-hacked-with-suspected-nso-group-imessage-zero-click-exploit/)

最近では香港のiPhoneユーザをターゲットとした水飲み場攻撃が観測されており、このケースでも同様にSafariの脆弱性とiOSカーネルの脆弱性を悪用し、LightSpyと呼ばれるマルウェアに感染させたと言われています。 (参考: https://blog.trendmicro.com/trendlabs-security-intelligence/operation-poisoned-news-hong-kong-users-targeted-with-mobile-malware-via-local-news-links/)

悪魔の双子攻撃 (不正アクセスポイントを使った通信傍受)

災害時に通信キャリアから提供される無料アクセスポイントと同じSSIDを不正なアクセスポイントに設定し、モバイルデバイスを不正なアクセスポイントに接続させて通信内容を傍受しようとする攻撃です。同じSSIDを持つアクセスポイントが複数存在した場合ユーザが明確にそれを区別できる方法がない事と、モバイルデバイスが同一のSSIDに過去繋いだ記録がある場合、不正なアクセスポイントに自動接続してしまう可能性がある特性を悪用しています。

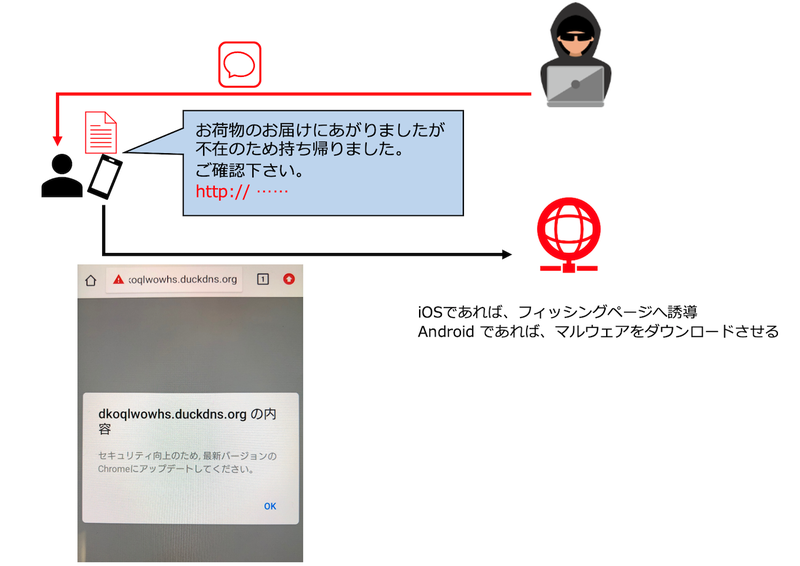

スミッシングによる認証情報の窃取・不正アプリのインストール

国内でモバイルの大きな問題になっているのが、スミッシングです。特によく使われる手口が宅配業者の不在通知を装ったSMSを送り、認証情報を窃取するフィッシングサイトやマルウェアをインストールさせるサイトへ誘導するものです。攻撃者がSMSを使う背景には、SMSがモバイルの標準機能である事やプッシュ型のためメールと比べて配送率・開封率が高い、通信の秘密の確保のため通信内容を確認できずフィルタリングが難しい等の要因があります。

iOS 不正な構成プロファイル

iOSには端末の機能制限・ネットワーク構成等の設定ファイル "構成プロファイル"というしくみがあります。構成プロファイルは、iOSの設定アプリからは操作できないシステムの根幹に関わる部分の設定も可能です。偽サイトへ誘導されて不正な構成プロファイルをインストールすると別のフィッシングサイトへ誘導されてしまうなどの攻撃が観測されています。(参考: https://www.itmedia.co.jp/enterprise/articles/2010/27/news040.html)

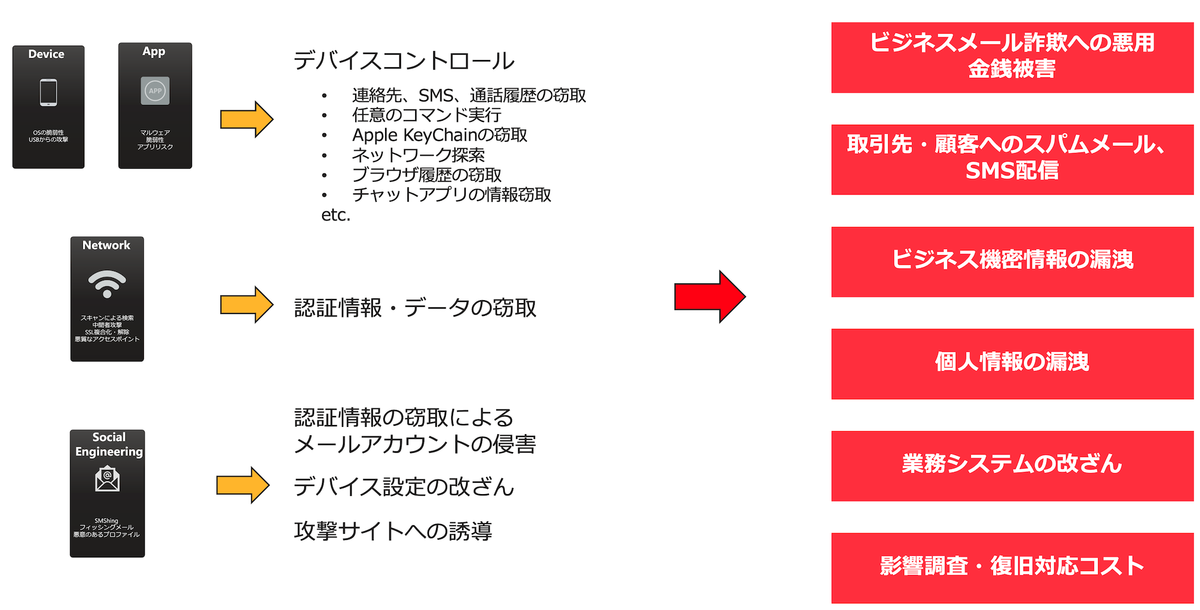

モバイルを狙うサイバー攻撃による影響とリスク

ここまででモバイルを狙うサイバー攻撃の事例について、いくつかご紹介しました。各攻撃から生じる可能性があるリスクと影響をまとると以下になります。

ここでポイントとしてお伝えしたい事は、現状のモバイルセキュリティ対策の大きな課題は外部から攻撃を受けても検知・防御、可視化の術がなく早期対応の遅れにより被害が拡大する可能性が高いということです。

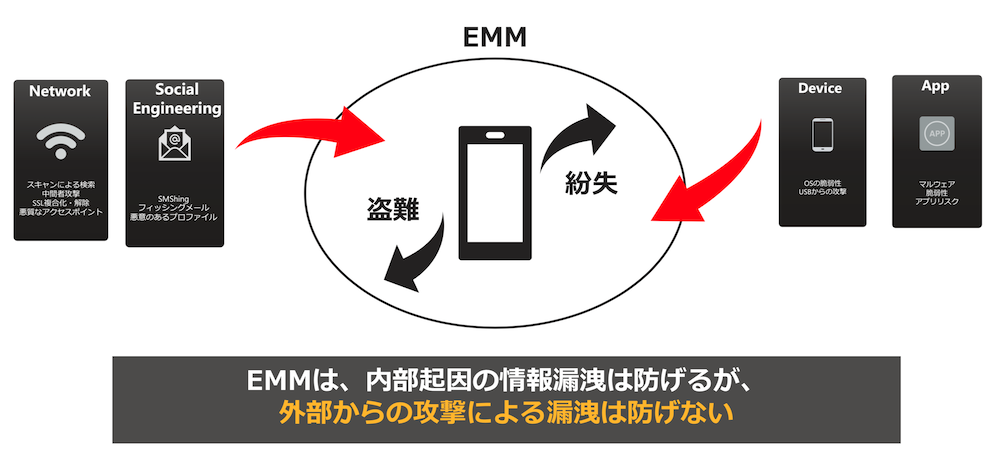

EMM (Enterprise Mobility Management) の課題

モバイルデバイスのセキュリティとして多くの企業で導入されているソリューションが、EMMです。EMMによりデバイスの設定やインストール可能なアプリを一元管理し、紛失や盗難が発生した時に遠隔からロックやデータの消去をする事で情報漏洩を防ぐことができます。一方で外部脅威に対する防御という観点からは課題があります。EMMではサイバー攻撃を検知・防御する機能がないため、外部からの攻撃に起因した情報漏洩を防ぐことができないことです。

EMMでも接続可能なWi-Fiアクセスポイントやアプリの制限、構成プロファイルのインストールを禁止することでセキュリティを高める事は可能ですが、モバイルデバイスによる生産性・利便性の向上を阻害する事になり、そもそものモバイル導入によるメリットを受ける事ができなくなるという課題が残ります。

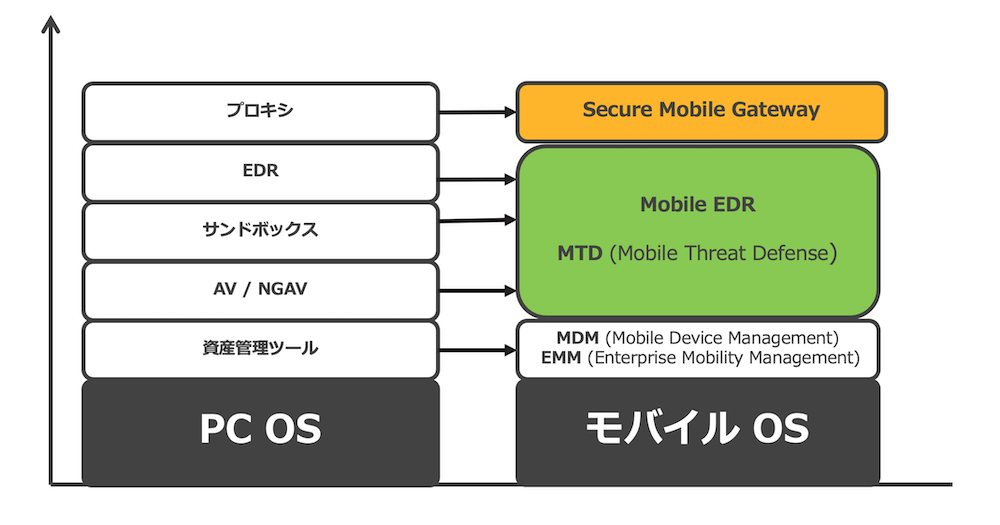

企業に必要なモバイルセキュリティ

Windows、Mac等のPC・サーバ機器では既にアンチウイルス製品、EDR、プロキシ等のセキュリティ製品を組み合わせた対策が進んでいます。モバイルの利活用が進み保管するデータの重要度が増えた今、モバイルデバイスでも同等以上のセキュリティ対策が必要になってきました。その為に開発されたソリューションが、MTD (Mobile Threat Defense)、Mobile EDR (Endpoint Detection & Response)、Secure Mobile Gatewayです。

これらのソリューションは以下のような対策を実現しています。

- 脆弱なモバイルデバイスの検出(脆弱性が存在するOSバージョン、ルート化)

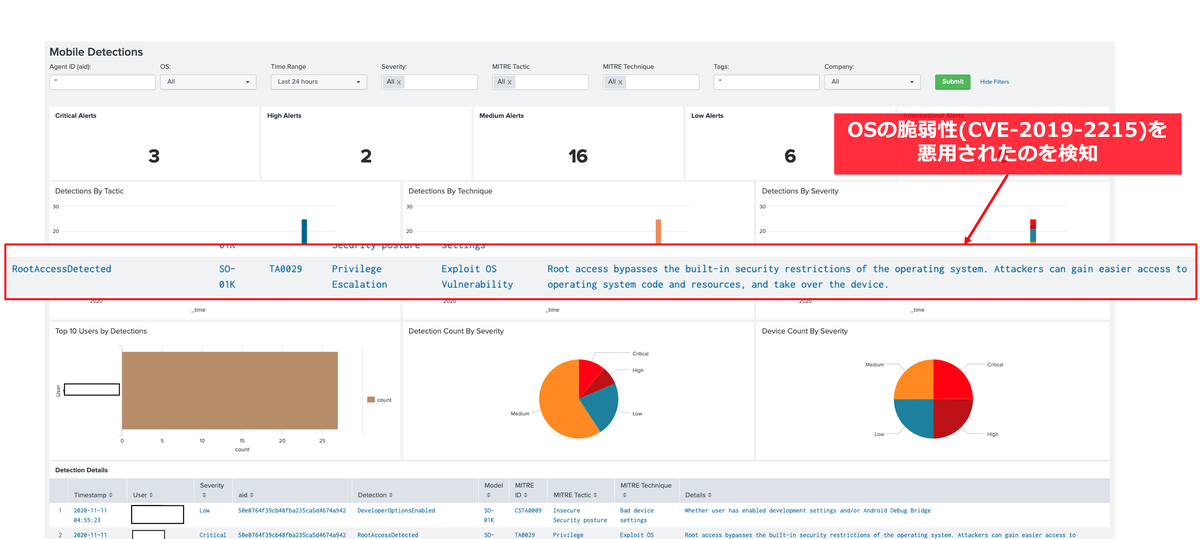

- OSの脆弱性を悪用するエクスプロイト攻撃の検知

- 不正なアクセスポイント、中間者攻撃の検知

- iOSシステム改ざんの検知

- 悪意のあるアプリの検知

- 正規アプリストア以外でのアプリインストール(サイドローディング)の検知

- フィッシングサイトの検知

- 疑わしい構成プロファイルの検知

MTD (Mobile Threat Defense)

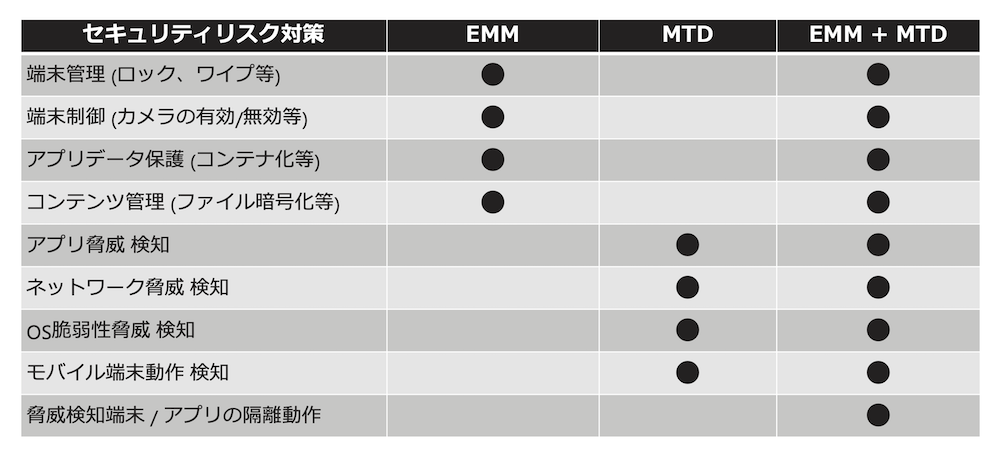

MTDは、iOSやAndroid等のモバイルデバイスへのサイバー攻撃を検知・防御するソリューションです。ソリューションを実現するためのテクノロジーとして、デバイス上のアプリや設定情報、接続ネットワークの状態等の情報を収集、振る舞いを分析します。また脅威を検出するために機械学習エンジンが使われています。OSバージョンやシステムのパラメータを分析し、セキュリティが脆弱になっているデバイスの検出もすることができます。以下の表はEMMとMTDを比較したものですが、EMMが主にPCでの資産管理に相当し、MTDがアンチウイルス、サンドボックス、EDRのように外部からの攻撃を検知・防御するセキュリティ製品に当たることを示しています。

Secure Mobile Gateway

従来の企業ネットワーク内にあるパソコン端末やサーバを対象としたプロキシと同様に、主にクラウド上に構築されたゲートウェイで企業のモバイルデバイスの通信を分析し、フィッシングサイト等の悪意のあるサイトへの通信やマルウェアの通信を検知・ブロックします。脅威を検知するためのテクノロジーとしては、モバイル脅威インテリジェンスの活用、ネットワークレベルでの振る舞い分析、機械学習が実装されています。特徴的な点としてはセキュリティ対策だけでなく、モバイル通信の可視化やURL・ドメインベースで通信ポリシーを設定できることです。

Mobile EDR (Endpoint Detection & Response)

MTDと同様にデバイスの情報収集や脅威の検知を可能としています。主にPC・サーバを対象としていたEDRベンダーがソリューションを提供する事により全てのデバイスを統合管理し、多くのデバイスを対象に包括的なインシデント調査や脅威ハンティングを実現しています。またインシデント対応・ハンティングのために、収集した情報を長期間蓄積することも特長です。

まとめ

今回前編・後編の2回に分けてモバイルセキュリティについて解説をしました。モバイルデバイスは、ビジネスにおいて多くの個人情報を持ち様々な業務システムと連携するようになりました。それにより攻撃者にとってモバイルデバイスは価値のあるターゲットとなりモバイルを狙う攻撃が増加しています。現状は国内でモバイルを狙ったサイバー攻撃について取り上げられる事は多くありませんが、PC・サーバと同様にセキュリティリスクは存在し、企業が取り組むべき懸案事項である事は確かです。モバイルを狙う攻撃の種類は、大きく分けるとデバイス、ネットワーク、アプリ、ソーシャルエンジニアリングの4つがあります。EMMは主に資産管理機能を提供するソリューションであるため、外部からの攻撃に対しては別のモバイルセキュリティ対策が必要です。代表的なソリューションが、MTD、Secure Mobile Gateway、Mobile EDRです。本記事がモバイルセキュリティを検討する上でご参考になる点がありましたら幸いです。最後に弊社が提供するモバイルセキュリティ対策ソリューションについてご紹介し幕とさせて頂きます。

マクニカが提供するモバイルセキュリティ対策ソリューション

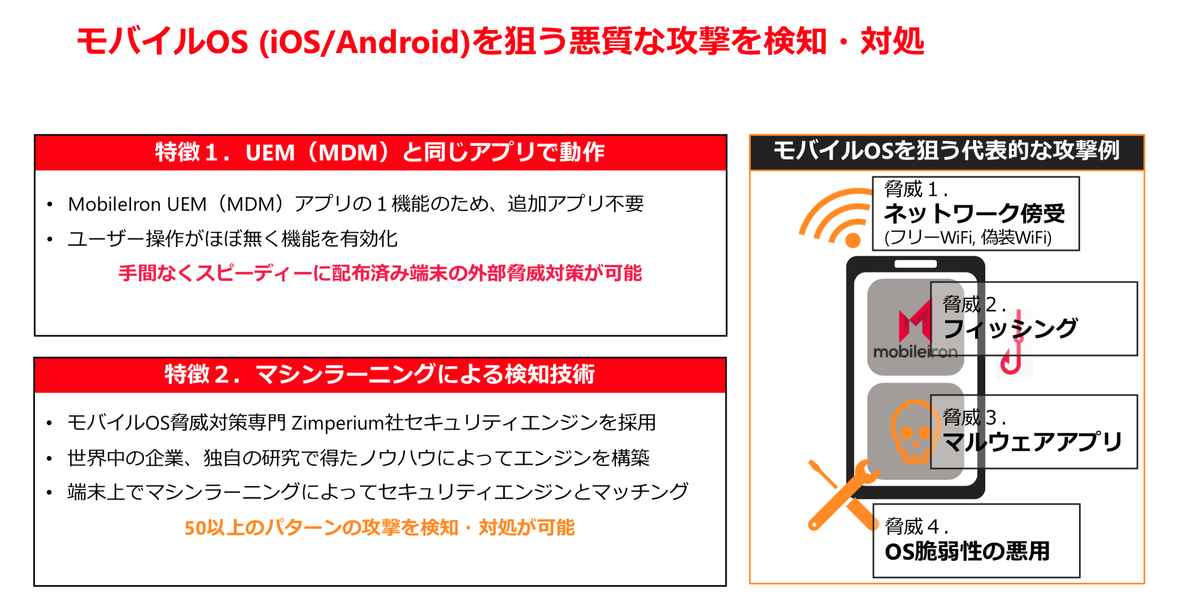

MobileIron Threat Defense

国内外で豊富なEMM導入実績を持つ MobileIron が提供するMTD。 EMM機能と合わせてMTD機能が一つのエージェント(アプリ)に内包されたオールインワン型で提供する事により容易に対策導入が可能です。またアプリケーション診断機能を有し企業がアプリを導入する際にセキュリティ・プライバシーリスクがないかを調査する事ができます。

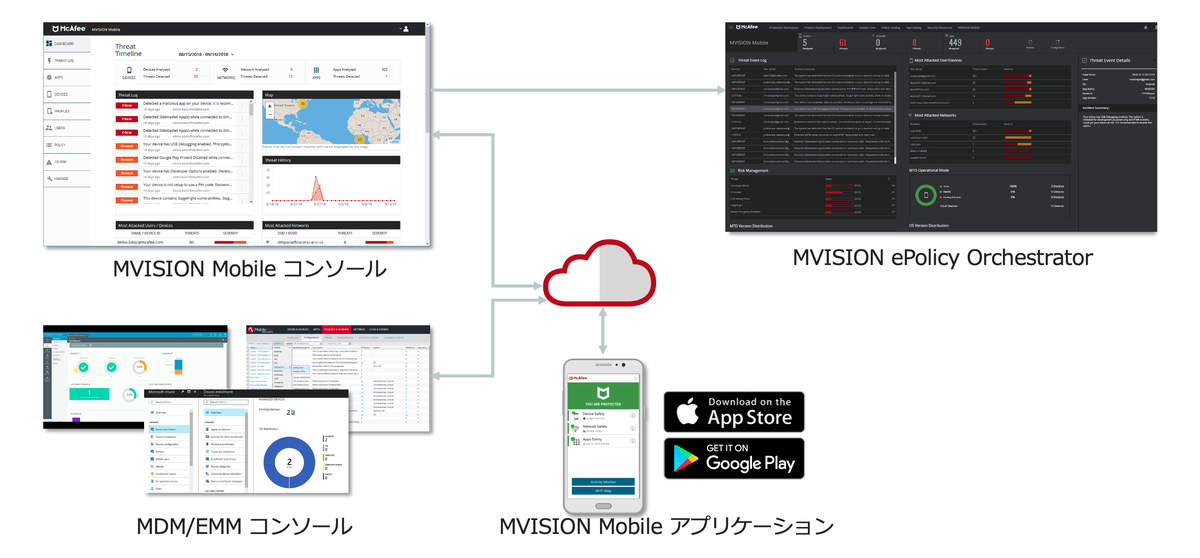

McAfee MVISION Mobile

MVISION Mobileは、MTD機能を提供し連携するEMMは柔軟な選択をする事ができます。McAfee ePolicy Orchestrator (McAfee ePO)で、モバイル、パソコン端末等の様々なデバイスの一元管理が可能です。

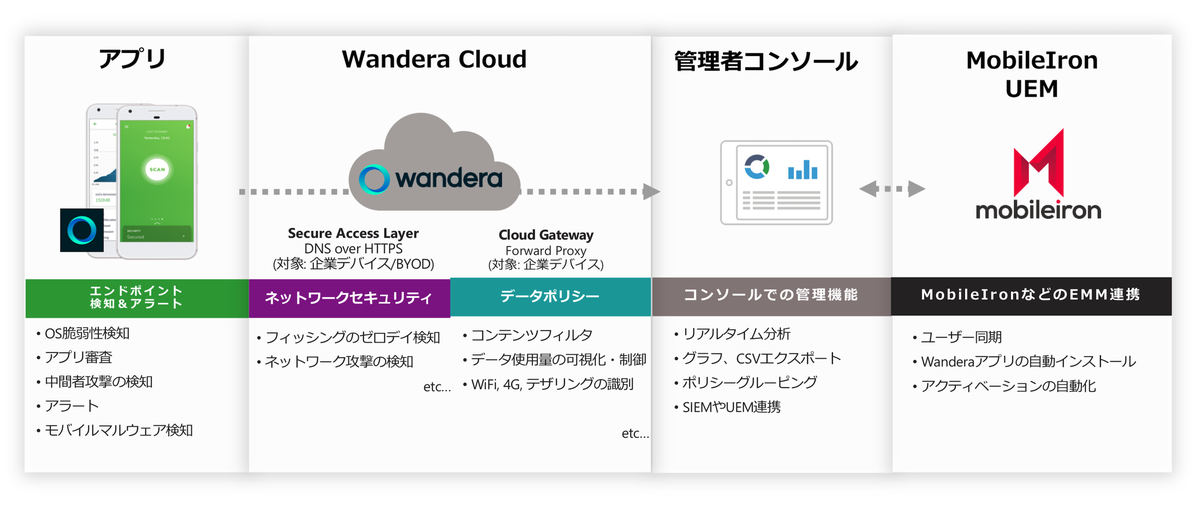

Wandera

デバイス上での脅威検知とクラウドゲートウェイによるネットワークからの脅威検知と通信の可視化を実現します。

CrowdStrike Falcon For Mobile

iOS/Android の両OSに対応し、軽量で電池消費量も考慮したエージェントによって、モバイル端末上の振る舞いの記録及び検知をする事ができます。Androidでは"保護アプリケーション"と呼ばれる機能を使いアプリレベルの挙動の監視が可能です。記録されたデータはリアルタイムにクラウドにアップロードされ、従来のパソコン端末、サーバ機器を管理するFalconコンソール上で迅速な検索をする事ができます。また長年の研究によるサイバー攻撃・標的型攻撃に関する脅威インテリジェンスも特長です。

いかがでしたでしょうか?

「モバイルセキュリティ」について、もう少し詳しく知りたいという方は、当社の「モバイルセキュリティエキスパート」や「モバイルソリューションアーキテクト」がオンデマンド動画で詳しく解説しております。

無料でご視聴可能ですので、是非ご覧ください!

オンデマンド動画

『テレワーク時代のモバイルを狙う最新のサイバー攻撃と対策 ~これから必要なモバイルセキュリティとは~』

本セッションでは弊社モバイルセキュリティのエキスパートがモバイルデバイスの特徴とセキュリティの実態について共有し、最新のサイバー攻撃の事例やセキュリティリスクについて解説をします。そしてこれから必要なモバイルセキュリティ対策についてご紹介をします。