後悔しないためのクラウドセキュリティ選び「6つの視点」

-

│

3行でわかる本記事のサマリ

- DXを推進する企業はクラウドサービスを積極的に活用し、セキュリティ対策もクラウド環境に適応する必要がある。

- クラウドセキュリティでは責任共有モデルが重要であり、利用者はデータ保護やアクセス制御などのセキュリティ対策に責任を持つ。

- クラウド環境は進化し続けており、複雑な管理と最新のセキュリティソリューションが求められる。設定ミスやデータ漏えいなどが主な脅威となる。

はじめに ~クラウド環境のセキュリティ、どんな論点で考えるべき!?~

多くの企業でデジタルトランスフォーメーション(以下、DX)への取り組みが加速するなか、クラウドサービスは業務基盤に欠かせないものとして広く利用されている。当たり前のようにクラウド上に重要なデータが保管されるようになったことで、セキュリティ対策についても新たな対策が求められてくる。そんなクラウド環境におけるセキュリティ対策に必要な環境づくりは、どんな視点が重要になってくるのだろうか。

クラウドならではの特徴について押さえながら、いま企業に求められるクラウドセキュリティにおける最適解とその選択の勘所について考えてみたい。

目次

- DX化を加速させる企業にとって欠かせないクラウドサービスの現状

- クラウド利用で意識すべき"責任共有モデル"とは?

- クラウドの進化に追随していくことが欠かせない

- クラウドにおける脅威

- セキュリティインシデントから学ぶこと

DX化を加速させる企業にとって欠かせないクラウドサービスの現状

顧客のデジタルシフトや消費行動の変化に伴って、多くの企業はデジタル技術を活用したDXを推進し、ビジネスモデルの変革も含めた新たな環境づくりに取り組んでいることだろう。また、テレワークが進んだことで働き方においてもデジタル化が欠かせないものとなり、これまでオンプレミスで運用してきた企業の業務環境から、どんな場所においても業務が継続でき、SaaSやIaaS、PaaSといったクラウドサービスを積極的に活用する企業が増えていることはご存じの通りだ。

クラウド活用は企業において多くのメリットをもたらしてくれるが、一方で、社内で管理されていた情報がクラウド上に展開されることで、これまで以上に不正アクセスや情報漏えいに対するリスクを考慮しなければならない。その意味では、従来行ってきたセキュリティ対策は堅持しつつ、ファイアウォールを中心とした境界防御の考え方から脱却し、クラウドならではの脅威に対処できる新たな環境づくりが求められてくる。実際に多くのベンダーがクラウド環境に適用できるセキュリティ対策としてクラウドセキュリティソリューションを展開していることからも、市場において注目されている領域の1つであることは間違いない。

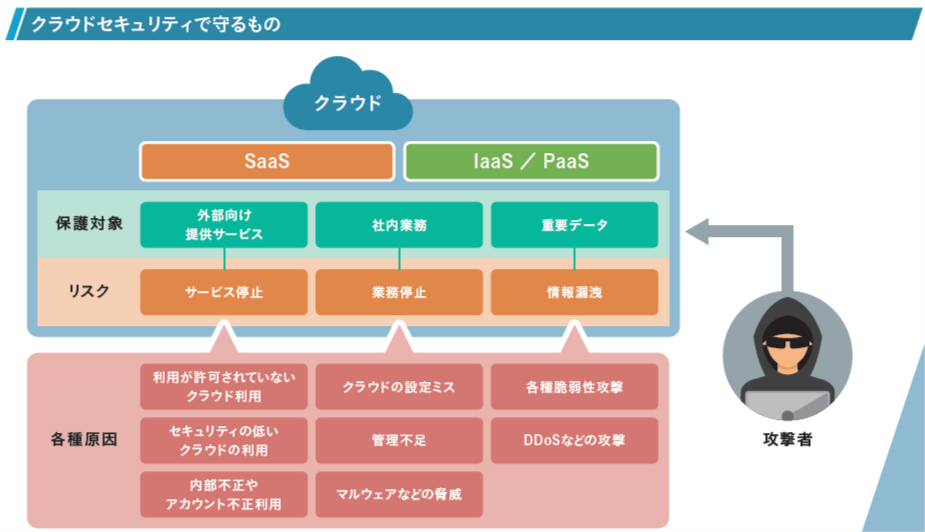

特にクラウドセキュリティにおいては、クラウド上で外部向けに提供しているサービスの停止リスクはもちろん、社内環境をクラウドに移行することでの業務停止リスク、クラウド上に保管された業務に必要な重要データの情報漏えいリスクなどに備えることが必要で、その原因を見極めたうえで対処できる環境づくりが必要だ。

クラウド利用で意識すべき"責任共有モデル"とは?

クラウドセキュリティを考える際には、オンプレミスにおける運用管理とは異なる考え方があることを理解しておく必要がある。それが、"責任共有モデル" と呼ばれるものだ。

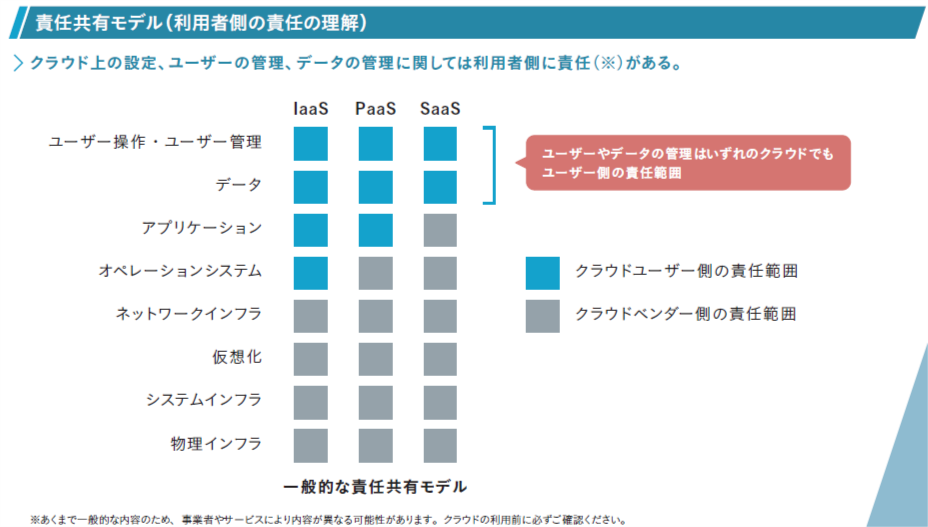

外部サービスを利用する場合、サービスを提供する事業者側でサービス内のデータを保護するための情報漏えい対策や外部からの侵入を防ぐための不正アクセス対策といった各種セキュリティ対策が実装されるケースが多い。しかし、クラウドを利用する場合は、IaaSやPaaS、SaaSといった利用するサービスの種類によって、事業者側と利用者側で責任範囲が異なっているのが一般的だ。クラウドセキュリティを検討するうえでは、まずはこの責任共有モデルが前提となっていることを正しく理解したい。セキュリティリスクは事業者側が請け負うものだと勘違いしてしまっていると、万一の際に甚大な被害を被ってしまう可能性が出てきてしまう。

この責任共有モデルを前提にクラウドセキュリティを考えた場合、データの扱いやユーザー操作・管理といった領域は、どのサービスにおいても利用者側の責任となるため、自前でデータ保護や不正アクセス対策を検討していくことが必要だ。特にIaaSなどの場合は、利用するOSやその上で動作するアプリケーションに対する脆弱性も含めて利用者側で対処していく必要があり、外部サービスとしてのクラウドであっても、従来のオンプレミスで実装してきたセキュリティ対策が必要になってくる。なお、最近ではKubernetes as a Service やContaineras a Serviceといった新たなサービスも登場していることから、利用するサービスに応じて、事業者との責任共有の範囲をしっかり確認しておきたいところだ。

クラウドの進化に追随していくことが欠かせない

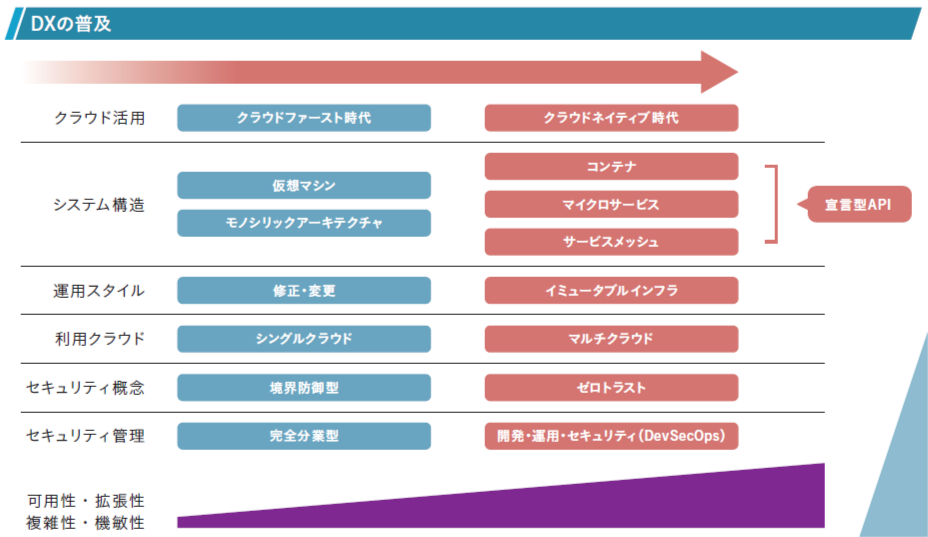

オンプレミスとクラウドにおける考え方の違いはもちろんだが、アップデートを繰り返すクラウド自体の技術も進化を続けており、複数のクラウドを利用するマルチクラウド環境が広がることで、より複雑な管理が求められているのが現状だ。クラウド利用を優先する「クラウドファースト」の時代から、今ではコンテナやマイクロサービスなど最新のアーキテクチャを取り入れた「クラウドネイティブ」の時代にシフトしつつある今、これまで以上に高度な知識や経験が求められることになり、リスク回避に向けたクラウドセキュリティソリューションへのニーズも非常に高まっている。

クラウドネイティブな環境であれば、システムの柔軟性やレジリエンス(回復力)が従来よりも高まることは間違いない。ただし、サービスの可視性を維持するのが難しくなり、複雑な管理が強いられてしまうなど、従来の管理手法だけでは運用を維持することが難しいという課題が顕在化してくる。もちろん、従来型のクラウドファースト時代に整備されたシンプルな環境もいまだに多く存在していることから、これまで企業で対策してきたようなセキュリティ対策は継続しながらも、新たな時代に適用できるクラウドセキュリティ対策が重要になってくる。

複雑性の増したクラウドサービスを安全に利用するためには、さすがに手動での管理はハードルが高いのが実態だ。進化を続けるクラウド環境におけるセキュリティを確保するためにも、クラウドならではの知見が十分に詰め込まれたソリューションを活用することが現実的な運用には必要になってくる。

クラウドにおける脅威

複雑性の増した今日のクラウド環境において、具体的にはどんな脅威が挙げられるのだろうか。クラウドセキュリティに関する啓発教育をグローバルに展開しているCloud SecurityAlliance( CSA)が2019年に発表した「クラウド重大セキュリティ脅威」に関するレポートによると、「データ侵害」「設定ミスと不適切な変更管理」「クラウドセキュリティアーキテクチャと戦略の欠如」「ID、資格情報、アクセス、鍵の不十分な管理」「アカウントハイジャック」をはじめ、11の脅威が紹介されている(※1) 。

また、2021年に世界最大規模のITセキュリティ組織であるISC2(International Information System Security Certification Consortium)が発表したクラウドセキュリティレポートにおいても、「設定ミスと不適切な設定」「機密データの漏洩」「不正アクセス」「安全でないインターフェースとAPI」「データの外部共有」をパブリッククラウドにおける5つの脅威として紹介している(※2) 。

なかでも、自社が利用するクラウド環境における設定ミスが原因で、大規模な情報漏えいにつながったインシデントが数多く報道されていることはご存じの方も多いはず。設定関連のミスは、外部からのアクセスが制限されていたオンプレミス環境とは異なる、大きなインシデントを誘発する要因の1つ。アクセス許可に必要なIDが漏えいしてしまうと大きなインシデントにつながることもあり、これまで以上にID管理は厳格に行う必要がある。またIDが漏えいしてしまった場合でも、内部の機密データやアプリケーションそのものの権限がしっかりと設定できていれば、大規模な情報漏えいの防止や不正アクセスの対策として効果的だ。

各レポートが示した脅威対策は、表現こそ異なるものの、設定ミスへの対策をはじめ、IDや権限管理の強化、データそのものの重要性を可視化したうえでの機密データの管理・制御などが重要になってくることが示されている。

※1 日本クラウドセキュリティアライアンス、「クラウドの重大セキュリティ脅威 11の悪質な脅威」、2019年、6項

※2 Cybersecurity Insiders、「CLOUD SECURITY REPORT」、2021年

セキュリティインシデントから学ぶこと

ここで、実際に発生したクラウドにおけるインシデントについて見ておきたい。2019年に米国金融機関で発生した事例では、AWS上のWAF設定が十分に行われていなかったことでIPを偽装した不正アクセスを許してしまい、EC2インスタンスのメタデータから認証情報が漏洩。このEC2インスタンスには過剰なロール権限が与えられていたため、その認証情報を悪用された結果、S3を経由して氏名や住所など個人情報を含んだ顧客情報が1億件以上漏えいするという事態を招いている。