"XDR"はじめの一歩。EDRやNDRとはどう違うのか?セキュリティ対策ステップを紹介

-

│

本記事のサマリ

本記事では、XDRを検討されているお客様に向けて、EDRやNDRとの違いや特徴を踏まえて、XDRのメリットや導入ステップを詳しくご紹介します。

3行でわかる本記事のサマリ

- セキュリティ対策は企業の重要な課題であり、標的型攻撃やランサムウェアなどの脅威が増加している。

- EDR(エンドポイント対策)とNDR(ネットワーク対策)は、検知と対応のための重要なソリューションとして広く導入されている。

- XDR(拡張型検知と対応)は、セキュリティソリューションを統合し、可視性と自動化を向上させるための新しいコンセプトとして注目されている。

目次

- 攻撃の歴史とソリューションの歴史

- 脅威対策におけるEDRの功績

- 機能拡張でアラート急増!?管理者負担を軽減する「XDR」という発想

- XDRは何から出来ているのか

- XDRによって得られるメリット

- XDR導入に向けたステップとしての「SOC Visibility Triad」とは?

1. 攻撃の歴史とソリューションの歴史

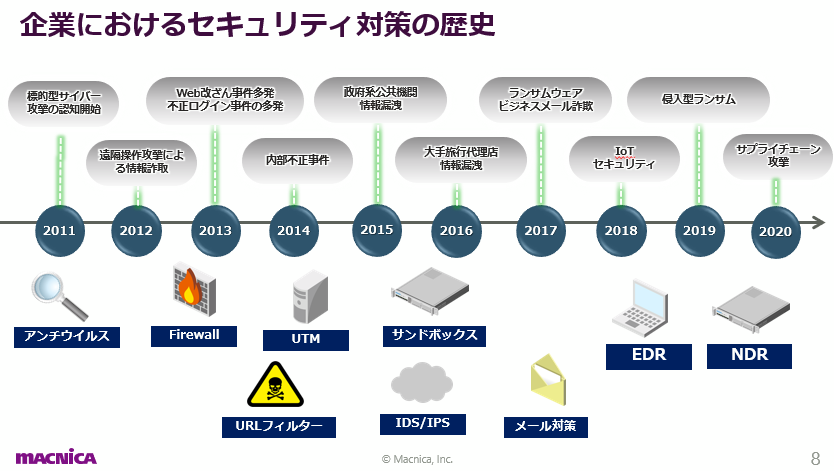

2010年代の初めから、企業をターゲットにした標的型サイバー攻撃が認知され、ここ10年のなかで攻撃手法の多様化や規模の拡大が相次いでいます。そして2017年ごろから登場したランサムウェアは今も多くの攻撃が続いており、サイバー攻撃が企業の業務システムを停止に追い込んでしまう事態へと発展するケースも。今やセキュリティ対策は、経営的な観点からも重要になっていることは間違いありません。

そんな高度化する脅威に対抗するべく、従来型のアンチウイルスをはじめ、ファイアウォールやURLフィルター、サンドボックス、IDS/IPSなどを駆使して、これまで対策を進めてきたはずです。そして2018年以降に重視されたのが、侵入されていることを念頭に、被害を最小限におさえるための対策です。その1つとして広く知られているのが、従来のアンチウイルスに代わって多くの企業で導入が進んでいるエンドポイント対策のEDR、そしてネットワーク側で対策を行うNDRです。

2. 脅威対策におけるEDRの功績

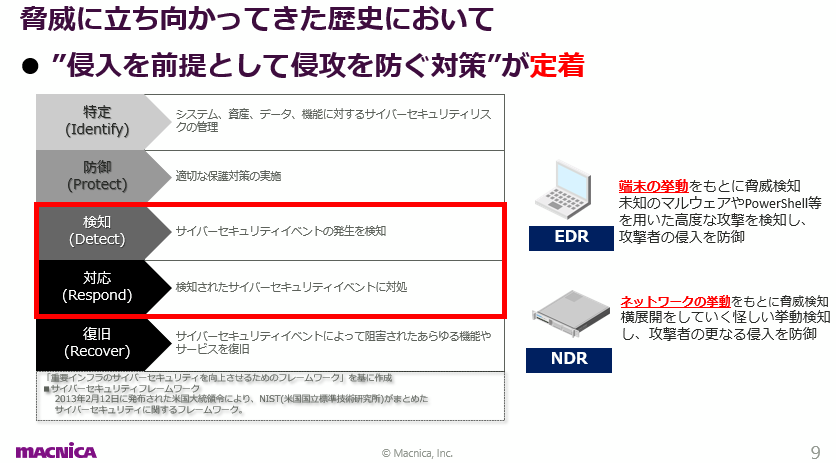

企業においてセキュリティ対策を検討する際に参考としてよく登場するのが、2013年にNIST(National Institute of Standards and Technology:米国国立標準研究所)が示したサイバーセキュリティセキュリティフレームワークです。当初は重要インフラの運用者がターゲットでしたが、今では業種や企業規模問わずセキュリティ対策の体系的なガイドラインとして多くの企業で取り入れられています。大きくは、「特定」「防御」「検知」「対応」「復旧」の5つの段階にてセキュリティ対策を考えていくもので、EDRやNDRは「検知」「対応」の部分を担うソリューションとして位置づけられます。 EDRが多くの企業で広がっている背景にあるのは、既知のパターンファイルで検知する従来型のアンチウイルスでは検知が難しい未知のマルウェアなども検知できる点です。端末の振る舞いをもとに機械学習などを駆使して脅威が検知できるようになっており、検知率の低下が懸念されている従来型のアンチウイルスに代わって、新たなエンドポイント対策として注目されているのです。

EDRが多くの企業で広がっている背景にあるのは、既知のパターンファイルで検知する従来型のアンチウイルスでは検知が難しい未知のマルウェアなども検知できる点です。端末の振る舞いをもとに機械学習などを駆使して脅威が検知できるようになっており、検知率の低下が懸念されている従来型のアンチウイルスに代わって、新たなエンドポイント対策として注目されているのです。

また、ネットワークの挙動をもとに脅威を検知するNDRは、境界防御を突破した攻撃者が内部の他のサーバーへ横展開していく際の怪しい挙動を検知できるソリューションです。EDRに比べて認知度や導入率は高くありませんが、侵入された場合でも他の端末への被害を早急に検知し、対応が可能なソリューションとして注目されています。

特にテレワークが進む今、自宅にて利用する端末の挙動を可視化できるEDRを導入することで、クラウド環境でのログ収集にて一元管理できるため、ヘルプデスク側でもリモートからインシデント対応が可能になります。脅威への対策を強化するという視点では、まさにEDRの功績は大きなものと言えるでしょう。

3. 機能拡張でアラート急増!?管理者負担を軽減する「XDR」という発想

ただし、このセキュリティ運用においては新たな課題も顕在化しています。確かにインシデントの検知によって脅威の可視化が進んだものの、一方で従来から導入してきたセキュリティ製品や新たに導入したソリューションの機能拡張によって管理者に届くアラート量が急増し、対応する管理者の負担はより大きなものとなっています。貴重なアラート情報が埋もれてしまう危険性も危惧されているところです。また、製品自体もより高度化しているため、スキルの向上や複数のソリューションを駆使するなかで状況を俯瞰して把握するための能力も養っていかなければなりません。もちろん、テレワークの広がりでオンプレミス環境だけでではなく、クラウドサービスの活用も含めて広い視野で監視体制を広げていく必要があるなど、より広範囲な領域で高度なスキルが求められているのです。

セキュリティの専任者であればいざ知らず、基盤の整備や運用保守も行いながらセキュリティ業務を兼務しているようなシステム部門では、現実的に運用していくことは難しいと言わざるを得ません。もちろん、セキュリティ運用のアウトソーシングを選択肢として検討することも可能ですが、経営に直結した課題となっている領域を完全に外だししてしまうことの是非も問われるところでしょう。

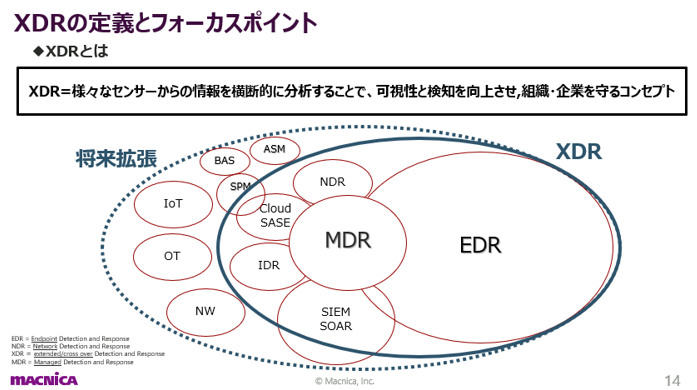

そんな課題を解決するものとして今注目されているのが、今回紹介する「XDR(eXtended Detection and Response)」と呼ばれるコンセプトです。XDRは、すでに導入済みのセキュリティソリューションも含めた、さまざまなセンサーからの情報を横断的に分析することで、可視性と検知を向上させながら運用負担を軽減するための仕組みです。

このXDRによって、意思決定を支援するアウトプットや外部からもたらされるインテリジェンスも活用し、スキルに依存することなく対処の自動化や迅速化が可能になります。

4. XDRは何から出来ているのか

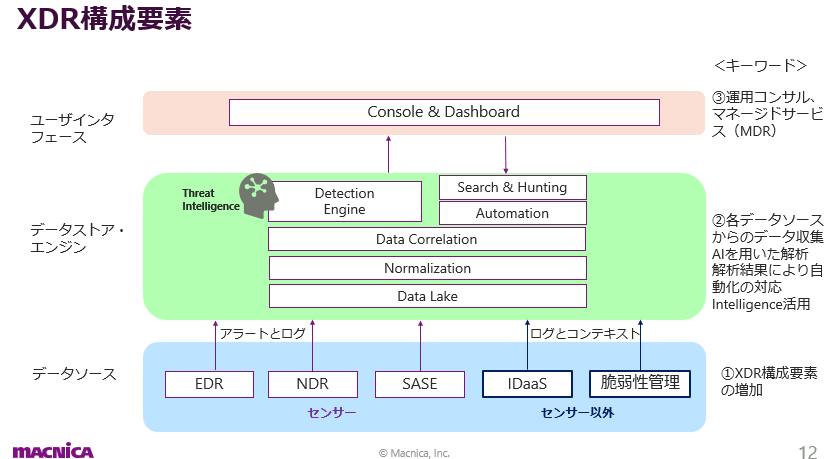

XDRは何も1つのソリューションとして完結するものではなく、あくまで全体的なコンセプトであり、その構成要素をしっかり理解しておく必要があります。

大きくは、EDRをはじめとした各種センサーや認証情報を持つIDaaSなどのデータソース領域とともに、データソースから情報を収集してAIによる解析を行ったうえで脅威インテリジェンスも活用しながら自動化を支援するデータストア・エンジン領域、そして管理者が普段触れるユーザインターフェース領域の3階層がXDRを構成する要素です。 XDRのなかでも大きなウエイトを占めているのが、端末やサーバーなどデータが集まる領域に対して検知を行うEDR部分です。また運用管理を行うMDRやネットワーク領域のNDR、そしてゼロトラストを実現するための各種コンポーネントを持つSASE、ID管理やログ管理のSIEM、セキュリティの自動化を実現するSOARなどがコンポーネントとして含まれています。将来的には、攻撃者の攻撃をマネージするためのASMやIoTおよびOT領域のセキュリティなども含まれてくることでしょう。

XDRのなかでも大きなウエイトを占めているのが、端末やサーバーなどデータが集まる領域に対して検知を行うEDR部分です。また運用管理を行うMDRやネットワーク領域のNDR、そしてゼロトラストを実現するための各種コンポーネントを持つSASE、ID管理やログ管理のSIEM、セキュリティの自動化を実現するSOARなどがコンポーネントとして含まれています。将来的には、攻撃者の攻撃をマネージするためのASMやIoTおよびOT領域のセキュリティなども含まれてくることでしょう。

5. XDRによって得られるメリット

複数のソースからデータを集約し、機械学習を用いて自動的に解析することが可能になるXDRですが、そのメリットはどんなところにあるのでしょうか。

大きなメリットとしては、複数センサー情報を集約する単一のプラットフォームで管理できること、そして機械学習を用いて手間なく相関分析が可能になり、侵害の全体像を把握して優先順位付を仕組みとして支援してくれることです。もちろん、これまで単一のセンサーだけでは検知できない侵害が検知できるなど、より高度なセキュリティ検知および対応が可能になり、インシデント対応の作業が自動化できる点も見逃せない部分でしょう。詳細なメリットについては、最後に紹介しているWPを詳しく参照いただければと思います。

6. XDR導入に向けたステップとしての「SOC Visibility Triad」とは?

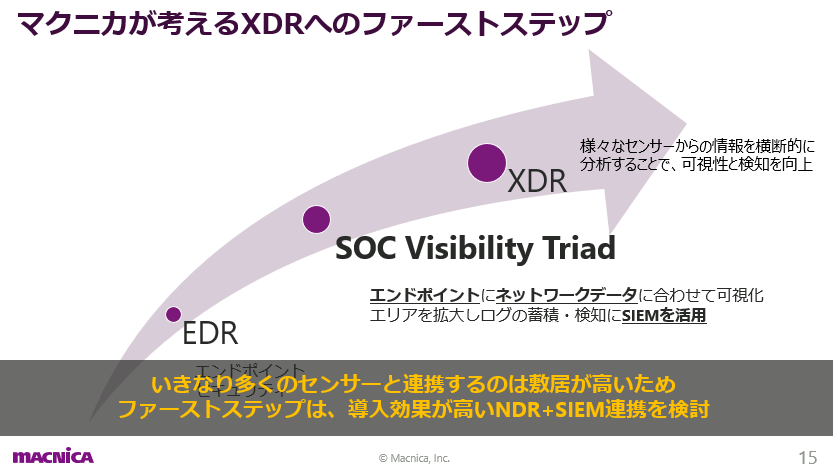

運用も考慮したセキュアな環境づくりにおいてメリットが大きなXDRですが、XDRは多くのコンポーネントを含んだコンセプトであり、EDRをはじめすでに導入済みのソリューションも含めて各種センサーとの連携が必要です。そのため、いきなりXDRが目指す自動化に向けたコンセプトを実現するのは、運用面でもコスト面でもハードルが高いと感じる方も少なくないはずです。

そこでマクニカでは、まずはXDRの基本となるEDRの導入を行ったうえで、XDRに向けたステップを経ていくアプローチが有効だと考えています。そのステップとなるのが、「SOC Visibility Triad」と呼ばれるもの。エンドポイントとしてのEDRとともに、ネットワークでの検知を行うNDRによって可視化エリアを拡大し、最終的にログを一か所に蓄積して検知精度を高めるSIEMの環境を整備するという、3つのテクノロジーを中心に据えた考え方です。 SOC Visibility Triadは、3つのテクノロジーを軸に可視化エリアを広げていき、攻撃者の目的達成を阻止するためのセキュリティモデルです。このSOC Visibility Triadの環境であれば、侵入型ランサムウェアや標的型攻撃など大きな潮流となっている昨今のセキュリティインシデントに対して検知・対応が可能になります。

SOC Visibility Triadは、3つのテクノロジーを軸に可視化エリアを広げていき、攻撃者の目的達成を阻止するためのセキュリティモデルです。このSOC Visibility Triadの環境であれば、侵入型ランサムウェアや標的型攻撃など大きな潮流となっている昨今のセキュリティインシデントに対して検知・対応が可能になります。

高度化する脅威に対して検知能力を向上させ、かつセキュリティ人材が十分確保できない企業でも機械学習によって専門スキルなく脅威の検知や対応が可能になることで運用負荷の軽減に貢献するXDR。マクニカが進めるSOC Visibility Triadと呼ばれるステップも検討していただきながら、将来的なXDR実現に向けた環境づくりを進めていきたいところです。

さらに、XDRに関する詳しい情報を知りたい方は、以下ホワイトペーパーをダウンロードください。

オンデマンド動画で視聴したい方はこちらから、ご視聴ください。