ITハイジーンで未知の脅威を防ぐ!セキュリティリスク減少とガバナンス強化について

-

│

3 行でわかる本記事のサマリ

- ITハイジーンは内外の脅威から企業を保護するための予防対策であり、セキュリティリスクを減らすために重要。

- ITハイジーンの欠如は未管理端末やシャドーITのリスクを引き起こし、攻撃の芽を放置してしまう危険性がある。

- ITハイジーンに取り組むことで、ガバナンス強化やセキュリティ運用の工数削減などのメリットを享受できる。

目次

- ITハイジーンとは?

- ITハイジーンが徹底できていないとどうなるのか

- ITハイジーンが企業にもたらすメリットとは?

- ITハイジーンに取り組むには何からすべきか

はじめに

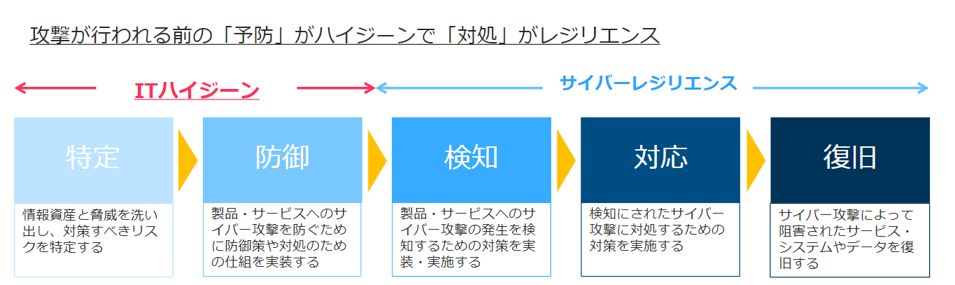

近年多くの企業ではセキュリティリスクの高まりから、エンドポイント製品を中心にサイバー攻撃に対する検知(ブロック)、対応、復旧までの対策をそれぞれ講じているかと思います。このような攻撃に対する一連の対処を「サイバーレジリエンス」と呼びますが、セキュリティリスクを根本的に減らすためには、これだけでは不十分です。そこで本稿では、サイバーレジリエンスの前段階における対策である「ITハイジーン」について紹介します。

1. ITハイジーンとは?

ITハイジーン(IT Hygiene)とは、社内のIT資産、特にエンドポイントを最新かつ適正に保持しシステムの健全性を維持することで、内部及び外部の脅威から保護することを指した用語です。

「ハイジーン(Hygiene)」とは英語で「衛生」のことを指し、通常の衛生管理において手洗いなど日々の予防が大事なことと同様に、ITハイジーンにおいても実際にサイバー攻撃が行われる前の「予防」段階の対策が重要になります。

ITハイジーンと類似した用語として、サイバーハイジーン(Cyber Hygiene)やセキュリティハイジーン(Security Hygiene)といった用語がありますが、いずれも同様の取り組みのことを指しています。

ITハイジーンが注目されるようになった背景

近年、ITハイジーンが注目されるようになった理由としては、「脆弱性」をついたサイバー攻撃が急激に増加していることが挙げられます。

現在のサイバー攻撃の多くは、OSやソフトウェア、サービスなどの脆弱性を悪用し攻撃を仕掛けています。また自社のIT資産を適切に管理・対策出来ていても、サプライチェーンにおける関連企業や、利用している外部のサービスの脆弱性を足掛かりとして攻撃を仕掛けられるケースもあります。

このように企業におけるIT機器・サービスの利用が多岐にわたるにつれて、攻撃の糸口となる脆弱性も増え続けているため、ITハイジーンの取り組みが注目されるようになったと言えます。

2. ITハイジーンが徹底できていないとどうなるのか

ITハイジーンの概要についてご紹介してきましたが、上述した脆弱性以外にもITハイジーンの取り組みが適切に取られていない場合、下記のようなリスクが考えられます。

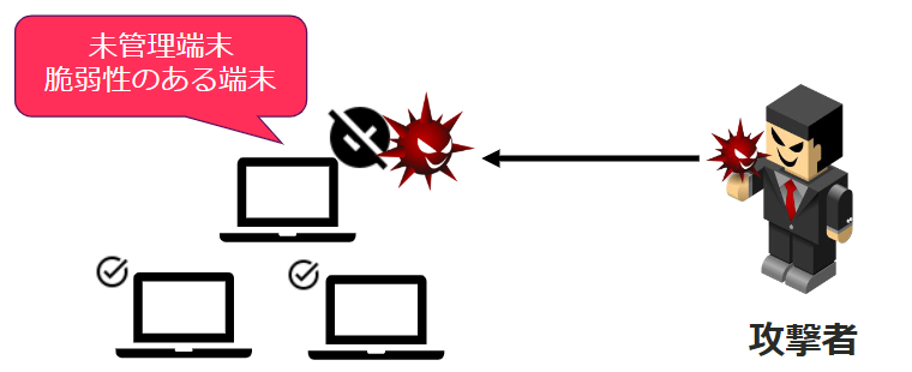

未管理端末の放置

自社のIT資産を正確に把握できていない場合、未管理端末をきっかけに攻撃を仕掛けられる可能性が高くなります。そのような端末はセキュリティ対策ソフトをインストールしていなかったり、入れていたとしてもバージョンが古かったりするケースが多くあります。そのため、エンドポイント対策をしっかりやっている認識でも、実は攻撃の「芽」自体を放置していることになりかねません。このようなケースでは、実際にインシデントが発生した場合でも、未管理端末が発端であるため、原因究明に時間がかかってしまうことも想定されます。

シャドーITの存在

ITハイジーンでは端末に入っているアプリケーションまで把握・管理する必要があります。未管理端末では、セキュリティ対策から漏れているリスクに焦点を当てていましたが、

逆に社員が会社の許可していないIT機器やアプリケーションを利用している場合も、セキュリティリスクとなります。こうした許可されていないIT資産のことを「シャドーIT」と呼びます。具体的には、SNSなどプライベートで利用しているアプリケーションや、従業員が個人的に所有している端末などが挙げられます。

会社が適切に管理できていないアプリケーションは、IDやパスワードを管理できていないため情報漏洩や不正アクセスのリスクが高まりますし、脆弱性などのリスクが発見された場合でもそれに気が付かず、対策がなされないまま利用を続けてしまう可能性があります。また、個人所有の端末の場合、そもそもセキュリティ対策が実施されていない場合には、マルウェアに感染するといった深刻な事態に繋がる危険性が考えられます。

3. ITハイジーンが企業にもたらすメリットとは?

ITハイジーンに取り組むことは、企業がセキュリティリスクを軽減する上で下記のようなメリットをもたらします。

社内のIT資産に対するガバナンス強化

ITハイジーンにより、セキュリティ対策から漏れている端末やシャドーITの存在を把握することが出来ます。このような未管理状態の端末・アプリケーションに適切な対策を講じてガバナンスを効かせることで、会社全体のセキュリティレベルを標準化することに繋がります。これは、グローバルレベルでセキュリティ対策を一元化する場合等でも重要となります。

セキュリティ運用の対応工数削減

ITハイジーンにより社内のIT資産を可視化できていれば、未管理端末や脆弱なポイントを洗い出すことが出来るため、セキュリティソフトのインストールやパッチ適用といった対策により、サイバー攻撃を未然に防ぐことが可能となります。ITハイジーンによって洗い出したリスクに対処出来ていれば、サイバーレジリエンスで対応すべきアラートの数が減るため、セキュリティ担当者の運用工数を大幅に削減することに繋がります。

4. ITハイジーンに取り組むには何からすべきか

ここまでITハイジーンに取り組まないリスクと取り組んだ場合のメリットをそれぞれ紹介してきました。それではITハイジーンに取り組むには何から始めればよいのでしょうか。

それは社内のIT資産や利用しているサービスなどの把握です。特に、エンドポイントの状態が可視化されることで、セキュリティソフトウェアがインストールされていない端末を洗い出したり、ソフトウェアのバージョンなども確認することが出来るので、セキュリティ対策の抜け漏れを防ぐのに効果的です。

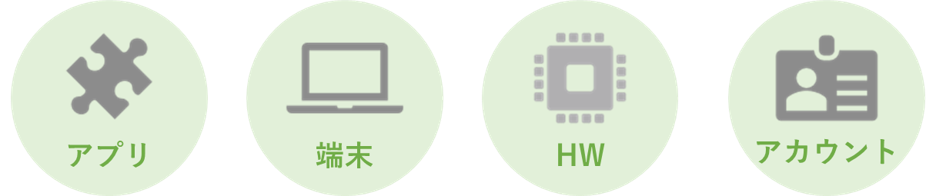

IT資産を可視化するためにおすすめなのが、クラウドストライク社のDiscoverという製品です。Discoverはエンドポイント上の情報を主に4つの観点から可視化することが出来ます。 ※1

①利用アプリケーション ※2

①利用アプリケーション ※2

アプリケーション単位での利用状況や、端末ごとのアプリケーション利用有無・バージョンなどを把握可能

②端末

クラウドストライクのセンサー(以降、Falconセンサー)がインストールされている端末/インストールされていない端末(未管理端末)を把握可能

③端末ハードウェア ※2

OSの種別やCPU・メモリといったリソース、デバイスの暗号化状況を把握可能

④ユーザアカウント ※2

端末にログインしているユーザアカウントを可視化、アカウントの種別やログオン失敗の回数などを把握可能

※1 Discoverのご利用には、クラウドストライク社のEDRソリューション(Insight)の導入が前提となります。

※2 ②~④については、Falconセンサーがインストールされている端末が可視化の対象となります。

※3 Discoverについての詳細はこちらをチェック⇒

https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/discover.html

まとめ

・ITハイジーンとは、社内システムの健全性を維持し、改善する取り組み

・脆弱性や未管理端末、シャドーITの存在を放置してしまうと、攻撃者にサイバー攻撃の起点とされる可能性が高い

・ITハイジーンに取り組むことで、セキュリティのガバナンス強化やインシデント対応の工数削減に繋がる

・クラウドストライク社のDiscoverは、「アプリケーション」、「端末」、「HW」、「アカウント」の4つの観点からIT資産の状況を可視化することが可能

▼お問い合わせ

クラウドストライク製品担当

フォーム:https://go.macnica.co.jp/CS-Inquiry-Form.html

メール :crowdstrike_info@macnica.co.jp

製品HP:https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/