デジタル証明書の有効期限が短縮!?~47日へのカウントダウンを自動管理で乗り切る方法とは~

-

│

はじめに

2025年4月、デジタル証明書の最長有効期限が段階的に短縮され、2029年3月には47日に短縮されることが決定しました。

このような短いサイクル下で手動運用を行うには限界があり、更新漏れが発生した場合には重大なサービス停止な損害を招く恐れがあります。

本記事では、証明書の有効期限短縮とそれに対する対策について解説します。

目次

- デジタル証明書の重要性 ~更新漏れが重大なシステム障害に~

- デジタル証明書の有効期限が398日→47日へ短縮

- 短い更新サイクルに対応する自動管理とは?

- デジタル証明書自動管理ソリューションの紹介:CyberArk Certificate Manager(CCM)

デジタル証明書の重要性 ~更新漏れが重大なシステム障害に~

デジタル証明書とは

デジタル証明書は、デジタルの世界での身分証明や通信の暗号化に不可欠な存在です。

SSL/TLS証明書やサーバ証明書、Web証明書など様々な種類があり、信頼できる認証局(CA)から発行されます。

この証明書には有効期限があり、期限内のみ効力を持ちます。

デジタル証明書の更新漏れが招くリスク

証明書の更新漏れが原因で、ウェブサイトや社内システム、外部サービスとの連携が突如停止することがあります。

これにより、顧客がサービスを利用できなくなる/業務が中断されるなど、企業の信頼性が損なわれ、売上やブランド価値にも深刻な影響を及ぼします。更に障害の範囲が広がるほど復旧に時間とコストがかかります。そのため証明書に関わる障害はビジネスインパクトが大きいのです。

デジタル証明書の有効期限が398日→47日へ短縮

このデジタル証明書の有効期限が今後短縮されることが決定しています。

2025年4月、CA/Bフォーラム(Certification Authority/Browser Forum)は、デジタル証明書の有効期間を段階的に短縮する提案を採択しました。

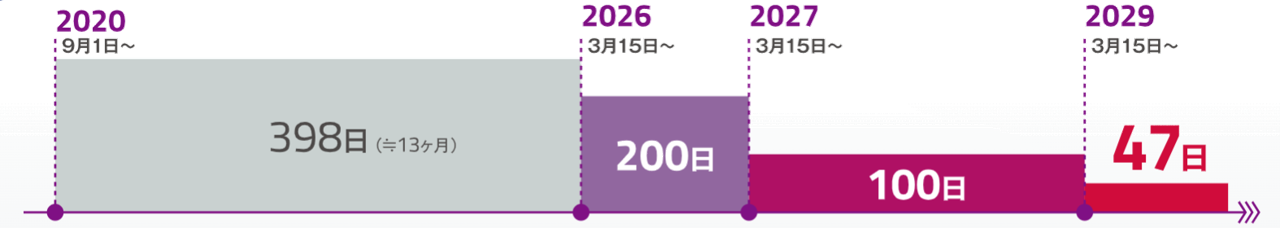

これにより、2029年3月15日以降に発行されるデジタル証明書の最大有効期間は47日となります。なお、2025年9月時点では最大398日であったため、約8分の1まで短縮されることになります。

有効期間短縮の背景や目的について、これまでの経緯を交えながら詳しく解説します。

CA/Bフォーラムとデジタル証明書の有効期間短縮の背景

CA/Bフォーラムは、インターネット上での安全な通信を確保するために、認証局(CA)と主要なブラウザベンダーであるGoogle(Chrome)、Apple(Safari)、Microsoft(Edge)によって構成される団体です。

このフォーラムでは、ブラウザを通じたセキュリティに関する技術的な基準や運用方針が策定されています。主要ブラウザベンダーは、CA/Bフォーラムが定めたデジタル証明書の要件に従って、自社のブラウザの挙動を調整しているため、フォーラムによる決定は強い拘束力を持ちます。今回の有効期間短縮もその一例です。

有効期間短縮のステップと経緯

デジタル証明書の有効期間短縮には、長い経緯と複数のステップが存在します。まず、証明書の有効期間に関する変更は、CA/Bフォーラムの参加者によって提案され、その後の投票によって正式に採択される仕組みとなっています。

このプロセスを経て、2025年4月にはさらなる有効期間の段階的短縮が決定されました。具体的には、2026年3月15日以降に発行される証明書は最大200日、2027年3月15日以降は最大100日、そして2029年3月15日以降は最大47日まで短縮される予定です。

このような流れに至るまでにも、各ブラウザベンダーによる提案が影響を与えてきました。2023年にはGoogleが90日への短縮を提案し、翌2024年にはAppleが200日、100日、そして最終的に47日までの段階的短縮を提案しました。

さらに遡ると、2020年にはAppleが独自にデジタル証明書の有効期間を13か月に制限する方針を打ち出し、それに伴いSafariも同様の対応を行いました。その結果、2020年9月以降に発行された証明書で13か月を超えるものはSafariによって信頼されなくなり、後にCA/Bフォーラムでもこの期間が正式に採択されました。

かつては最大5年の有効期間が認められていた時代もありましたが、CA/Bフォーラムの決定により、証明書の有効期間は段階的に短縮されてきました。

"47日"に設定された理由

"47日"という日数は一見すると根拠のない数字のように思えるかもしれませんが、実際には以下のような計算に基づいて導き出されたものです。

・200日:6か月の最大日数(184日)に、1か月(30日)の半分(15日)を加え、さらに1日分の余裕を見込んだ合計

・100日:3か月の最大日数(92日)に、1か月(30日)の4分の1(7日)を加え、さらに1日分の余裕を見込んだ合計

・47日 :1か月の最大日数(31日)に、別の1か月(30日)の半分(15日)を加え、さらに1日分の余裕を見込んだ合計

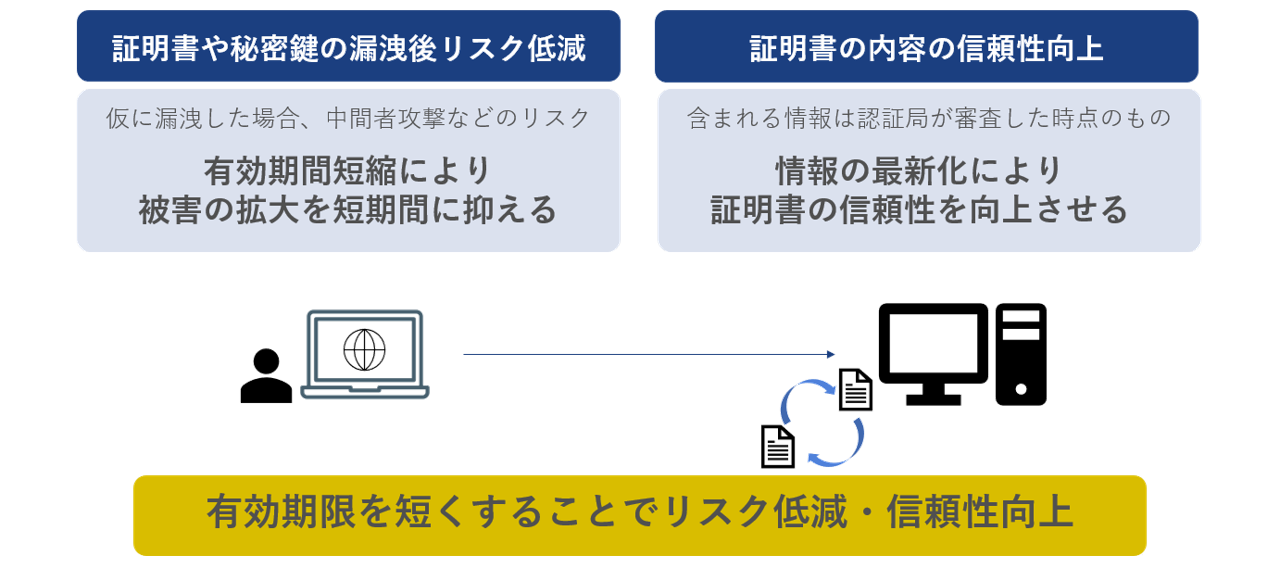

なぜ証明書の有効期限は短縮されてきたのか

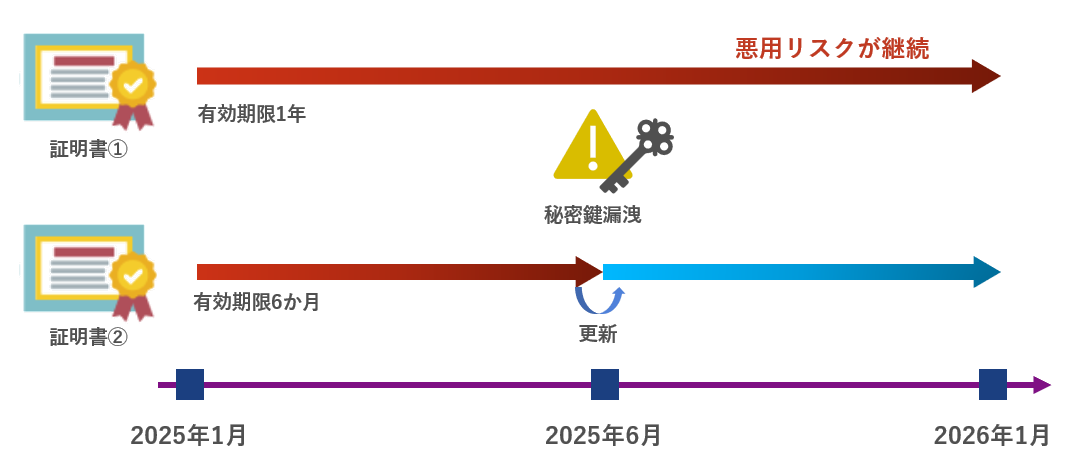

デジタル証明書の有効期間を短縮する理由の一つとして、秘密鍵の漏えいに対する予防策が挙げられます。秘密鍵の使用期間を短くすることで、セキュリティの向上が期待できます。

例えば、下記のように有効期間が1年の「証明書①」と6か月の「証明書②」を比較してみます。両証明書とも2025年1月に発行されたと仮定し、半年後の2025年6月に秘密鍵が外部に流出したケースを考えます。

有効期間が1年の証明書①は、6月時点でもまだ有効であるため、流出した鍵が第三者に悪用される可能性が残ります。一方、6か月の証明書②はすでに有効期限が切れているため、同様の状況でも悪用されるリスクは低く抑えられます。

このように、有効期間が短いほど、秘密鍵が漏えいした際のリスクが持続する期間を限定できるため、セキュリティ対策として有効です。

攻撃者による被害を最小限に抑えるためにも、証明書の有効期間を短く設定することが重要視されています。

CA/Bフォーラムの仕様変更に迅速に対応するための取り組み

近年、インターネットの普及に伴い、IETFが策定するRFCや、NISTによる暗号技術のベストプラクティスなど、複数の団体がセキュリティ強化を目的とした新たな規格を次々と発表しています。CA/Bフォーラムもこれらの動向に沿って、セキュリティ向上を目指したルール改定を迅速に進めています。

しかし、デジタル証明書の有効期間が長い場合、旧仕様に基づいた証明書が市場に長く残り続けるという課題があります。加えて、証明書の有効期間だけでなく、認証局(CA)の運用に関するルールも年々厳格化されており、CA/Bフォーラムでは証明書仕様の見直しが頻繁に議論されています。

こうした状況を踏まえると、デジタル証明書の有効期間を短くすることには大きな利点があります。仮に新しい仕様が導入されたとしても、既に発行済みの証明書は有効期限が切れるまで使用可能であるため、旧仕様の証明書が一定期間残ってしまいます。一方で、有効期間が短ければ、新しい仕様に準拠した証明書をより早く普及させることができ、セキュリティ強化の効果を速やかに反映させることが可能になります。

有効期限短縮による企業への影響

デジタル証明書の更新作業は毎年発生し、証明書の数が増えるほど、それに比例して運用にかかる工数も増加します。更新の際には、人的ミスや担当者変更による引継ぎ不足等が原因で作業が円滑に進まず、担当者の負担がさらに大きくなることもあります。

こうした状況の中、デジタル証明書の有効期間は年々短くなっており、それに伴い認証確認の頻度も高まっています。その結果、更新の回数が増加し作業量が膨らむことで人的ミスのリスクが高まり、対応に必要な人員も増える傾向にあります。これにより、デジタル証明書の運用にかかるコストは全体として上昇していきます。

このような状況を踏まえ、デジタル証明書の自動管理の有効性が高まっています。

短い更新サイクルに対応する自動管理とは?

証明書の自動管理によって得られるメリットを解説します。

将来の暗号技術への備えとしての自動化の意義

デジタル証明書の更新作業を自動化しておくことは、今後のセキュリティ脅威への対応力を高める上で重要です。量子コンピュータの技術進展により、現在広く使われている暗号方式が10年以内に破られる可能性があると指摘されています。これに対抗するため、「耐量子暗号(PQC)」の標準化が進められていますが、2025年5月時点では、PQC対応のパブリックサーバ証明書はまだ一般には提供されていません。

将来的にPQC証明書の導入が進めば、RSAとPQCを組み合わせたハイブリッド型証明書など、新しい形式への移行が必要になる可能性があります。その際、証明書更新が自動化されていれば、既存の非対応証明書から新形式への切り替えもスムーズに行えます。更新作業の負担やエラーのリスクを軽減することで、企業はPQC対応に向けた準備に集中できる環境を整えることが可能になります。

人的ミスの防止と運用の安定化

これまで手作業で行っていた複雑な更新作業を自動化することで、人的なミスを大幅に減らすことができます。更新漏れや設定ミスといったリスクを抑えることで、証明書運用の信頼性が向上します。

運用コストの抑制と効率化

更新作業の自動化は、運用コストの削減にも大きく貢献します。1枚のデジタル証明書の更新には最低2時間を要するともいわれています。

この作業を自動化することで、作業時間の大部分を削減でき、複数の証明書を管理している場合にはさらに大きな効率化が期待されます。

このように、デジタル証明書の更新自動化は、現在の運用負荷を軽減するだけでなく、将来のセキュリティ要件にも柔軟に対応できる体制づくりに寄与します。

デジタル証明書自動管理ソリューションの紹介:CyberArk Certificate Manager(CCM)

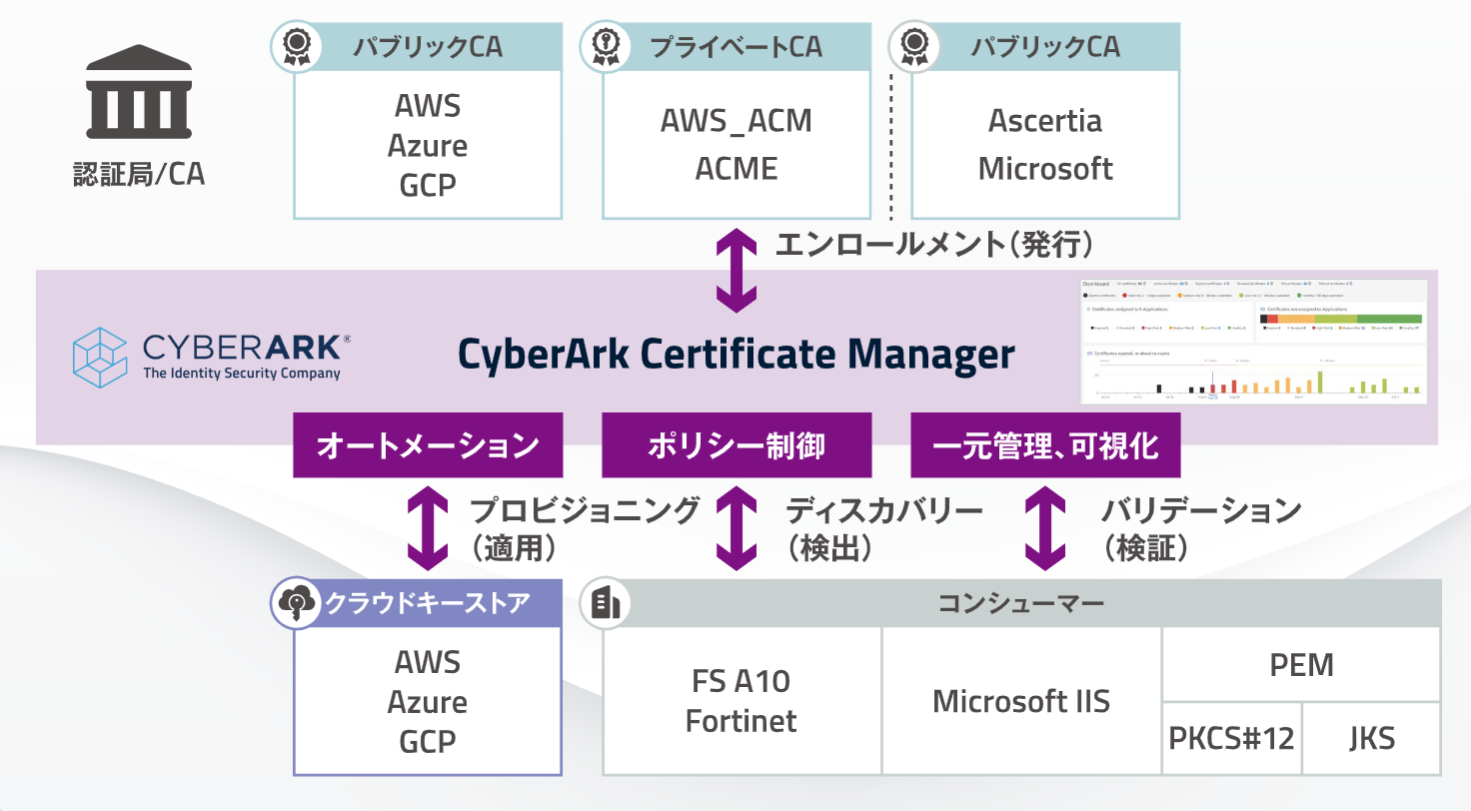

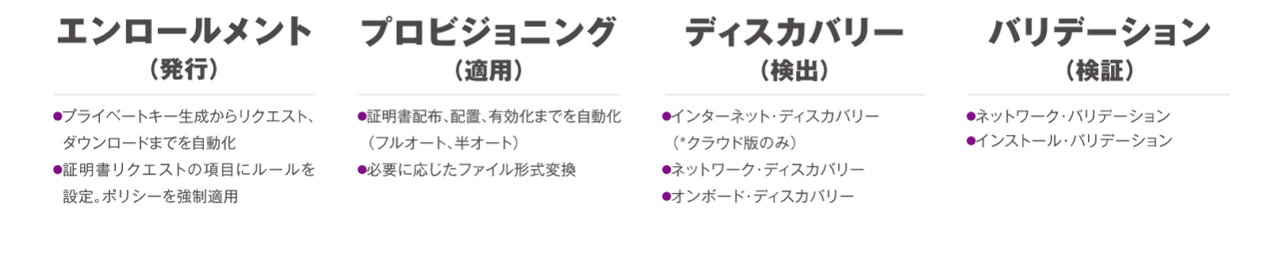

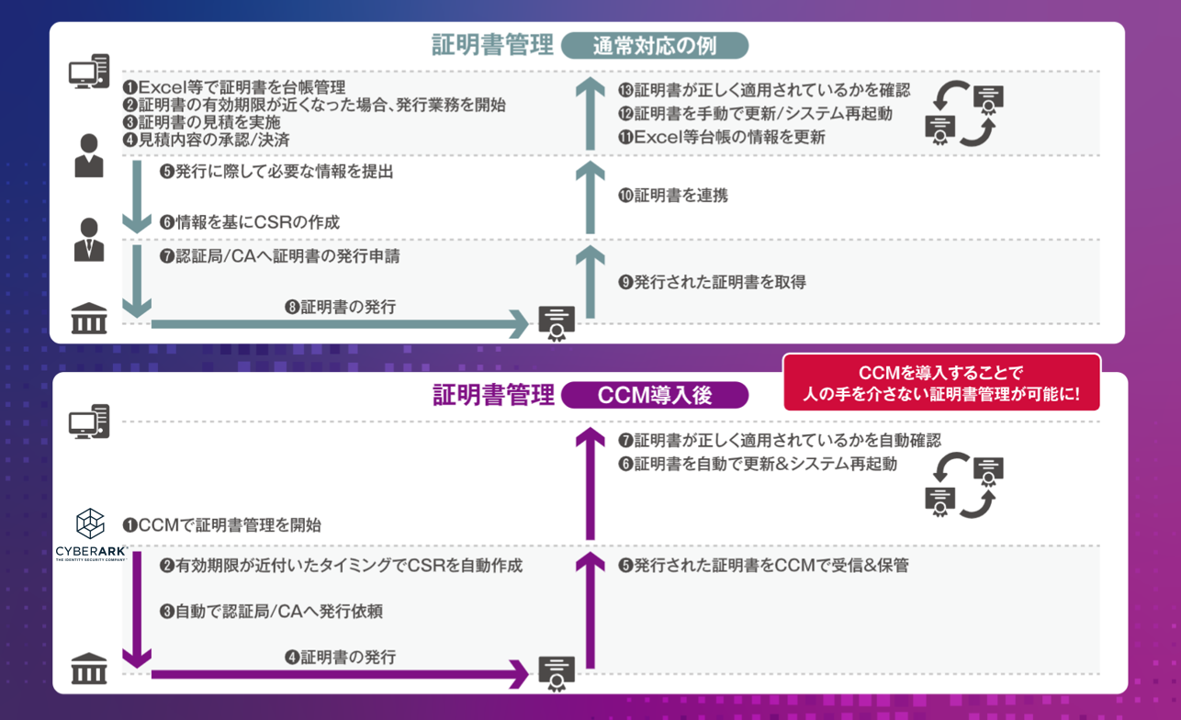

CyberArk Certificate Managerは、証明書の発行から適用、管理、監査までを自動化できるソリューションです。

ポリシー設定によって、どの認証局(CA)からどの証明書を発行し、どのシステムへ適用するかを細かく自動化できます。また、複数のパブリックCAおよびプライベートCAに対応しており、さまざまなシステムへの自動適用が可能です。さらに、適用後の有効性確認や、未管理の証明書の自動検出機能も備えています。

これにより、管理工数の大幅削減、人的ミスの防止、運用品質の向上が期待できます。

CyberArk Certificate Managerが提供する機能は主に下記4つです。

CyberArk Certificate Managerによって、人の手を介さない証明書の自動管理が可能になります。

おわりに

本記事では、デジタル証明書の期限短縮の背景と自動管理について解説しました。

デジタル証明書の有効期間の短縮が決定したため、今後に向けてデジタル証明書の更新自動化が急務です。

証明書の更新自動化を検討中/CyberArk製品にご関心がありましたら、下記よりお気軽にお問い合わせいただけます。

最適なソリューションをご提案いたします。