ランサムウェア被害の現状と対抗する2つの最新手法 ~マイクロセグメンテーション・NDR~

-

│

はじめに

ランサムウェアは企業にとって依然として深刻な脅威です。従来の「侵入させない」対策だけでは被害を防ぎきれず、攻撃者の進化に対応する新たな手法が求められています。本記事では、現状の課題と攻撃の仕組みをひも解きながら、マイクロセグメンテーションとNDR(Network Detection & Response)という先進的な防御策について詳しく解説します。ネットワークの分割・可視化による多層防御のポイントを押さえ、今後のセキュリティ戦略構築に役立ててください。

目次

- ランサムウェア被害の現状

- なぜ、被害が減らないのか

- 攻撃パターンと被害拡大の背景

- ラテラルムーブメント(横移動)とは何か

- マイクロセグメンテーションの実装方法と管理の進化

- ネットワーク分割の考え方

- ファイアウォール型とエージェント(ソフトウェア)型

- ラベル管理の強み

- マイクロセグメンテーション導入メリット

- NDR(Network Detection & Response)の活用

- NDRとは何か

- NDRの必要性と課題解決

- 具体的導入効果

- EDRとの連携・棲み分け

- 注目される「ネットワーク」防御の進化

ランサムウェア被害の現状

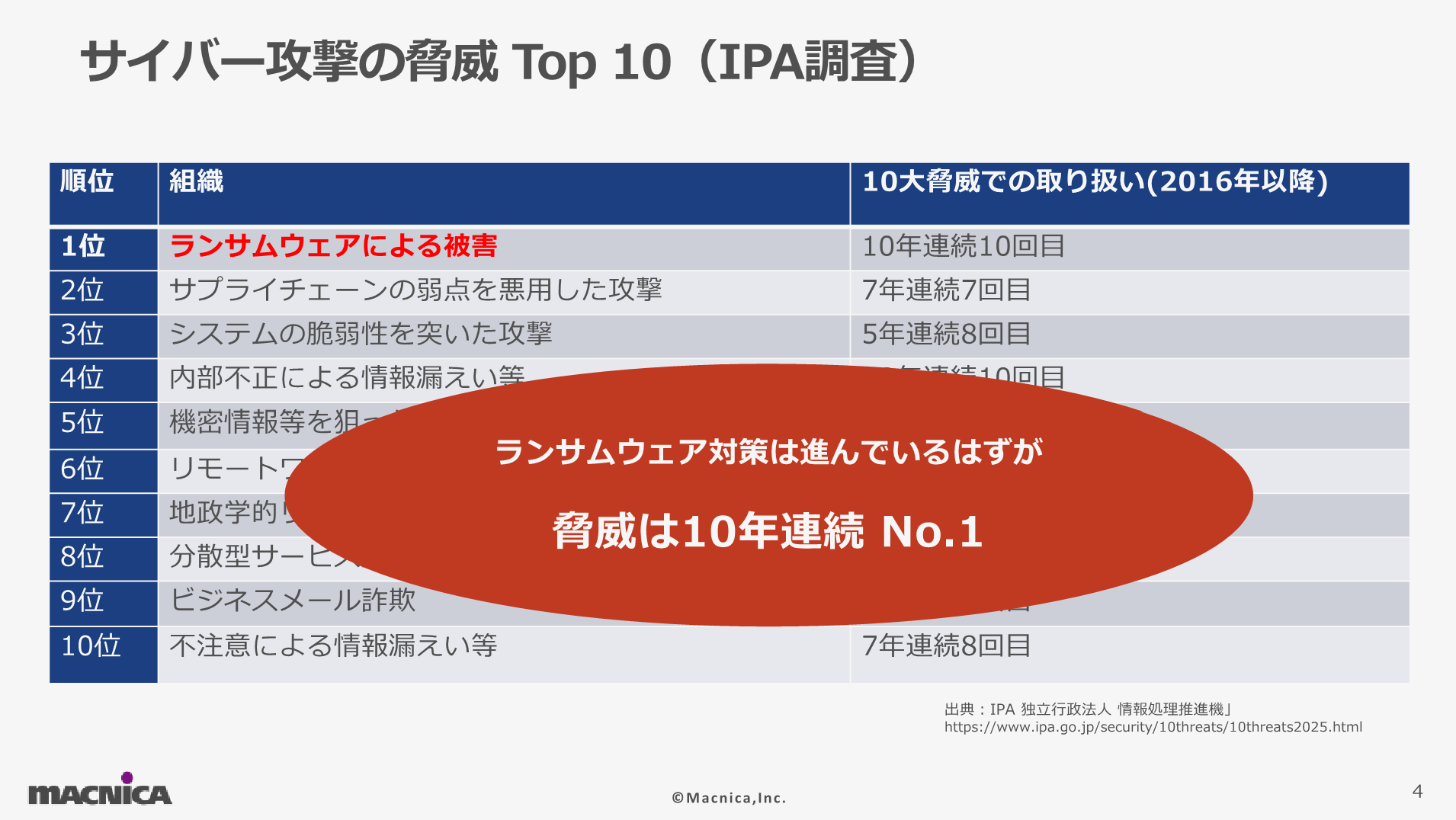

なぜ、被害が減らないのか

感染経路としてよく挙げられるのは、メール・フィッシングや脆弱性対策の不備です。しかし、これらの侵入を完全に防ぐことは不可能です。また、企業ネットワークへの侵入後、攻撃者が「ラテラルムーブメント(横移動)」によって重要なサーバを探索し、被害を拡大させています。多様な対策製品(EDR、メールセキュリティ、IPS/IDSなど)が普及していても、独立行政法人IPAの脅威ランキングでは「ランサムウェアによる被害」が10年連続のトップとなっています。

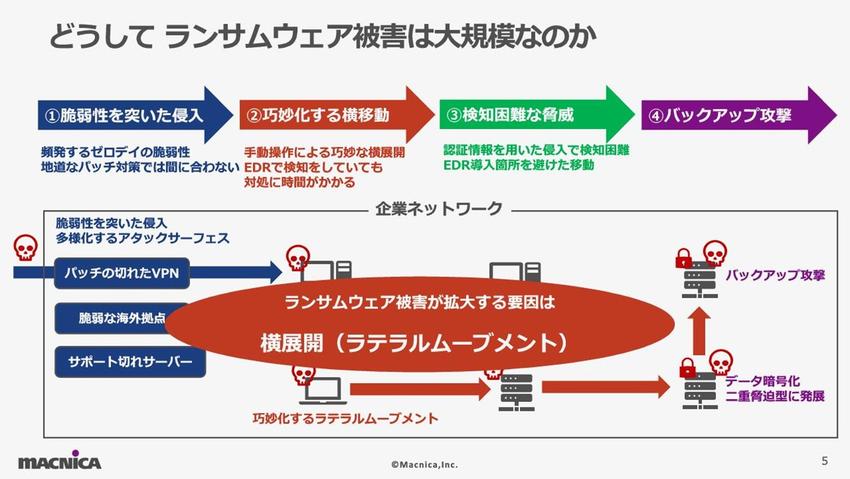

攻撃パターンと被害拡大の背景

以下のような要因が被害拡大に直結します。

- 脆弱性を突いた多様な侵入(VPN等の穴、サポート切れサーバ・拠点)

- ネットワーク内部での巧みな横移動、認証情報を用いた侵入

- EDRなどの発見範囲を避けての展開

- バックアップの破壊や情報持ち出しによる多重脅迫

エンドポイント(EDR)だけに依存していると、ノイズや見落とし、EDR未導入端末の脆弱性が残ります。加えて、攻撃者はEDRプロセス自体の停止を試みたり、バックアップへの直接攻撃を行うケースも急増しています。

侵入後は社内の最重要データにアクセスし、業務継続への打撃を狙って身代金要求・二重脅迫が仕掛けられます。

ラテラルムーブメント(横移動)とは何か

攻撃者は最初に感染した端末だけを暗号化するのではなく、ネットワーク内を探索し、アクセス権限の昇格や重要サーバの特定を進めます。これが「ラテラルムーブメント」です。"横移動"されることで被害範囲が急拡大します。

マイクロセグメンテーションの実装方法と管理の進化

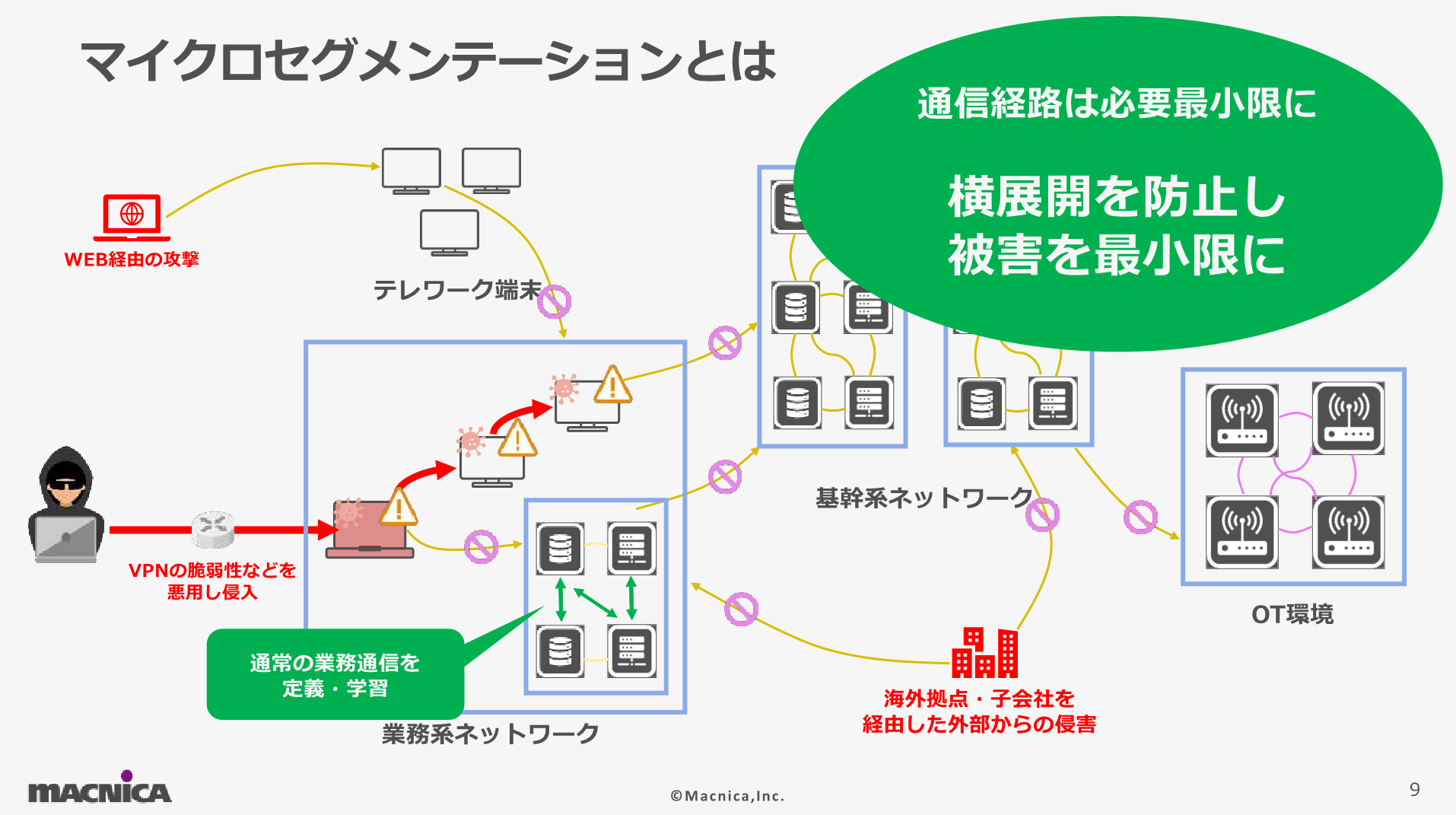

ネットワーク分割の考え方

マイクロセグメンテーションはネットワークを細かく分割し、必要最小限の通信経路だけを許可する技術です。これによって、攻撃者が自由に拡大・横移動できる経路を平時から遮断します。

ファイアウォール型とエージェント(ソフトウェア)型

- ファイアウォール型はIP・ポートごとのアクセス制御が中心で、設計・運用が煩雑になりがちです。

- エージェント型は端末ごとの「ラベル」情報で分類・制御できるため、場所に依存せず柔軟な分割管理が可能です。

ラベル管理の強み

ラベル属性による管理で、IPやポートに縛られず直感的なセグメント分けができ、変化の激しい業務環境にも柔軟に適応できます。

マイクロセグメンテーション導入メリット

- EDR等と組み合わせた多層防御で、検知漏れを防止

- レガシー端末・非EDR環境にも対応可能

- 社内通信の可視化が容易

- "侵入させない"から"感染拡大を防ぐ"への戦略転換

NDR(Network Detection & Response)の活用

NDRとは何か

NDRはネットワーク通信のふるまい分析を軸に、侵入や横展開の兆候をリアルタイムで検知・可視化し、影響範囲の迅速な特定と対処を可能にする技術です。

NDRの必要性と課題解決

従来型セキュリティは以下の限界を抱えています。

- シグネチャベース検知では未知攻撃を捕捉しづらい

- 社内のアセット管理不足、EDR未導入端末の見落とし

- EDRバイパス攻撃による防衛線の突破

NDRではネットワーク通信を横断的にモニタリングできるため、EDR非稼働端末、IoT/OT機器、BYOD環境まで広範囲を網羅し、攻撃の痕跡を残します。

具体的導入効果

- 未知攻撃も振る舞い検知で発見

- エージェント不要で未管理端末にも対応

- 社内外をまたいだ"面"での被害調査が可能

- EDRバイパス攻撃にも、通信ログから追跡

- ログは専用アプライアンスに保全されるため、攻撃者による削除リスクが低い

EDRとの連携・棲み分け

管理端末(サーバ、社給PC)にはEDRを導入し、それ以外の環境はNDRで網羅監視することで、可視化・対応範囲のギャップを埋められます。EDRが「点」で端末内を深掘りするのに対し、NDRは「線・面」でネットワーク全体の影響範囲を一括把握できます。

注目される「ネットワーク」防御の進化

攻撃者は日々新しい手法を開発しているため、防御も進化が求められます。マイクロセグメンテーションは横展開対策・感染拡大防止に効果的で、EDRなど既存の対策を補完できます。一方、NDRは未知攻撃・EDRバイパス・非管理端末までカバーし、横展開時の痕跡管理や迅速な被害特定に寄与します。二つのアプローチを組み合わせることで、企業ネットワーク全体のセキュリティレベルを底上げできます。

最後に

ランサムウェアリスクに対抗するためには、「侵入を防ぐ」だけでなく、侵入後の横展開阻止・被害局限化の視点が欠かせません。マイクロセグメンテーションとNDRは、その課題を解決する有効なソリューションです。これからのセキュリティ設計や製品選定の参考としてお役立てください。

本記事の詳細は、無料動画ポータル「Macnica Security& DX Stream」で公開中!

1度の登録で、100セッション以上が見放題!今すぐ動画視聴申し込みする↓