ランサムウェア攻撃に先回り! 〜インシデントリスクを最小化する「ROC」とは〜

-

│

はじめに

ランサムウェア被害は、もはやIT部門だけの問題ではありません。多くの企業が対策を進めているにもかかわらず、被害は後を絶ちません。近年は業務停止や情報漏えいにとどまらず、決算遅延や業績悪化など、経営・財務にまで影響が及ぶケースも増えています。

本記事では、国内で発生した実際のインシデント事例を基に、「攻撃者が狙う死角」を体系的に整理します。そのうえで、限られたリソースの中で優先的に取り組むべき、根本的なランサムウェア対策について、米国でも注目され始めている新たな概念であるROC(Risk Operation Center)とともに解説します。

目次

- 昨今のランサムウェアは「経営リスク」へと変化している

- 攻撃者が突く3つの「死角」

- 予め攻撃の死角を潰すROC (Risk Operation Center)とは

- 3つの死角に対する本質的な対策ポイント

- まとめ

昨今のランサムウェアは「経営リスク」へと変化している

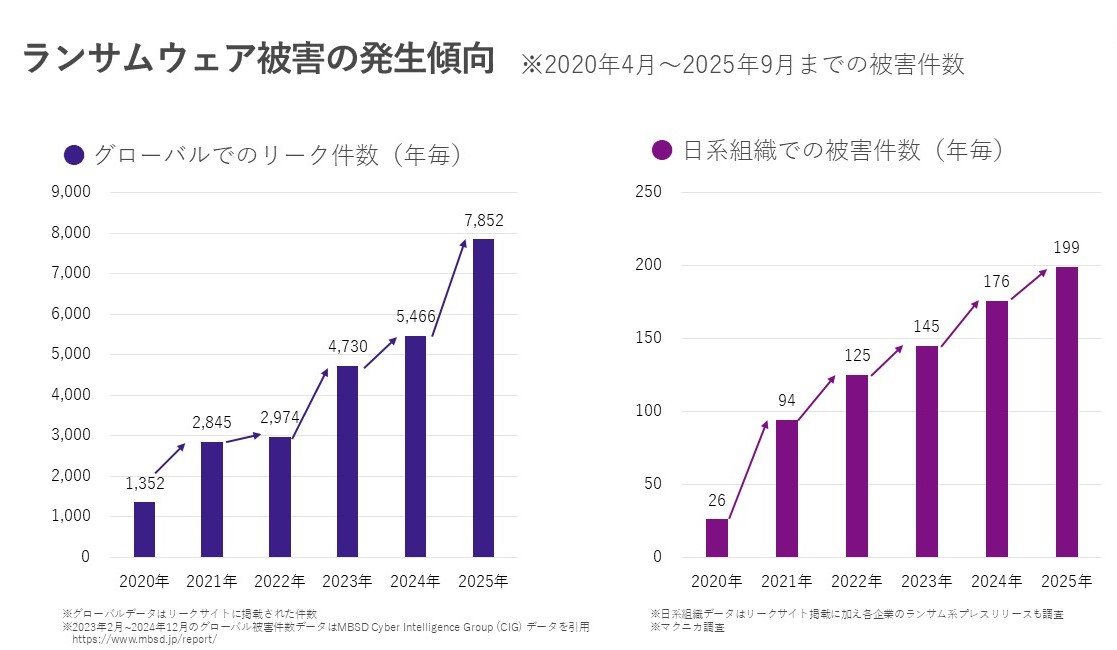

被害件数は増加し、企業規模や業種を問わない

ランサムウェア被害は、グローバル・国内ともに増加傾向が続いています。国内では、製造業や物流、サービス業など幅広い業種で被害が確認されており、セキュリティ投資を行ってきた大企業であっても例外ではありません。特に、本社よりも対策が行き届きにくい海外拠点や関連会社が起点となるケースが目立ちます。

「ランサムウェア被害の発生傾向(グローバル/日系組織)」

「ランサムウェア被害の発生傾向(グローバル/日系組織)」

金銭被害と決算遅延という深刻な影響

また、ランサムウェアは組織の経営や財務に直接的な金銭被害をもたらしています。 復旧対応に1,000万円以上を要するケースが珍しくなく、業績への影響が億単位に及ぶ事例も報告されています。さらに、財務データの消失や基幹システム停止により、決算や法定開示書類の提出が30〜90日程度遅延する事例も発生しています。サイバーセキュリティは、明確に経営課題の一つとなっています。

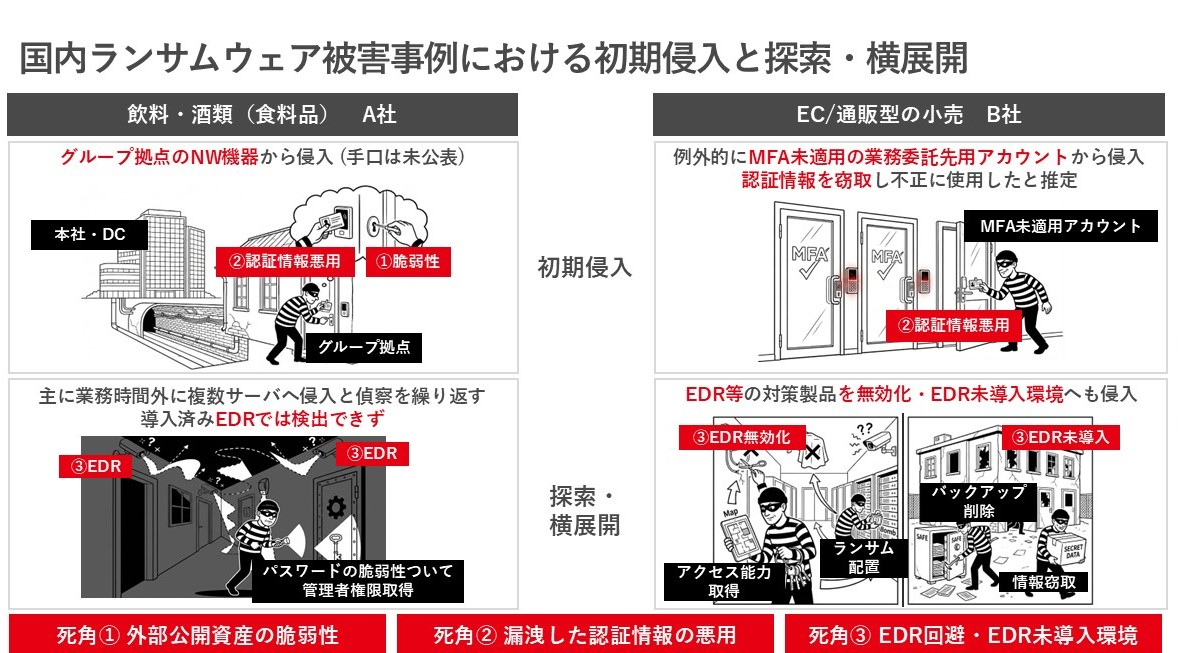

攻撃者が突く3つの「死角」

死角① 外部公開資産の脆弱性

VPNやリモートデスクトップなど、インターネットに公開された資産は、依然として主要な侵入口です。2023年には経済産業省による「ASM導入ガイダンス」が発行されたこともあり、ASM(Attack Surface Management)の導入が進展しました。しかし、警察庁の統計*によれば、外部公開資産経由での侵入事案は2022年以降80%以上で推移しており、高い水準で継続しています。

死角② 漏洩した認証情報の悪用

警察庁の統計*では、侵入経路となった機器の約半数が、すでにセキュリティパッチを適用済みでした。これは「脆弱性を塞げば安心」という前提が成り立たなくなっていることを示しています。背景にあるのが、ダークウェブ上に流通する認証情報の悪用です。

死角③ EDR回避・EDR未導入環境

EDRは現在も有効な対策の中核ですが、無効化や回避を試みる攻撃、あるいはEDR未導入のサーバや海外拠点を狙う手口も確認されています。EDRを導入していること自体が、十分条件ではなくなっています。

「国内ランサムウェア事例における初期侵入と探索・横展開」

予め攻撃の死角を潰すROC (Risk Operation Center)とは

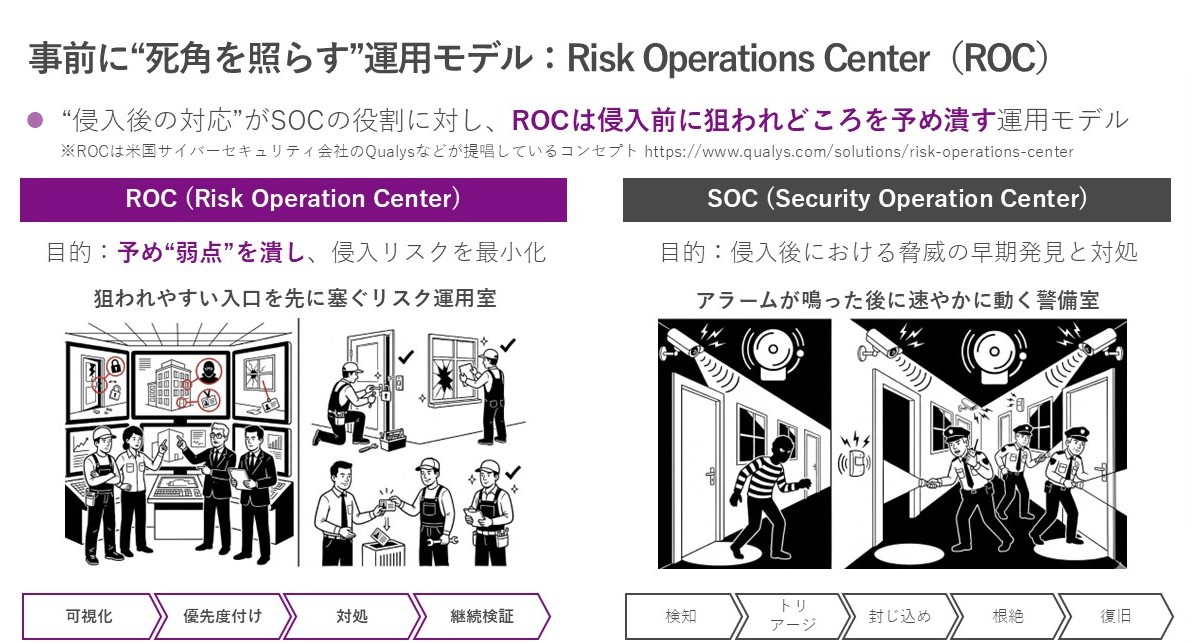

SOCとROCの違い

従来のSOC(Security Operation Center)は、侵入後の検知と対応を担います。一方、ROC(Risk Operation Center)は、攻撃者に狙われやすい弱点を事前に可視化し、優先度を付けて潰していく運用モデルです。ROCは、SOCの代替ではなく、攻撃のリスクそのものを減らすことでSOCの負荷を軽減する関係にあります。

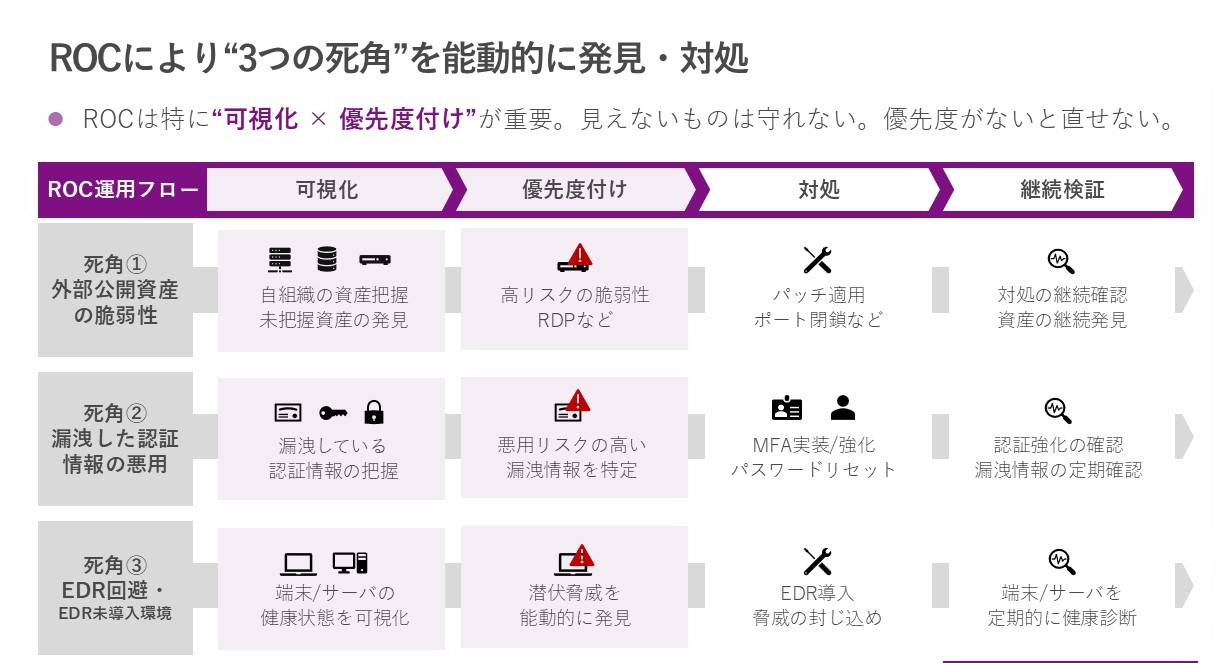

ROCの中核は「可視化」と「優先度付け」

ROCの運用フローは、「可視化」、「優先度付け」、「対処」、「継続検証」とある中、特に自組織の実態を正確に把握する「可視化」と、攻撃リスクの高い箇所を特定していく「優先度付け」が重要なポイントとなります。見えていないリスクはそもそも守れず、優先度がないと対処も間に合いません。

攻撃者が突く3つの死角をROCの運用フローに当てはめると、次のようになります。

まとめ:3つの死角に対する本質的な対策ポイント

外部公開資産:攻撃者目線でのASM

自社で把握している資産だけでなく、関連会社や海外拠点、未把握のドメインやサービスまで含め、攻撃者視点で洗い出すことが重要です。そのうえで、悪用されやすい脆弱性や設定に絞って対応を進めます。

漏洩認証情報:その場しのぎではなく根本対処

漏洩情報が見つかるたびにパスワードをリセットする運用は、負荷が高く、再漏洩を招きがちです。重要な資産に紐づく認証情報を定期的に棚卸しし、MFA強化などの根本的な対策につなげていくことがポイントです。

EDR回避:スレットハンティングによる補完

EDRを前提としつつ、定期的なスレットハンティングで検知漏れや潜伏脅威を確認します。特に端末内部を対象としたハンティングは、常時稼働の対策ではないため、攻撃者に察知されにくい点も特徴です。

ランサムウェア対策において重要なのは、最新の攻撃手法を知ることだけではありません。攻撃者の視点を理解し、自組織の「本当の死角」を可視化し、優先度を付けて潰していくことです。ROCという考え方は、そのための現実的な指針になります。

*出典:

警察庁ウェブサイト 令和4年におけるサイバー空間をめぐる脅威の情勢等について

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R04_cyber_jousei.pdf

警察庁ウェブサイト 令和5年におけるサイバー空間をめぐる脅威の情勢等について

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R5/R05_cyber_jousei.pdf

警察庁ウェブサイト 令和6年におけるサイバー空間をめぐる脅威の情勢等について

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6/R06_cyber_jousei.pdf

警察庁ウェブサイト 令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf

「

「 「

「