最新の脆弱性情報をどう使う?Shai-Huludにいち早く対処するには

-

│

はじめに

クラウドとOSS(オープンソースソフトウェア)の活用は、いまやWebアプリケーション開発の前提になりました。日付処理のような基本機能ですら自作せず、OSSを活用して開発スピードを上げています。同様に、クラウドを活用してボタン一つで環境を立ち上げ、初期投資なく、使った分だけ支払う形で素早く検証・展開ができるようになりました。その結果、クラウドを利用する企業は増加しています。

一方で、クラウド環境における脅威は、従来の境界型セキュリティだけでは把握・対処が難しい特徴があります。そこで、本記事では昨年話題になったShai-Huludを例にとって、クラウドの脅威対応を整理します。

目次

- クラウド環境における脅威

- Shai-Huludの対処方法と課題

- 公開アドバイザリの活用

- ツールによるShai-Huludの対処方法

- まとめ

クラウド環境における脅威

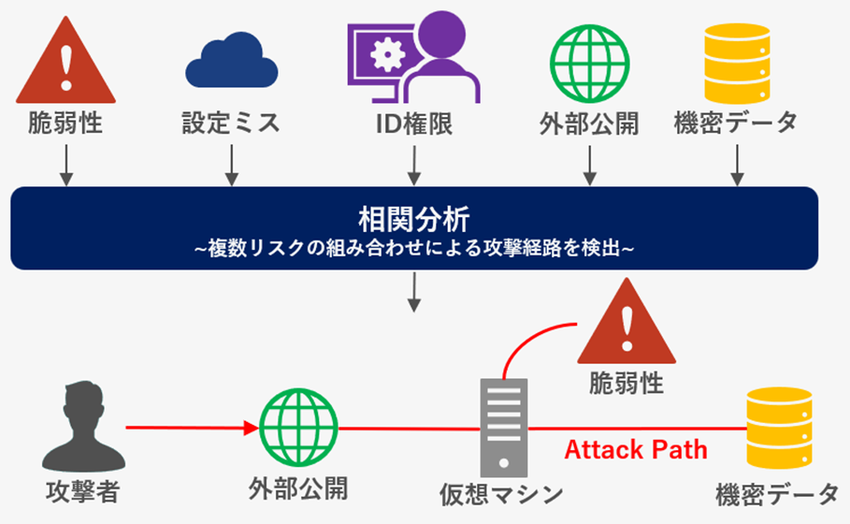

従来の境界型セキュリティだけでは把握・対処が難しい、クラウド環境における脅威の特徴は主に下記3つです。

- 環境変化が速い

- コンテナやVM、サーバレスなどが自動的に増減し、設定も頻繁に変わるため「いま何がどこで動いているか」を常に把握するのが難しくなっています。

- つながりが複雑

- ネットワークだけでなくID権限、データベース、他クラウド連携などが多層に絡み、単体の脆弱性だけでは"実害の大きさ"が判断できません。

- サプライチェーンが攻撃の侵入経路になり得る

- OSSや依存ライブラリ、CI/CD、レジストリが狙われると、開発者の意図と無関係にマルウェアやバックドアが混入し、影響範囲が波及していきます。

そして、最新の脆弱性やマルウェアが話題になったとき、現場は次の問いに直面します。

- 自社は影響を受けるコンポーネントを使用しているのか?

- 使用しているなら、誰の持ち物でどの環境のどのリソースに入っているのか?

- どのように対処するのか?

ここで詰まってしまうと、対応が一気に遅れます。つまり、クラウドの脅威対応では最新の脆弱性情報をいち早くつかみ、自社への影響を即断できる状態が必要です。

Shai-Huludの対処方法と課題

昨年話題になったShai-HuludをShai-Hulud(サプライチェーン型マルウェア)は、悪意のあるコードが依存関係として取り込まれた時点で、ビルド・実行の過程で資格情報の窃取や外部送信、横展開につながる可能性があり、即時の対処が必要となる脅威です。

| 一般的な対応 | 課題 |

| SBOMで該当ソフトウェアの有無を確認 | すべてのインスタンスやコンテナについて最新のSBOMを入手し、照合する必要がある |

| 該当リソースを特定し、担当者へ依頼 | 脆弱性のあるソフトウェアやリソースを特定できても、「誰に依頼すべきか」が分からない |

| 対処策の検討および実施 | アプリケーションによってはOSSアップデートで動作しなくなるなど、すぐに修正できるとは限らない |

表1

実行環境に含まれているか、どの資産に含まれているか、さらにその資産が何に接続できるかまで一気通貫で見ていく必要があります。複数ツールをまたいで情報を突合する運用では、情報が分断され、初動が遅れるといった懸念もあります。

公開アドバイザリの活用

公開アドバイザリとは、ベンダー・研究機関・コミュニティが公表する、脆弱性や攻撃キャンペーン、マルウェア混入などの「いま注意すべきリスク」の情報です。クラウド/OSSの利用が当たり前の時代において、アドバイザリは単なるニュースではなく、対処のトリガーになります。

特にクラウドセキュリティ(CNAPP:Cloud Native Application Protection Platform)の公開アドバイザリ機能は、クラウド資産の可視化、脆弱性情報、権限情報、ネットワーク情報などが統合されており、攻撃経路まで可視化できるので、自社のクラウド環境に最新の脅威がどこに存在するかすぐに発見できます。

ツールによるShai-Huludの対処方法

ここでは、Wizという製品を用いた場合のShai-Huludの対処までの流れを解説します。

1. 脅威の即時把握

公開アドバイザリ機能により、Shai-Huludに関する情報をツール上で確認します。

- どのパッケージが対象か

- どのバージョンが危険か

- どのような攻撃挙動が確認されているか

- 想定される影響

2. 自社環境への影響を即時特定

次に自社環境への該当有無を判定します。公開アドバイザリ機能がクラウド資産情報と統合されているため、以下を即時に可視化できます。

- どのコンテナに該当パッケージが含まれているか

- どのVMにインストールされているか

- どのアプリケーションが依存しているか

表1で挙げた課題の「すべてのインスタンスやコンテナの最新のSBOMを入手して照合する」といった作業を手動で行う必要がなくなります。

3.担当者への連絡と具体的な対処の示唆

次に担当者へ連絡します。チケットツールやチャットツールと連携することで、アラートが通知されたタイミングで直接担当者へ連絡できます。対処策を生成AIを用いて生成してくれるので、対処までの時間を短縮することができます。

Shai-Huludのようなサプライチェーン型のマルウェアは時間との勝負です。

公開アドバイザリ機能がクラウド全体の可視化基盤と統合されていれば、脅威の把握から対処までを一つの画面上で完結できます。結果として脅威への対応スピード向上につながります。

まとめ

クラウド環境における最新の脅威への対応は、脆弱性を知ることではなく、自社環境への影響が即座に判断できることが重要です。複雑なクラウド環境を統合的に可視化する体制を整えておくことが、対処を遅らせないための第一歩になります。

これからクラウドセキュリティを検討されている方や、運用に課題があり製品の乗り換えを検討されている方はぜひ参考にしていただければと思います。

関連ソリューション

Wiz ~1つのプラットフォームでクラウド環境を包括的に保護するCNAPP~