エンドポイントセキュリティとは?脅威対策の必須要件とベストプラクティス

-

│

3 行でわかる本記事のサマリ

- エンドポイントセキュリティは、エンドポイントとその情報をサイバー攻撃から保護するための対策。

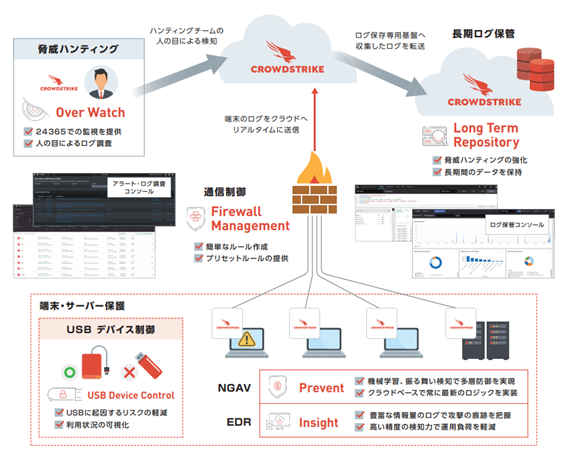

- エンドポイントセキュリティのメインソリューションはEDR(Endpoint Detection and Response)とNGAV(Next Generation Anti-Virus)が挙げられる。

- エンドポイントセキュリティ導入時には運用も重要であり、MDR(Managed Detection and Response)の検討も求められる。

目次

- エンドポイントセキュリティとは?

- エンドポイントセキュリティが重要な理由

- エンドポイントセキュリティの主なソリューション

- ソリューション導入にあたっての注意点

- まとめ

1. エンドポイントセキュリティとは?

エンドポイントセキュリティとは、「エンドポイント」と「セキュリティ」の2つの単語からなる造語です。前提として、エンドポイント(Endpoint)はネットワークに接続可能なパソコン・携帯電話・サーバなどを含む機器の総称です。今回、説明するエンドポイントセキュリティとは、エンドポイントそのもの及びエンドポイントが保存している情報をサイバー攻撃から守るための対策を表しています。

2. エンドポイントセキュリティが重要な理由

近年エンドポイントセキュリティが重要視される理由として、主に"エンドポイントであるが故の特性"と"近年のセキュリティを取り巻く環境の変化"の2つが挙げられます。

エンドポイントであるが故の特性

エンドポイントは、ユーザが最も触れる端末であり、企業の重要・機密情報含め情報が最も格納されている端末でもあります。

またマルウェアが作動し始める場所もエンドポイントであり、侵入・不正プログラム実行・感染といった一連の動作はエンドポイント内で実施されます。

上記のような特性に加えて、近年の働き方の変化とサイバー攻撃の手口巧妙化というセキュリティ対策を取り巻く環境変化が掛け合わさり、より一層エンドポイントセキュリティが重要視されるようになってきました。

近年のセキュリティを取り巻く環境の変化

2020年以降、新型コロナウイルス感染症拡大の影響により、テレワーク導入等の働き方改革が急速に進みました。社員が会社に出社し業務をするといった従来の働き方では、企業はサイバー攻撃の対策として社内のサーバやデスクトップパソコンへの対策(境界型セキュリティ)を実施していればある程度のセキュリティを担保することができました。しかし、昨今のテレワーク環境や社外端末を用いた業務を行う状況下では、エンドポイントの対象範囲が広がってきており、社内と社外の境界がなくなることで、従来のセキュリティ対策では限界を迎えています。

上記に加えて、近年サイバー攻撃における手口は巧妙化しています。標的型攻撃のように特定の個人・組織を狙った攻撃が増加し、また攻撃に用いられるマルウェアの対策回避能力も向上しているため、従来のセキュリティ対策では捕らえきれない可能性があります。またエンドポイントが攻撃を受けてしまった場合、1エンドポイントのみでの感染が横展開され、複数のエンドポイントにまでマルウェアの感染が拡大してしまう可能性もあります。

上記2点からエンドポイントセキュリティの重要性は高まり、その潮流に伴い市場には数多のエンドポイントセキュリティ製品が存在するようになりました。本記事ではエンドポイントセキュリティを検討中の企業様向けに、主なソリューションおよび選定ポイントをご紹介します。

3. エンドポイントセキュリティにおける主なソリューション

弊社ブログでも過去に何度か記事となっているNGAVやEDRといった領域製品がこのエンドポイントセキュリティを実現するための製品として存在します。従来のサイバーセキュリティにおいては、外部から企業の内側を守るための境界防御といった考え方が主流でしたが、昨今ではテレワークの浸透などもあり社外から業務をすることも少なくなくなり、ユーザーの利用する端末そのものへの対策をより充実させる必要性が高まってきました。また、サイバー攻撃自体もより複雑で巧妙な手法へと進化をする中で従来型のパターンマッチングの手法を用いた製品では攻撃への対応が難しくなっており、振る舞いをベースにした検知やそもそも攻撃を受けてしまうことを前提とした対策が求められるようになり、前述のNGAVやEDRといった製品の導入が普及しています。

ここではエンドポイントセキュリティにおける各ソリューションや考慮すべきポイントついて詳しく説明します。

EDR

EDRとは「Endpoint Detection and Response」の略で、クライアントやサーバといったエンドポイントに対する標的型攻撃対策の手法の一つです。脅威に対して一連のプロセス(検知~調査~封じ込め~復旧)を実行します。EDRは侵入を検知、調査して対処を行うことで、被害の拡大を防止することを目的としています。侵入されることを前提とし、被害を最小化することに重点を置いているのがポイントです。EDRを用いた対処の具体的な流れは以下です。

① 検知:EDRが常時クライアントやサーバの通信状況・プロセスなどを監視し、不審な挙動があった場合に管理者に通知

② 調査:管理者がEDRで取得した該当クライアント(サーバ)のログを分析

③ 封じ込め:脅威が確認された場合、管理者(又は監視サービス提供者)がEDR上で端末を隔離

④ 復旧:管理者(又は監視サービス提供者)がEDR上で攻撃ツールを除去、復旧

※参考:「EDR」とは?EDRの基本や導入メリット、選定ポイントをご紹介

NGAV

NGAVとは「Next Generation Anti-Virus」の略称であり、日本語では次世代型アンチウイルスと呼ばれるソリューションです。ただし、NGAVの定義が明確に定められているわけではなく、その定義や搭載機能については提供元となる各社によって異なる場合があることは注意が必要です。一般的には従来型アンチウイルスに加えて、機械学習や振る舞い検知といった機能が追加された製品がNGAVと呼ばれています。

※参考:NGAVとは?EDRとの相乗効果で、過酷なサイバー脅威に挑む!

USBデバイスの制御

USBデバイスへの対応というと、以前より喚起されているリスクであるため「今更」と感じる方も中にはいるかもしれません。しかしながら、USBに関するインシデントは国内でも未だ数多く発生しております。また、海外拠点などで未管理のUSBによるマルウェア感染や情報窃取が発生するケースもあり、USBの利用に関する制御や状況把握を適切に行う必要があります。

ファイアウォールの管理

テレワークも一般化する中で社外から業務をすることも珍しくなくなりました。そのような環境では、従業員の使うWifiや家庭用のルーターの設定までは管理が難しく、RDPにポートが空いていた場合、攻撃の的になってしまう可能性があります。とはいえ、とはいえ、プラットフォーム(Windows, Mac)の異なるパーソナルファイアウォールの作成や管理は複雑で工数的にも面倒なことが多いため、運用利便性を高める仕組みが重要となります。

ログの長期保管

EDRは端末に関する詳細なログを収集することができ、アラート検知時やインシデント発生時の調査ではこのログを活用することで、攻撃の経緯や経路を必要な情報を把握することができます。このようにEDRで取得できるログは非常に重要な一方で、データ量も膨大になるため多くの製品でログの保存期間が限定的となっています。実際に有事の際に保存期間の関係で見たいログが調査できないといったケースも発生しています。

4. ソリューション導入にあたっての注意点

ここまでエンドポイントセキュリティにおけるソリューションをご紹介してきましたが、エンドポイントセキュリティは、導入するだけで完結するわけではなく、導入後の運用も重要です。

近年攻撃の迅速化が顕著となっており、被害者は攻撃を検知してからトリアージを行い、早急に対応が必要なものをピックアップ、調査して影響範囲を特定、端末隔離や脅威除去といった封じ込めまでの対応を時間内に行う必要があります。

24時間365日の監視・対応が求められている中で、そのような運用にはセキュリティ人材の確保が欠かせませんが、現状では全世界的にサイバーセキュリティに関わる人材が圧倒的に不足しています。日本国内だけでも約5万6千人のセキュリティ人材が不足している※との調査結果が出ており、人材不足が深刻化している中で企業が自社運用に必要な人材を確保することは困難と言えます。

そこでエンドポイントセキュリティの導入にあたっては、特にEDRにおいて必要となる一連の運用プロセス(検知~調査~封じ込め)を外部ベンダー所有のセキュリティ専門チームに任せることができるアウトソーシングサービス(MDR:Managed Detection and Response)を同時に検討することで、運用における24時間365日体制の整備や専門人材の確保も可能となります。

※SANS 情報セキュリティ ホワイトペーパーより

https://www.sans.org/media/analyst-program/common-practices-security-operations-centers-results-2019-soc-survey-39060.pdf

※(ISC)² Cybersecurity Workforce Studyより

https://www.isc2.org/Research/Workforce-Study

※参考:MDRとは?基礎知識や導入メリット、選定ポイントを解説します

5. まとめ

前項ではエンドポイントセキュリティについて考えるべき要素について触れてきました。弊社の取り扱い製品であり、EDRを中心としたセキュリティプラットフォームであるCrowdStrike社製品では、中核となるハイレベルなNGAV、EDRはもちろん、前項の課題にも対応できるソリューションを有しており、1エージェント・1コンソールでお客様にエンドポイントセキュリティ対策を実現いただくことが可能です。

また、CrowdStrikeでは、独自の人の目による検知ロジックを有するOverWatchもご活用頂けます。

機械学習でも対処ができない非常に高度な脅威に対してもプロアクティブにアプローチすることが可能になります。

詳細は弊社製品紹介ページにも記載がありますので、是非ご覧ください。

OverWatch:弊社製品情報ページ

https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/overwatch.html

関連資料

▼【ホワイトペーパー】DX 推進に欠かせないエンドポイントセキュリティ対策

▼お問い合わせ

クラウドストライク製品担当

フォーム:https://go.macnica.co.jp/CS-Inquiry-Form.html

メール :crowdstrike_info@macnica.co.jp

製品HP:https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/