BEC(ビジネスメール詐欺)の被害にあわないために──。基礎知識から対策まで徹底解説

-

│

はじめに

企業から多額の金銭をだまし取る、メールを使った悪質・巧妙な詐欺行為「BEC」をご存知ですか。日本企業が国内外で億単位の金銭を窃取された事件も相次いで報道されたことから、近年、注目が高まっています。本コラムでは、知っておきたいBECの基礎知識から具体的な対策方法まで網羅して、詳しく説明します。

目次

- BECとは?

- BECの攻撃手法

2.1. 請求書の偽造

2.2. 経営者等へのなりすまし - BECによる攻撃の流れ

- 背景にある、だましの技術

- BECの被害にあわないためにすべきこと

5.1. BECに対する周知とリテラシー教育

5.2. 送金までのフローの見直し

5.3. ITセキュリティによるガード - BECの被害にあってしまったら

6.1. 送金のキャンセル、組戻しの手続き

6.2. 被害の状況確認と証拠の保全

6.3. 原因の調査<社内>

6.4. 原因の調査<社外>

6.5. 攻撃者が取得したドメインのテイクダウン

6.6. 注意喚起 - BEC対策のメールセキュリティなら、高検知率のTrellixへ

1. BECとは?

BECとは、Business E-mail Compromiseの頭文字からなる略称で、ビジネスメール詐欺を意味します。企業から多額の金銭を詐取することを目的に仕掛けられる、Eメールを介した悪質な詐欺行為です。被害は増加傾向にあり、日本企業も多く狙われていることから、社会問題としても注目されています。

同じメールを使った攻撃として標的型攻撃がありますが、これは主に情報の詐取や破壊行為を目的にしています。これに対し、BECの狙いは「金銭を振り込ませること」。攻撃者は狙った企業の送金担当者を信じ込ませるために、メールのやり取りを数ヵ月に渡って監視するなど、周到な準備をしています。これというタイミングで仕掛けられる攻撃には、注意深い担当者でも、うっかり引っかかってしまうのです。

2. BECの攻撃手法

まずはBECの攻撃パターンを知っておきましょう。多いのは、請求書の偽造や、経営者などのなりすましです。

①請求書の偽造

攻撃者が振込先を偽造した請求書をターゲットとなる企業に送り付ける手法です。多くのケースで取引にかかわるメールのやり取りが盗み見られており、請求書が発行されるタイミングに合わせて、取引先になりすました送信元から偽の請求書が送られてきます。特に国際取引を行う企業が狙われており、「サプライヤー詐欺」「偽の請求書詐欺」などと呼ばれることもあります。

②経営者等へのなりすまし

攻撃者がターゲットとなる企業の経営者や幹部になりすまし、送金担当者に振込指示を行うという詐欺です。「内密で急ぎの相談がある」などとメールで持ちかけられることが多く、「他人に漏らしたら大変だ」「早く対応しなくては」と、依頼を断りにくい心理が働きます。

また、取引先の経営者や幹部を装う詐欺メールも多数確認されています。このようなケースでは、ビジネス上の理由から急な入金が必要となる状況が捏造されており、「取引先を疑ったら失礼にあたる」という心理が隙になります。

攻撃者が偽装するのは、経営者以外にも、弁護士、金融機関などが確認されています。「CEO詐欺」「企業幹部詐欺」「なりすまし詐欺」などとも呼ばれます。

BECの一連の詐欺行為には、「攻撃者」と「だまされた企業」のほかに、「なりすまされた企業」が存在します。「なりすまされた企業」も被害者ではありますが、セキュリティ対策に明白な瑕疵があり、攻撃を招くきっかになっていた場合には、責任を問われることも考えられます。海外では、「だまされた企業」と示談になり、被害額を按分した事例も存在します。逆に言えば、自社がこのように追及されかねないということです。リスクを回避するためにも、対策はできるかぎり行いましょう。

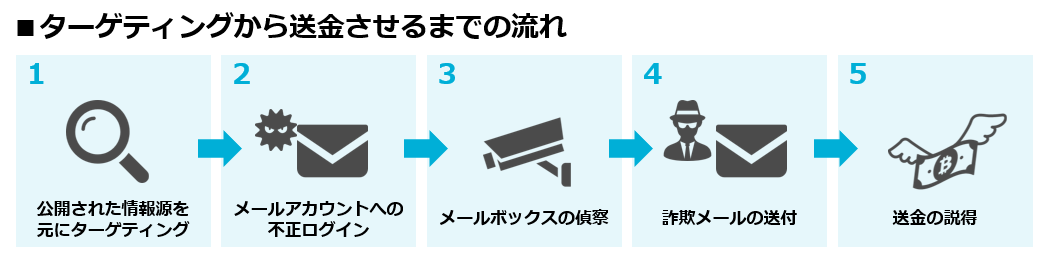

3. BECによる攻撃の流れ

では、攻撃の流れを整理しましょう。BECは、次のような5つのフェーズでモデル化できます。実際に詐欺メールが送られてくる前に、攻撃者は周到な準備をしています。

1 企業サイト、SNSなどの公開された情報源から、ターゲットになりそうな組織や担当者を物色。

1 企業サイト、SNSなどの公開された情報源から、ターゲットになりそうな組織や担当者を物色。

2 狙った担当者のメールアカウントへ不正ログインするために、認証情報を窃取。

3 不正ログインしたメールアカウントを監視し、タイミングを窺う。

4 ターゲットの隙を狙って、詐欺メールを送付。

5 督促メールなどを畳み掛け、担当者に早期の送金を促す。

4. 背景にある、だましの技術

攻撃者にとっては、メールのID・パスワードをつかむことが詐欺の成功率を上げるための重要なファクターになります。そのために使われる手口として多いのが、クレデンシャルフィッシングです。

実際のコンタクトは、類似ドメインや偽装ドメインのなりすましアカウントから行われます。または、クレデンシャルフィッシングなど通じて詐取された、本物のメールアカウントからの攻撃も確認されています。

●クレデンシャルフィッシング

メールアカウント情報を詐取するために多用されます。クラウドサービスなどの偽のユーザ認証画面へターゲットを誘導し、ログイン情報を入力させる手法です。誘導先に用意されているのは、基本的に認証情報の入力フォームのみのというシンプルな仕組みで、悪性プログラムなどが仕込まれていない分、セキュリティツールで見抜くことが難しくなっています。ID・パスワードでログインできるクラウドメールサービスは特に狙われやすく、被害にあうと攻撃者に多くの情報を与えてしまいます。

●なりすまし <手法1>類似ドメイン登録

メールの差出人を詐称するための手口として、類似ドメインを作る手法が蔓延しています。例えば、企業名の「i」を「l」に変えたり、文字の並びを少し変えたり、パッと見ただけでは識別しにくい、よく似たドメインを作り接触してきます。

●なりすまし <手法2>メールアドレス偽装

ドメイン偽装は、差出人のメールアドレスを変更する機能を利用した偽装方法です。届いたメールの差出人の項目に、実際の送信者とは別のメールアドレスを表示させます。

5. BECの被害にあわないためにすべきこと

BECの被害にあわないために、普段からできる対策を挙げていきましょう。BECは人の心理の隙を突く巧妙な詐欺であり、同時にメールを介したサイバー攻撃でもあります。このため、教育・訓練などで人のリテラシーを高めることと、攻撃者からのメールを排除するためのITセキュリティの強化、の両面からの対策することが求められます。

①BECに対する周知とリテラシー教育

経理部門など送金にかかわる担当者を中心に、BECの手口や特徴を共有し、意識を向上させましょう。メールをやり取りする上で違和感があったら、すぐに相談・連絡する空気作りが大切です。なりすましを見抜く目を養うために、メール訓練などのソリューションも提供されています。

②送金までのフローの見直し

振込までのチェック体制を強化しましょう。メールやPC上のみで確認を完結させないことも大切です。特に、振込先の変更を求められた場合には、必ず取引先にメール以外の方法で確認するなど、ルールを確立します。

③ITセキュリティによるガード

リテラシーをいくら高めても、判断するのが人間である以上、100%はありません。攻撃者からのメールが担当者の手元に届く前に、システムでシャットアウトできる仕組みをあわせて導入することが重要です。BEC対策として特に効果があるのは、メールセキュリティの次の機能です。

●なりすまし対策

ドメイン偽装は、メールのソースや送信ドメイン情報を確認すれば判別できます。SPF、DKIM、DMARCといった送信ドメイン認証を使えばより安心です。これらの機能は、ほとんどのメールセキュリティに搭載されていますので、設定を必ずアクティブにしておきましょう。ただし、本機能では類似ドメインを見抜くことはできません。

●クレデンシャルフィッシング対策

一般的なメールセキュリティやマルウェア対策、EDRではクレデンシャルフィッシングは検知・防御できません。対応できるメールセキュリティツールを導入することが必要になります。

●マルウェア対策

個人情報の漏えいが攻撃を招きます。アンチウイルス、EDRなどの基本的なマルウェア対策は、BEC対策を行う上でも大前提です。

6. BECの被害にあってしまったら

被害にあってしまった際の事後対応について、順を追って説明します。

①送金のキャンセル、組戻しの手続き

口座の資金が攻撃者の手に渡らないように、送金キャンセルや組戻しを依頼しましょう。資金が既に引き出されてしまった場合には、回収の見込みは薄くなりますが、早急な動きは何よりも大切です。

②被害の状況確認と証拠の保全

警察や銀行に連絡するために、経緯を整理します。メールの履歴やログは、証拠として保全してください。内部犯行の可能性も考慮し、証拠隠滅を防ぐために、作業はなるべく最小限の関係者で進めましょう。

③原因の調査<社内>

社内の関係者に対してウイルスチェックを行い、メールアカウントのパスワードを変更します。

④原因の調査<社外>

メールのやり取りでかかわった取引先がある場合には、調査協力を依頼しましょう。取引先のメールも盗み見されている可能性がありますので、メール以外の連絡手段を使ってください。

⑤攻撃者が取得したドメインのテイクダウン

さらなる被害を防ぐために、ドメインレジストラのAbuse窓口へ連絡し、当該ドメインをテイクダウンさせます。

⑥注意喚起

必要に応じて、社内外へ注意喚起を行います。

7. BEC対策のメールセキュリティなら、高検知率のTrellixへ

メールのBEC対策を行うなら、クラウド型メールセキュリティソリューション「Trellix(旧FireEye)」をご検討ください。最新技術を駆使した高性能により、多くの企業に選ばれ続けているメールセキュリティの定番です。ここではTrellixのBEC対策に効く機能を紹介します。

●なりすまし対策

偽装ドメイン対策としての送信ドメイン認証はもちろん、類似ドメインを見抜く機能を備えているのが特長です。ドメインが生成されてからどれだけ時間が経っているか、音声・文字の類似分析※など、多角的に信頼性をチェックすることで、類似ドメインを排除します。

*注*

※似たような文字や音の響きを持つメールドメインを用いた、送信者の偽装の有無を調査。

●フィッシング対策

●フィッシング対策

URL分析プラットフォームにより、精度の高いURL解析を行います。レピュテーションで判別できない未知のURLについては、安全な仮想環境から実際にアクセスし、機械学習などを用いて挙動を判定。一般的なメールセキュリティでは見分けることの難しいクレデンシャルフィッシングについても、高い精度で検知します。

●マルウェア対策

定評あるサンドボックスにより、従来のメールセキュリティでは見抜けない様々なタイプのマルウェアを解析します。

▼Trellixメールセキュリティソリューションの詳細はこちら

▼関連コラム

・【2022最新】Eメールのセキュリティ対策、リスクと、製品の選び方

・「Emotet」をわかりやすく解説。特徴、攻撃手法、被害、感染対策、ツールの選び方

・ フィッシングメール|基礎知識から対策、事後対応まで徹底解説