フィッシングメール|基礎知識から対策、事後対応まで徹底解説

-

│

はじめに

手口はますます巧妙になり、被害報告も増加傾向にあるフィッシングメール。狙われているのは個人だけではありません。今やビジネスで使われている様々なクラウドサービスもターゲットです。ここでは、そんなフィッシングメールの基礎知識、日々の対策、被害にあった際の対応まで、企業の担当者が押さえるべき項目を中心に解説します。

目次

- フィッシングメールとは?

- フィッシングメールの特徴と手口

- 【対策】フィッシングメールの被害を予防するには

3.1. 社内教育によるリテラシーの向上

3.2. メールセキュリティの導入 - 【対策】フィッシングメールが自分の手元に届いたら

- 【事後対応】フィッシングの被害にあってしまったら

5.1. メールアカウントのパスワード変更

5.2. システムの安全をチェック

5.3. 共有と教育 - フィッシングメール対策なら、充実機能のTrellix

1. フィッシングメールとは?

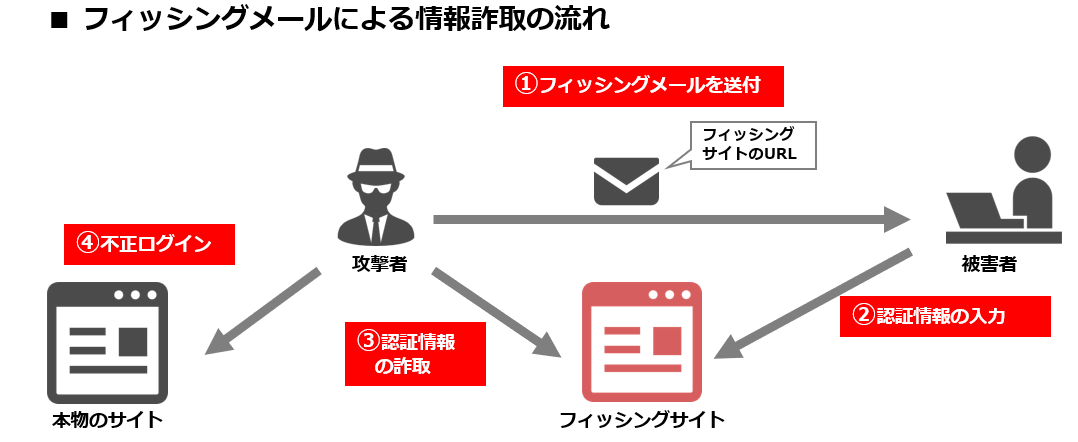

フィッシングメールとは、個人や法人を対象に、詐欺などの不法行為を目的に送られるメールのこと。ターゲットを偽のWebサイトへと誘導し、ログイン画面などを模した入力フォームから、クレデンシャル情報(ID・パスワードなどのユーザ認証に用いられる情報)を詐取します。

個人をターゲットしたフィッシングメールのほとんどは、銀行、オンラインショッピングなどの実在する企業や団体になりすまし、金銭や換金性の高いポイントなどを盗み取ることを目的にしています。

フィッシングメールとしてメディアに取り上げられるものの多くは、このように個人を対象としたものですが、企業をターゲットにするフィッシングメールも従来から存在しています。ビジネス向けでは、SNSをはじめ、Microsoft 365、Oktaなど、業務に欠かせないクラウドサービスも狙われており、これらの認証情報が詐取されれば、大きな被害につながることが予測できます。

2. フィッシングメールの特徴と手口

フィッシングメールの特徴を整理しましょう。

●疑わしい送信元

メールの差出人は偽装されています。また、本物とよく似た類似ドメインも使われます。例えば「0(数字のゼロ)」「o(ローマ字のオー)」といった文字を差し替えたり、文字の並びを微妙に入れ替えたりして、一見するだけではわからないように偽装します。

●不安を煽ったり、対応を急かす内容

本文のバリエーションは無数にありますが、「アカウントがロックされました」「お届け先情報に不備があります」など、いずれももっともらしい理由を挙げて本文中のURLクリックを誘います。「至急」「緊急」など、対応を急かすキーワードもよく使われます。

●フィッシングサイトへの誘導

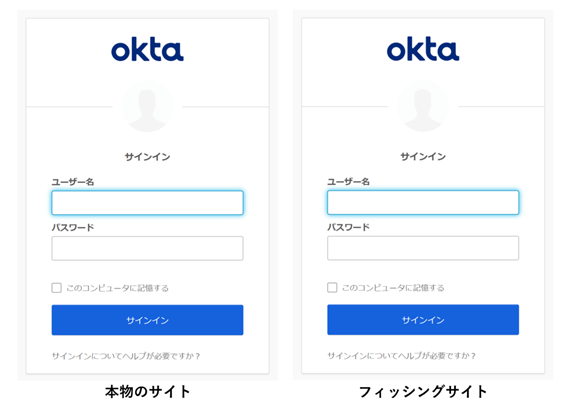

リンク先の偽装サイトは、本物のサイトのデザイン、ロゴなどを盗用した見分けにくいものになっています。サイトを開いただけでは害はありませんが、フォームに情報を入力することで盗まれます。以下は訓練用に作成した例ですが、実際の被害例でも企業ロゴまで同じものを使用しているなど、見た目での判断はほぼ不可能なレベルです。

■Oktaログイン画面の正偽比較

3. 【対策】フィッシングメールの被害を予防するには

フィッシングメールの特徴やパターンを知り、だまされないための知識を持つことは予防策の1つです。このほか、個人向けとしては、「簡素なメールアドレスを使っている場合には変更する」「セキュリティソフトの導入、最新状態への更新」といった注意喚起がよく行われます。一方で企業においては、個人にシステムやセキュリティ設定の変更権限はほぼありませんので、管理者による包括的な対策が必要になります。企業の予防策としては、次の2つのポイントで考えましょう。

①社内教育によるリテラシーの向上

教育や訓練が大切です。フィッシングメールの特徴を学ぶことで、リスク回避につなげます。メール訓練サービスなどのソリューションを定期的に利用するのもよい手です。

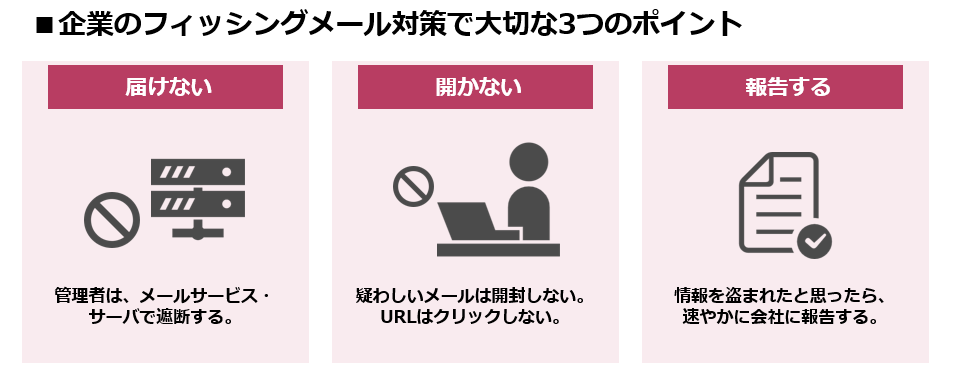

②メールセキュリティの導入

教育を行っても、チェックするのが人である以上、ミスは必ず発生します。人のリテラシー向上とあわせて、システム側の対策も強化することが大切です。フィッシングメールを検知できるメールセキュリティを導入し、社員の手元にフィッシングメールが届く前、つまりメールサーバ(サービス)の段階で遮断しましょう。これでリスクは大幅に減らせます。

下記も予防策としては有効です。参考にして取り組んでください。

●パスワードを使いまわさない

パスワードの使い回しは、極めてリスクの高い行為です。業務システムやクラウドサービスのパスワード管理については、管理を徹底しておきましょう。

●正しいURLからアクセスする

業務で利用するクラウドサービスなどにアクセスする際は、必ずブックマークなどに保存した正しいURLからアクセスする習慣付づけ行いましょう。メールに記載されたURLをうかつにクリックするのはNGです。

4.【対策】フィッシングメールが自分の手元に届いたら

フィッシングメールが手元に届いた時にとるべき行動は、「反応しない」が正解です。疑わしいメールは、むやみに開かないこと。本文に記載されたURLをクリックしないことは大原則。企業においては、不安を感じるメールがあった場合、セキュリティ担当者に報告することも重要です。どの部署が担当なのか、報告はどこからすればよいのか、フローを作って周知しておくことも大切です。

フィッシングメールかどうかの判別には、次のポイントを参考にしてください。

●送信元

送信元のメールアドレスに疑わしい点がないかチェックが必要です。ただし、正規のドメインが表示されていたとしても偽造の可能性があるので、これだけで確実に判別できるとはいえません。

●件名や本文

表現におかしな部分がないかをチェック。企業の公式アカウントとしては拙い言い回し、機械翻訳風の違和感のある文章などは、フィッシングメールの可能性が高いでしょう。また、メールの件名をコピーしてWeb検索すると、フィッシング詐欺の注意喚起情報にあたることもあります。

●URL

記載されたURLへ強く誘導するものは、フィッシングメールの可能性が高いと推測することができます。URLは、類似ドメインかどうかを確認します。

5. 【事後対応】フィッシングの被害にあってしまったら

万が一、フィッシングメールにひっかかってしまったら? ここでは企業のセキュリティ担当者がすべきことを説明します。

①メールアカウントのパスワード変更

パスワード変更はなによりも先にすべきことです。クレデンシャル情報が漏えいしてしまっても、攻撃者のアクセスより先にパスワードを変更できれば、資産や情報を守れる可能性も。

②システムの安全をチェック

ログ監視などのセキュリティツールで、自社のシステムに対して不審なログインの動きがないか確認しましょう。

③共有と教育

社内で事例・情報の共有を行うことが大切です。同じ企業・ドメインに対して、同様の攻撃が仕掛けられていることは容易に想像できますので、注意喚起を行うことには意味があります。また、生きた事例は社員の教育にも大きな効果が期待できます。今後の意識向上につなげていきましょう。

この一連の流れにおいて大切なのが、被害にあってしまった時に「報告しやすい」組織であることです。社内に被害者を強く叱責するような空気があると、「ミス隠し」「対応の遅れ」につながりかねません。セキュリティに関しては、この点を特に意識して心掛けてください。

もちろん、事後対応のフローや窓口を作っておくことも重要です。インシデントに応じて、何をどの部署に報告するかといったルールをあらかじめ決めて周知します。一般社員にはルール、セキュリティ部門にはフローがあることで、いざという時の対応は各段にスムーズになります。

6. フィッシングメール対策なら、充実機能のTrellix

クラウド型メールセキュリティソリューション「Trellix(旧FireEye)」は、マルウェア対策をはじめ、各種機能を包括的に搭載した高性能メールセキュリティです。フィッシングメール対策についても、URL分析ほか高度な技術を用いて検知にあたります。

Trellixの特長は、レピュテーション情報のない未知の脅威に対しても、高性能のサンドボックスや機械学習を駆使して判別できる高性能にあります。

●フィッシング詐欺を高精度で見抜く

フィッシングメールで誘導される偽サイトは、認証情報の入力フォームなどが用意されており、それ自体に不正なプログラムが仕込まれているわけではありません。そのため、セキュリティツールで見抜くことが難しくなっています。

Trellixは、URL分析プラットフォームや機械学習を用いて、このような偽サイトを高い精度で解析します。ホワイトリストに登録された本物のサイトと照らし合わせることで、例えば、企業ロゴの位置、URLの信頼性など、総合的な観点から正偽を見分けます。それにより、フィッシングメールの大半がユーザの手元に届く前に遮断する仕組みが実現します。

また、昨今非常に危険視されている「MFA(多要素認証)をバイパスできるAiTM(中間者攻撃」ですが、Trellixのフィッシング対策機能は、高い検知率でこれも未然に防ぎます。 AiTM(中間者攻撃)について詳しく知りたい方は、こちらの記事で説明しています。

「MFA(多要素認証)を突破するフィッシング攻撃の調査」

●なりすまし対策

Trellixには、偽装ドメイン対策や類似ドメインを判別する「なりすまし」識別機能も備わっています。ドメインが生成されてからの期間、音声・文字の類似分析※など、多角的にチェックすることで、これらの偽ドメインを排除します。

*注*

※似たような文字や音の響きを持つメールドメインを用いた送信者の偽装の有無を調査。

▼Trellixメールセキュリティソリューションの詳細はこちら

▼関連コラム

・【2022最新】Eメールのセキュリティ対策、リスクと、製品の選び方

・「Emotet」をわかりやすく解説。特徴、攻撃手法、被害、感染対策、ツールの選び方

・ BEC(ビジネスメール詐欺)の被害にあわないために──。基礎知識から対策まで徹底解説