ASM入門:IT資産のセキュリティを強化する「アタックサーフェスマネジメント」とは?

-

│

はじめに

ASM(Attack Surface Management、アタックサーフェスマネジメント)とは、インターネット上に公開された自社のIT資産を洗い出し、サイバー攻撃のリスクを管理するためのセキュリティ手法です。

最近のサイバー攻撃では、インターネット経由でアクセスできるネットワーク機器やサーバ、デバイスなどが狙われています。一方、IT環境が複雑化する中で、自社がインターネット上に公開しているIT資産を管理しきれない企業が増えています。不用意に外部公開されたIT資産は、サイバー攻撃の絶好のターゲットとなっています。

そこで注目されているのがASMです。

ここでは、自社のIT環境のセキュリティを強化したい方に向けて、ASMの基本と実施プロセスをわかりやすく解説します。

目次

1. ASMが必要な背景~企業のIT資産をめぐる攻撃リスク~

ASMが必要な背景①:IT資産の外部公開の拡大

ASMが必要な背景②:IT資産を狙うランサムウェア

ASMが必要な背景③:未把握のIT資産が攻撃の入り口に

2. ASMとは?IT資産の発見とリスク評価の取り組み

3. ASMでIT資産のセキュリティを強化

4. まとめ:ASM導入でサイバー攻撃から企業を守るために

1.ASMが必要な背景~企業のIT資産をめぐる攻撃リスク~

ASMが必要な背景①:IT資産の外部公開の拡大

クラウド利用やリモートワークの普及により、企業のIT資産にインターネット経由で社外からアクセスすることが一般的になりました。また、効率化や外部との連携強化などを目的に、業務部門が独自にアプリケーションなどを導入することが増え、情報システム部門がIT環境の全体像を把握しづらくなっています。こうした状況の中、十分なセキュリティ対策が行われないまま、ネットワーク機器やサーバなどのIT資産が外部に公開されている事例が増えています。

セキュリティ対策が不十分な外部公開資産は、サイバー攻撃の格好の標的となります。警察庁の発表によると、2024年に発生したランサムウェア被害のうち、86%がVPN機器やRDPなどの外部公開資産経由での感染でした(※1)。サイバー攻撃者は、セキュリティ対策が手薄な外部公開資産を狙って、日夜侵入を試みているのです。

ASMが必要な背景②:IT資産を狙うランサムウェア

近年のサイバー攻撃はますます巧妙化し、企業のIT資産は常に危険にさらされています。特に、ランサムウェア攻撃は深刻なリスクであり、独立行政法人 情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2025(組織編)」でも1位となっています(※2)。

従来型のランサムウェアは、データを暗号化して、復旧と引き換えに身代金を要求する手口でしたが、現在では多様化しています。データの公開をちらつかせて身代金を要求する「暴露型」、暗号化を行わない「ノーウェアランサム」が増加。サイバー攻撃者向けのサービスである「RaaS(Ransomware as a Service)」も登場し、攻撃の裾野が広がっています。

実際、国内企業にどのような被害があるのでしょうか。日系企業のランサムウェア被害件数は、公開情報から確認できるだけでも、年間100件を超えるペースで発生(マクニカ調べ)。非公開の被害を含めれば、実態はその数倍にのぼると見られます。

ランサムウェアに感染すると、長期間にわたって、企業活動に影響が生じます。警察庁の調査によると、ランサムウェアに感染した企業の73%が復旧に1週間以上、49%は1カ月以上もかかっています(※3)。

ASMが必要な背景③:未把握のIT資産が攻撃の入り口に

多くの企業では、ファイアウォールやウイルス対策ソフトなど、従来型のセキュリティ対策を導入しています。しかし、これらはすでに把握しているIT資産を保護するためのものです。問題は、企業が気づかないうちに外部に公開されていたり、管理が不十分だったりするIT資産が、サイバー攻撃の入り口になってしまうことです。

こうした中で、「ASM(Attack Surface Management)」の重要性が増しています。

2.ASMとは?IT資産の発見とリスク評価の取り組み

ASMとは、攻撃者のターゲットとなる「アタックサーフェス(攻撃面)」を把握し、継続的にリスクを管理するための取り組みのことです。企業のIT環境の全体像を把握し、インターネットからアクセス可能なネットワーク機器、サーバ、デバイスなどのIT資産を網羅的に発見。それらに存在する脆弱性などのリスクを評価し、攻撃者に狙われる可能性のある箇所を洗い出します。

ASMを実施することで、自社のIT資産に存在する脆弱性を早期に発見できます。攻撃者が狙いやすい箇所を予測し、優先度の高いリスクから効率的な対処も可能です。また、自社が把握していないIT資産も含めて、外部公開資産を特定できます。攻撃者の侵入口となりうるアタックサーフェス(攻撃面)を適切に管理することで、サイバー攻撃のリスクを低減し、IT資産のセキュリティを強化できます。

3. ASMでIT資産のセキュリティを強化

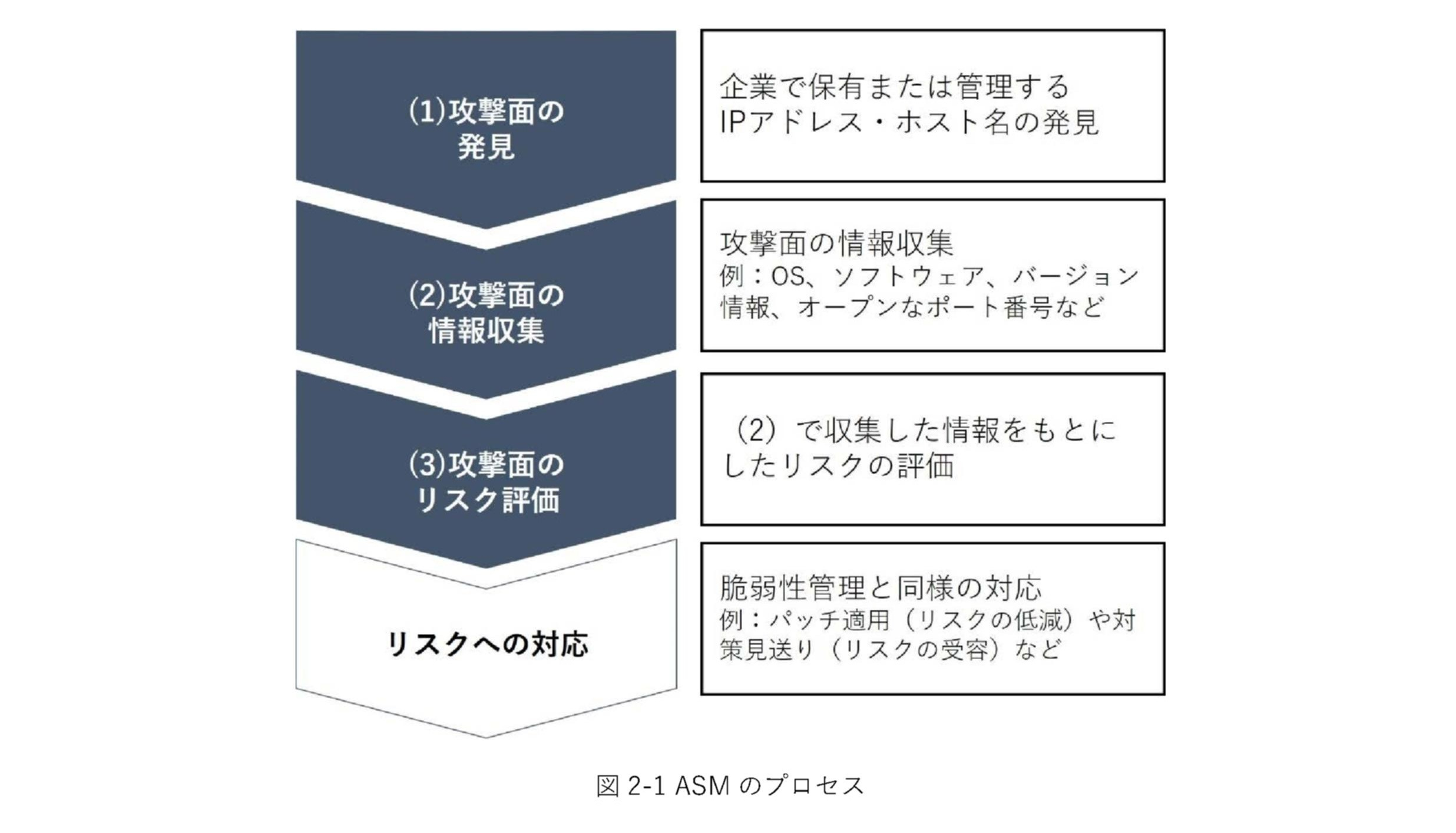

ASMはどのように実施すればよいのでしょうか。経済産業省が公表している「ASM導入ガイダンス」では、ASMの実施プロセスが次のように示されています(※4)。

①アタックサーフェス(攻撃⾯)の発⾒

組織が外部公開しているIPアドレスやドメイン(ホスト名)を発見し、一覧として管理する

②アタックサーフェス(攻撃⾯)の情報収集

発見したIT資産それぞれについて、OSやソフトウェアのバージョン、公開されているポート番号などの追加情報を収集する

③アタックサーフェス(攻撃⾯)のリスク評価

収集した情報を、公開されている脆弱性情報と突き合わせて、リスクの大きさを評価する

図:ASMのプロセス(経済産業省「ASM導入ガイダンス」より引用)

このプロセスを実施し、発見したリスクに対して適切な対処を行うことで、外部公開資産を経由したサイバー攻撃のリスクを最小限に抑えることができます。一度実施して終わりではなく、継続的に取り組み、セキュリティ運用の改善につなげることが重要です。

今後、IT環境はさらに複雑化し、サイバー攻撃の手法も高度化していくことが予想されます。サイバー攻撃から自社を守るためには、より積極的なリスク管理が不可欠です。従来のセキュリティ対策に加えて、ASMによるアタックサーフェス(攻撃面)の管理を行うことで、攻撃者に狙われる前にリスクを特定し、迅速に対処することができます。

ASMは、セキュリティの戦略的アプローチとして、今後ますます重要になっていくでしょう。

4.まとめ:ASM導入でサイバー攻撃から企業を守るために

ASM は、インターネット上に公開された自社のIT資産を洗い出し、サイバー攻撃のリスクを管理するためのセキュリティ手法です。ASMを実施することで、自社が把握していない外部公開資産も含めて、自社のアタックサーフェス(攻撃面)を特定できます。潜在的なリスクを早期に発見することで、迅速かつ効率的な対処を実現できます。自社のセキュリティを強化したい方は、ASMの導入を検討することがおすすめです。

マクニカが提供する「Macnica ASM」は、国内外のセキュリティ動向に精通した自社セキュリティ研究センターの知見を活用し、攻撃者と同じ目線でお客さま環境を調査。未把握資産を含めて外部公開資産を発見し、対処すべきリスクを検出します。

ASMについてもっと詳しく知りたい方に向けて、資料を無料提供しています。Macnica ASMの概要や導入事例など、ASMの検討に役立つ情報が満載です。

今すぐ、下記のリンクからダウンロードしてください。

▼Macnica ASMについて![]()

![]()

![]()

こちらもおすすめ

ASM(Attack Surface Management)とは?概要や必要性、ソリューション選定のポイントを紹介

アタックサーフェスとは?サイバー攻撃に狙われるリスクとASMの重要性

ASMツール&サービスの選び方とは?比較・選定のカギを握る3つのポイント

ASMはセキュリティ対策になぜ必要?外部公開資産のリスク管理のポイント

ASMと脆弱性診断、レイティングプラットフォームの違いとは?比較で解説

経産省ASM導入ガイダンスの要点とは?ソリューション選定のコツも紹介

ASM導入事例3選|外部公開資産のセキュリティ対策のポイントとは?

参考

(※1,※3)警察庁サイバー警察局「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6/R06_cyber_jousei.pdf , (参照2025-05-12)

(※2)独立行政法人情報処理推進機構セキュリティセンター「情報セキュリティ10大脅威 2025」(独立行政法人情報処理推進機構)

https://www.ipa.go.jp/security/10threats/10threats2025.html , (参照2025-05-12)

(※4)経済産業省 商務情報政策局 サイバーセキュリティ課「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」(経済産業省)

https://www.meti.go.jp/press/2023/05/20230529001/20230529001-a.pdf , (参照2025-05-12)