ASMツール&サービスの選び方とは?比較・選定のカギを握る3つのポイント

-

│

はじめに

ASM(Attack Surface Management)の導入を検討する中で、「どのツールやサービスを選定するべきか迷っている」という方も多いのではないでしょうか。

サイバー攻撃者に狙われやすい「アタックサーフェス(攻撃面)」を可視化し、リスクを管理するためには、ASMツールやASMサービスの活用が欠かせません。

ここでは、ASMの導入を検討している方に向けて、ASMツール、ASMサービスの代表的な種類や、比較・選定のポイントについて詳しく紹介します。

目次

1. ASMツールやASMサービスを選定するポイント

ASMツール・ASMサービス選定時に比較すべき3つのポイント

2. ASMツール・ASMサービスの比較①:外部公開資産をどう調査するか?

ASMツールによる自動調査(一般的な手法)

手動調査後にASMツールで補完(推奨される手法)

3. ASMツール・ASMサービスの比較②:情報収集とリスク評価の手法は?

IT資産を直接スキャンする「アクティブスキャン」(一般的な手法)

攻撃者と同じ視点で調査する「パッシブスキャン」(推奨される手法)

4. ASMツール・ASMサービスの比較③:脆弱性リスクの優先順位はどう付ける?

CVSSのスコアに基づく優先度付与(一般的な手法)

攻撃の難易度や実績に応じた優先度付与(推奨される手法)

5. まとめ:ASMツール・サービスの選定で失敗しないために

1. ASMツールやASMサービスを選定するポイント

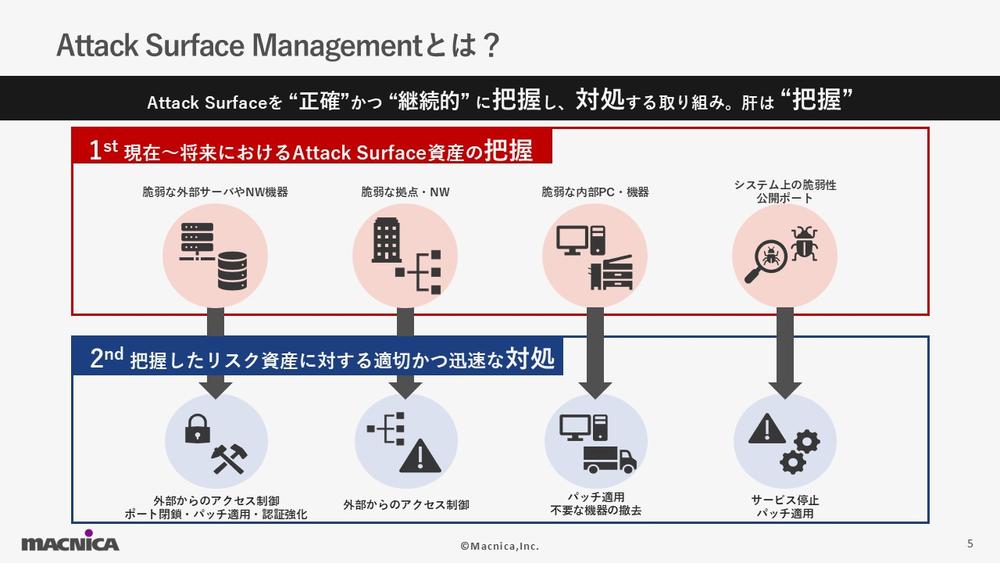

ASM(Attack Surface Management)とは、インターネット上に公開された自社のIT資産を把握し、サイバー攻撃のリスクを管理するための取り組みのことです。近年、外部公開されたIT資産の攻撃リスクを背景に、導入企業が増えています。

経済産業省の「ASM導入ガイダンス」 では、ASMを「アタックサーフェス(攻撃面)の発見」、「情報収集」、「リスク評価」という3つのプロセスに分けています(※1)。すべてを手作業で行うのは難しく、プロセスを自動化するASMツールや、セキュリティベンダーが支援するASMサービスの活用が不可欠です。

ASMツールやASMサービスを比較・検討するうえで、特に重要なのが、以下の3つのポイントです。

ASMツール・ASMサービス選定時に比較すべき3つのポイント

- 外部公開資産の調査方法

- 情報収集とリスク評価の手法

- 対処の優先度の判断基準

次項から、それぞれ詳しく紹介します。

2.ASMツール・ASMサービスの比較①:外部公開資産をどう調査するか?

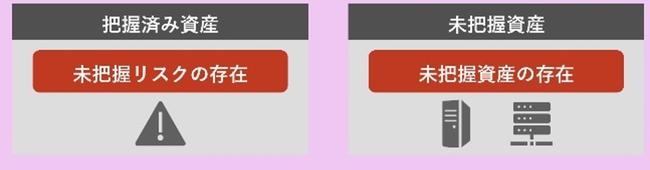

ASMのプロセスは、自社の外部公開資産の調査からスタートします。外部公開資産をできるだけ網羅的に発見することが、ASMの精度に直結します。

ASMツールによる自動調査(一般的な手法)

外部公開資産の調査において一般的に用いられる手法は、ASMツールによる自動調査です。あらかじめ設定したアルゴリズムに基づいて、外部公開資産を自動的に検出します。既存のアルゴリズムに左右されるため、例えば新規事業の公開サーバなど、想定外のIT資産が見落とされる場合があります。

また、無関係な他社のIT資産が誤って検出される場合もあります。こうしたノイズ情報が含まれると、調査結果の精査に時間がかかり、ASMの運用の支障となります。

一部のASMサービスでは、ノイズを減らすため、ASMツールによる自動調査後に人が手動で精査します。しかしこの場合も、ASMツールが見落としたIT資産を発見できるわけではありません。

手動調査後にASMツールで補完(推奨される手法)

より信頼性が高いのは、まず手動で調査を行い、その後、ASMツールで補完する手法です。ドメインやIPアドレスなど上位レベルの外部公開資産を人の目で発見し、それらに関連するIT資産をASMツールで自動検出します。

この手法では、重要な情報を人が調査するため、見落としを防ぐことができます。また、無関係な企業の情報が誤検出されることもありません。網羅性を確保しながら、ノイズを大幅に削減できます。

3.ASMツール・ASMサービスの比較②:情報収集とリスク評価の手法は?

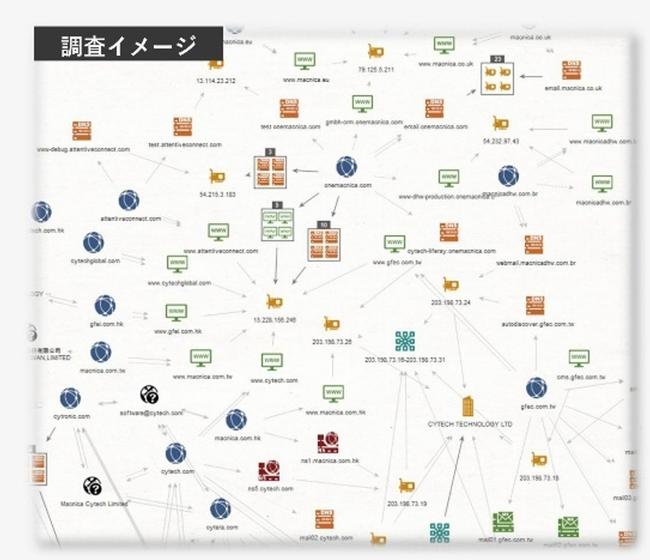

外部公開資産を発見した後は、それぞれのIT資産について、どのような脆弱性やリスクが存在するかを特定する必要があります。

IT資産を直接スキャンする「アクティブスキャン」(一般的な手法)

リスクを特定する一般的な手法は「アクティブスキャン」です。これは、自社の外部公開資産に直接アクセスし、スキャンを行う方法です。

アクティブスキャンは詳細な情報を収集できる一方で、システムに負荷をかけ、運用の妨げになる場合があります。また、既存のセキュリティ対策ソフトによってアクティブスキャンがサイバー攻撃と見なされることがあり、その回避のための事前設定が煩雑になる場合があります。

攻撃者と同じ視点で探索する「パッシブスキャン」(推奨される手法)

より安全で信頼性の高い手法として、「パッシブスキャン」があります。この手法では、インターネット上の公開情報を分析することで、脆弱性やリスクを特定します。

パッシブスキャンは、対象となるIT資産に直接アクセスしないため、システム運用への影響がなく、煩雑な事前設定なども不要です。

また、攻撃者と同様に外部から脆弱性を探索するため、実際に狙われやすいポイントを的確に発見できます。

なお、ASMサービスの中には、アクティブスキャンとパッシブスキャンを併用するものもあります。

4.ASMツール・ASMサービスの比較③:脆弱性リスクの優先順位はどう付ける?

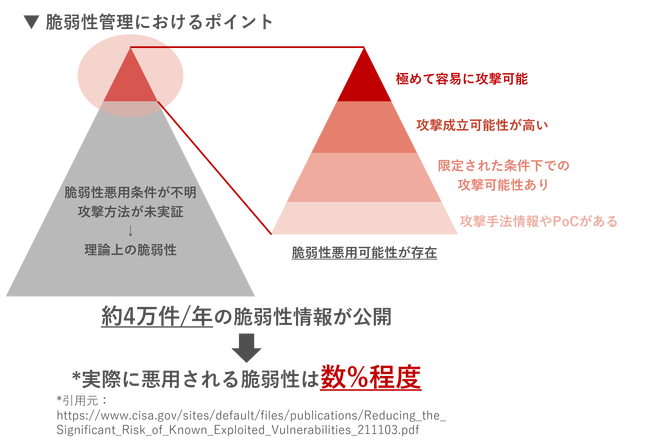

ASMでリスクを発見した後は、より深刻なリスクから優先的に対処する必要があります。リスクの優先度を適切に判断できるかどうかが、ASMの効果を左右します。

CVSSのスコアに基づく優先度付与(一般的な手法)

これまで一般的に利用されてきたのは、脆弱性の深刻度を評価する「共通脆弱性評価システム(CVSS)」を基準とする方法でした。しかし近年、報告される脆弱性の件数が急増し、その大半がCVSSで「高リスク」と判定されています。その結果、優先度の判断が形骸化し、本当に危険なリスクが見えづらくなっているのが実情です。

攻撃の難易度や実績に応じた優先度付与(推奨される手法)

より効果的な手法は、攻撃の難易度や実績に応じて優先度を判断する方法です。脆弱性が実際に悪用されたり、悪用の可能性を実証するプログラム(PoC)が公開されたりすると、リスクは一気に高まります。報告される脆弱性のうち、実際に悪用されるものは数%に過ぎません。難易度や実績を加味することで、本当に危険なリスクを見極め、限られたリソースの中で効率的に対処できます。

5. まとめ:ASMツール・サービスの選定で失敗しないために

ASM は、攻撃者に狙われやすい「アタックサーフェス(攻撃面)」を管理し、サイバー攻撃のリスクを低減するために必須の取り組みです。その実現には、ASMツールやASMサービスの利用が不可欠です。

本記事では、自社に最適なASMツールやサービスを選定するために注目すべき3つのポイントを紹介しました。以下に、3つの比較ポイントを表にまとめます。ぜひ、ASMの選定の参考にしてください。

|

注目すべきポイント |

一般的な手法 |

推奨される手法 |

|

外部公開資産の調査 |

ASMツールによる自動調査 |

手動調査+ASMツールによる補完的な調査 |

|

情報収集とリスク評価 |

アクティブスキャン |

パッシブスキャン |

|

対処の優先度の判断 |

CVSSのスコアに基づく優先度付与 |

攻撃の難易度や実績に応じた優先度付与 |

マクニカが提供する「Macnica ASM」は、国内外のサイバー攻撃を熟知した自社セキュリティ研究センターの知見に基づき、人による判断を組み合わせた高精度な調査を行います。パッシブスキャン手法を用いて攻撃者視点でリスクを検出し、実際の攻撃動向に基づく現実的なリスク判断を提供します。

ASMをもっと詳しく知りたい方に向けて、資料を無料提供しています。Macnica ASMの概要や導入事例など、ASMの検討に役立つ情報が満載です。

今すぐ、下記のリンクからダウンロードしてください。

▼Macnica ASMについて![]()

![]()

![]()

こちらもおすすめ

ASM(Attack Surface Management)とは?概要や必要性、ソリューション選定のポイントを紹介

アタックサーフェスとは?サイバー攻撃に狙われるリスクとASMの重要性

ASM入門:IT資産のセキュリティを強化する「アタックサーフェスマネジメント」とは?

ASMはセキュリティ対策になぜ必要?外部公開資産のリスク管理のポイント

ASMと脆弱性診断、レイティングプラットフォームの違いとは?比較で解説

経産省ASM導入ガイダンスの要点とは?ソリューション選定のコツも紹介

ASM導入事例3選|外部公開資産のセキュリティ対策のポイントとは?

参考

(※1)経済産業省 商務情報政策局 サイバーセキュリティ課「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」(経済産業省)

https://www.meti.go.jp/press/2023/05/20230529001/20230529001-a.pdf , (参照2025-05-12)